Foram encontradas 489 questões.

Um IDS pode ser utilizado para detectar uma série de tipos de ataques, incluindo mapeamento de rede

(provido, por exemplo, de nmap), escaneamento de portas, escaneamento de pilha TCP, ataques de

inundação de banda larga DoS, worms e vírus, ataques de vulnerabilidade de OS e ataques de

vulnerabilidade de aplicações. Atualmente, milhares de organizações empregam sistemas IDS. Muitos

desses sistemas implementados são patenteados, comercializados pela Cisco, Check Point, e outros

fornecedores de equipamentos de segurança. Mas muitos desses sistemas IDS implementados são

sistemas de domínio público.

KUROSE, James F. Redes de computadores e Internet: Uma abordagem top-down, São Paulo: Addison Wesley, 2010. p.542

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

Provas

Questão presente nas seguintes provas

Sobre os ataques a redes de computadores, considere a seguinte afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Provas

Questão presente nas seguintes provas

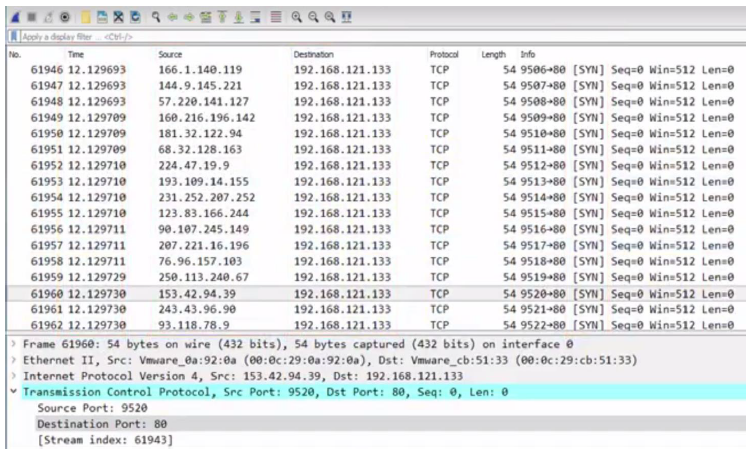

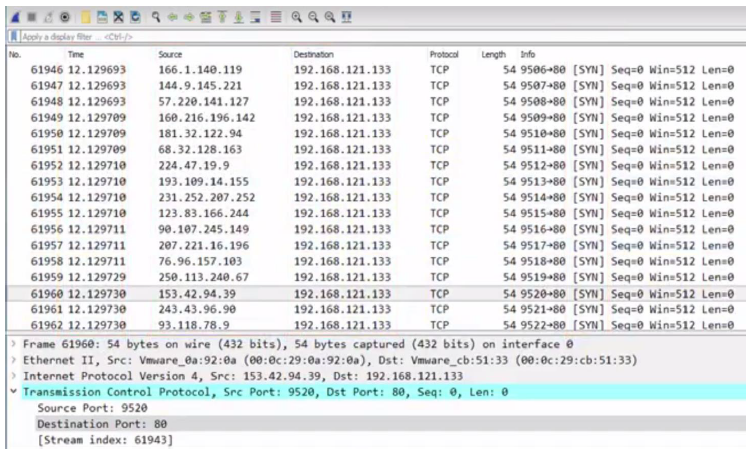

Sobre monitoramento e análise de tráfego, analise a imagem a seguir e marque a única alternativa

CORRETA, quanto ao tipo de ataque que está sendo executado.

Provas

Questão presente nas seguintes provas

O objetivo da norma NBR ISO/IEC 27001 é prover um modelo para estabelecer, implementar, operar,

monitorar, analisar criticamente, manter e melhorar um Sistema de Gestão de Segurança da Informação

(SGSI). Marque a única alternativa INCORRETA sobre a norma NBR ISSO/IEC 27001:2006.

Provas

Questão presente nas seguintes provas

Sobre segurança da informação, analise a imagem abaixo e em seguida marque a única alternativa

CORRETA:

A imagem destaca um procedimento de:

A imagem destaca um procedimento de:

Provas

Questão presente nas seguintes provas

Sobre análise de código malicioso, observe o código a seguir e marque a única alternativa que corresponde

ao tipo de Malware característico da ação do código em destaque:

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

Provas

Questão presente nas seguintes provas

As afirmativas I referem-se à arquitetura TCP/IP e as afirmativas II referem-se à comunicação sem fio:

padrão 802.11, protocolos 802.1x e Bluetooth. Assinale a única alternativa que traz as duas afirmativas

INCORRETAS.

Provas

Questão presente nas seguintes provas

O NAT (Network Address Translation) é uma técnica utilizada para reescrever endereços IPv4 nos

cabeçalhos e dados das aplicações, permitindo que estações e redes privadas não sejam visíveis

externamente na Internet, ou seja, pode ser utilizado como mecanismo de segurança. Sobre o NAT, marque

a única alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

160816

Ano: 2018

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: NUCEPE

Orgão: PC-PI

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: NUCEPE

Orgão: PC-PI

Provas:

Considere as afirmações abaixo sobre os tipos de RAID (Redundant Array of Independent Disk) e suas

características: I. O conjunto dos discos físicos que compõem o RAID é percebido pelo sistema operacional como um

único drive lógico;

II. Mirroring (Espelhamento) ou mesmo sombreamento, o esquema conhecido como RAID 2, utiliza no

mínimo dois discos para prover tolerância a falhas de discos;

III. A capacidade de armazenamento redundante é utilizada para armazenar informação de paridade,

garantindo assim a recuperação de dados em caso de falha em algum disco, exceto no esquema de

RAID 0.

Está CORRETO apenas o que se afirma em:

Está CORRETO apenas o que se afirma em:

Provas

Questão presente nas seguintes provas

Acerca dos padrões de segurança para redes sem fio, considere as afirmações a abaixo:

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container