Foram encontradas 60 questões.

A arquitetura OSI/ISO constitui um modelo para interconexão

de sistemas abertos, que divide as redes de computadores

em sete camadas, de forma a se obter abstração como

conceito e onde cada protocolo implementa funcionalidades

próprias a cada camada. Empregar criptografia como forma de

aumentar o nível de segurança e garantir a integridade dos

dados são funções típicas, respectivamente, das seguintes

camadas:

Provas

Questão presente nas seguintes provas

Uma rede de computadores está identificada pelo IP

153.247.0.0 e pela máscara de rede padrão classe B. A partir

desse IP e empregando-se o esquema de Máscara de Rede de

Tamanho Variável, foram configuradas uma sub-rede com

capacidade para 30.000 hosts, 15 sub-redes com 2000 hosts e

8 sub-redes com até 250 hosts. Nessas condições, uma

configuração que pode ser empregada na sub-rede com

capacidade para 30.000 hosts é:

Provas

Questão presente nas seguintes provas

Uma tecnologia que emprega a técnica de comutação por

células é a ATM (“Asynchronous Transfer Mode”), para suportar

links de alta velocidade. ATM define dois formatos diferentes

para células, o NNI (Network-Network Interface) and o UNI

(User-Network Interface). Esse tipo de comutação opera com

um tamanho-padrão para a célula, campos de cabeçalho e de

dados, que são, em bytes, respectivamente:

Provas

Questão presente nas seguintes provas

Atualmente, a linguagem de programação Java tem sido

utilizada em diferentes áreas da computação. Dentre os

métodos mostrados, aquele que contém erro na sua

construção é:

Provas

Questão presente nas seguintes provas

Na operação da Internet, as transações que empregam

protocolos da camada de aplicação do modelo OSI utilizam

portas conhecidas na comunicação com os protocolos TCP e

UDP, ambos da camada de transporte. Nessa situação, na

interação com o TCP, aplicações SMTP, POP3 e HTTPS

utilizam portas padronizadas por norma e identificadas,

respectivamente, pelos números:

Provas

Questão presente nas seguintes provas

Na linguagem de programação C++, muitas das vezes há

necessidade de que sejam utilizados ninhos de IFs. Para

ilustrar uma estrutura que substitui com vantagens esses

ninhos, um exemplo de código que está utilizando a sintaxe

adequada em C++ é:

Provas

Questão presente nas seguintes provas

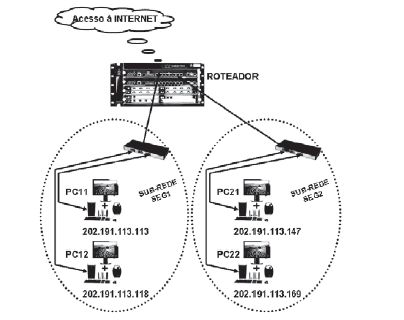

A figura ilustra a configuração de uma rede de computadores, que emprega o esquema de máscara de rede de tamanho fixo, identificada, de acordo com a notação CIDR, pelo IP 202.191.113.0/26.

Nessas condições, os endereços que identificam a sub-rede SEG1 e de broadcasting para SEG2, são, respectivamente:

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

No ambiente de desenvolvimento Visual Basic 6, os arquivos

criados podem ser acessados para leitura e/ou escrita. Um

modo de acesso funciona por meio de um campo-chave,

previamente definido, existindo um vínculo entre um dos

campos do registro e sua posição de armazenamento, por

meio da chave. O acesso a um registro tanto para leitura

quanto para escrita ocorre de forma instantânea. Esse modo

de acesso é conhecido como:

Provas

Questão presente nas seguintes provas

O Delphi oferece métodos, disponíveis para a maioria dos componentes da VCL, dos quais dois são descritos a seguir:

I. exclui um objeto da memória, exceção para os formulários;

II. torna o controle invisível.

Esses métodos são conhecidos, respectivamente, por:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container