Foram encontradas 60 questões.

Provas

- SintaxeFrase, Oração e PeríodoOração SubordinadaSubordinada Reduzida

- Interpretação de TextosSubstituição/Reescritura de Texto

“Uma estratégia correta nessa conjuntura é a de coordenar esforços multilaterais no âmbito do continente, tendo em vista demonstrar para o governo do Equador que sua atual rota de ação pode agravar a situação de penúria na qual se veem envolvidos vários dos povos da América do Sul, pois ela ameaça a realização de projetos centrais para a alavancagem econômica da região.” (L.54-60) A respeito do trecho acima, analise os itens a seguir:

I. Seria igualmente correto redigir o início do trecho da seguinte forma: Uma estratégia correta nessa conjuntura é coordenar esforços multilaterais no âmbito do continente...

II. No trecho há três orações reduzidas.

III. A opção pelo relativo a qual em “na qual” se deu para evitar a ambiguidade.

Assinale:

Provas

Provas

Provas

A respeito do texto I, analise as afirmativas a seguir:

I. O texto aborda também os perigos da decisão equatoriana em deixar de pagar a dívida ao BNDES.

II. O texto tem caráter argumentativo, defendendo sua tese com argumentos próprios.

III. O texto, com sua estratégia de desenvolvimento das ideias, lança opiniões como especulações diante da realidade, por abordar todos os fatos como suposições.

Assinale:

Provas

Analise as situações a seguir, relacionadas à Engenharia Social – vulnerabilidades dos sistemas, das redes e da Internet:

I. Um hacker compromete o servidor de nomes do provedor do usuário, de modo que todos os acessos a um site de comércio eletrônico ou Internet Banking são redirecionados para uma página Web falsificada, similar ao site verdadeiro. Dessa forma, o hacker pode monitorar as ações do usuário, incluindo a digitação de sua senha bancária. Nesta situação, o usuário deve aceitar um novo certificado, que não corresponde ao site verdadeiro, e o endereço mostrado no browser do usuário poderá ser diferente do endereço correspondente ao site verdadeiro.

II. Um usuário utiliza computadores de terceiros para acessar sites de comércio eletrônico ou de Internet Banking. Nesse acesso, todas as suas ações podem ser monitoradas, incluindo a digitação de senhas ou número de cartões de crédito, por meio de programas especificamente projetados para esse fim.

III. Um usuário recebe um e-mail, cujo remetente é um site de programas antivírus, sendo que esse e-mail contém um programa anexado. A mensagem, então, solicita que o usuário execute o programa para, por exemplo, obter acesso mais rápido a um site de comércio eletrônico ou ter acesso a informações mais detalhadas em sua conta bancária.

Assinale:

Provas

No que diz respeito às redes peer-to-peer, analise as afirmativas abaixo:

I. Aplicações P2P como o KaZaa e Gnutella podem obstruir a largura de banda e comprometerem o compartilhamento de arquivos para um computador, que se comunica com outros na Internet. O maior problema com o compartilhamento de arquivos é o alto “overhead” resultante do enorme tráfego que obstrui a rede, e que afeta a comunicação dos usuários internos da rede e clientes de e-business, o que resulta em perdas de capital para as instituições.

II. Gnutella constitui um sistema centralizado P2P que utiliza um “pool” de servidores num esquema hierárquico e que possibilita a um funcionário utilizar, sem permissão, materiais que violam as leis de direitos autorais. KaZaa é um sistema descentralizado P2P, popular entre os amantes de música e usuários da Internet, onde muitos funcionários de empresas tiram vantagem das redes de alta velocidade para fazer “downloads” a partir de seus locais de trabalho. Essa situação resulta em problemas para uma rede corporativa, com utilização de grandes larguras de banda e sujeita a ataques de vírus a partir de arquivos infectados baixados das redes P2P.

III. Aplicativos P2P burlam arquiteturas de segurança do mesmo modo que os Trojans fazem, por meio da instalação em “dispositivos confiáveis” que permitem a comunicação através do Firewall corporativo com outros usuários P2P. Uma vez estabelecida a comunicação, o usuário externo pode ter acesso remoto ao dispositivo confiável com o propósito de roubar dados confidenciais da corporação, lançar um ataque de “Denial of Service” ou simplesmente garantir o acesso aos recursos da rede.

Assinale:

Provas

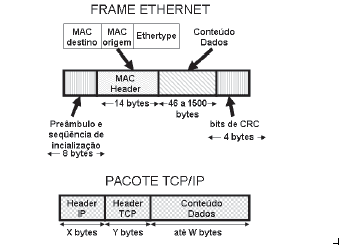

Observe a figura abaixo, que ilustra os formatos frame Ethernet e o pacote TCP/IP, referentes às tecnologias empregadas nas redes de computadores:

Os frames Ethernet funcionam como “envelopes” para os pacotes TCP/IP. O aplicativo (um browser, um servidor web, ou qualquer outro aplicativo transmitindo dados pela rede) envia os dados ao sistema operacional, que divide o stream em pacotes TCP/IP e os envia à placa de rede. As placas de rede tratam os pacotes como um fluxo de dados qualquer e adicionam mais uma camada de endereçamento, desta vez baseada nos endereços MAC dos dispositivos da rede, gerando o frame Ethernet que é finalmente transmitido. Ao chegar do outro lado, o “envelope” é removido e o pacote TCP/IP é entregue. Sob condições normais e sem usar fragmentação, os valores de X, Y e Z serão, respectivamente:

Provas

Um recurso da Programação Orientada a Objetos tem como objetivo reduzir o número de variáveis globais usadas dentro de um programa. Uma variável global pode ser acessada a partir de qualquer parte de um programa. Por isso, uma mudança em uma variável global afeta todo o programa. Por outro lado, ao mudar a representação de um campo de uma classe, só se precisa mudar o código de alguns métodos dessa classe e nada mais. Nesse contexto, analise o exemplo abaixo em Delphi.

Quando se tem um programa com vários formulários, pode-se tornar alguns dados disponíveis para cada formulário, declarando-os como uma variável global na parte referente à interface da unidade de um dos formulários. var Form1: TForm1; aux: integer;

Isso funciona, mas tem dois problemas. Primeiramente, os dados não estão conectados a uma instância específica do formulário, mas ao programa inteiro. Se forem criados dois formulários do mesmo tipo, eles compartilharão os dados. Se cada formulário do mesmo tipo tiver sua própria cópia dos dados, a única solução é incluí-lo na classe de formulário: type TForm1 = class(TForm) public aux: integer; End;

Em segundo lugar, se definir os dados como um variável global ou como um campo public de um formulário, não será possível modificar sua implementação no futuro sem interferir no código que utiliza os dados. Assim, se houver necessidade de apenas ler o valor atual de outros formulários, pode-se declarar os dados como private e fornecer um método para ler o valor, como indicado abaixo: type TForm1 = class(TForm) public function Teste: integer; private aux: integer; end; function TForm1.Teste: integer; begin Result := aux; end;

O recurso acima ilustrado refere-se ao recurso denominado:

Provas

“Ademais, e este talvez seja o ponto principal...” (L.20)

“A América do Sul é nosso destino – disso já sabiam governantes brasileiros antes da atual administração.” (L.70-71)

Os pronomes grifados nos trechos acima têm papel, respectivamente:

Provas

Caderno Container