Foram encontradas 1.485 questões.

2656987

Ano: 2006

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Gestão e Governança de TI

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Gestão de ServiçosITILITIL v4Gestão da Configuração (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Continuidade de Serviços de TI (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão da Disponibilidade (ITILv4)

Relacione os conceitos e os processos ITIL.

Conceitos

I - Nível de IC

II - Desastre

III - Análise de Risco

IV - Confidencialidade

Processo

(P) Gerenciamento da Disponibilidade

(Q) Gerenciamento da Configuração

(R) Planejamento da Continuidade dos Serviços em TI

(S) Gerenciamento do Nível de Serviço

A relação correta é:

Conceitos

I - Nível de IC

II - Desastre

III - Análise de Risco

IV - Confidencialidade

Processo

(P) Gerenciamento da Disponibilidade

(Q) Gerenciamento da Configuração

(R) Planejamento da Continuidade dos Serviços em TI

(S) Gerenciamento do Nível de Serviço

A relação correta é:

Provas

Questão presente nas seguintes provas

As chamadas zonas desmilitarizadas (DMZ) podem ser implementadas a partir de firewalls. Quais dos componentes abaixo, são normalmente encontrados em uma DMZ?

Provas

Questão presente nas seguintes provas

2656985

Ano: 2006

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Certificado DigitalAssinatura Digital

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

Marcelo é analista de suporte de uma empresa e acaba de receber quatro novos chamados referentes a sistemas de criptografia e segurança. Os novos chamados abertos são os seguintes:

I - Ricardo, um usuário, quer enviar uma mensagem para Marcela, sua gerente. Ele quer garantir a privacidade da informação enviada. Qual procedimento Ricardo e Marcela podem adotar?

II - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, ele não deseja garantir a privacidade da mensagem, mas sim assinar digitalmente a mensagem que ele deseja enviar para sua gerente Macela. Marcela, por sua vez, deseja estar certa de que a mensagem enviada por Ricardo não foi modificada durante o processo de transmissão. Qual procedimento Ricardo e Marcela podem adotar (o sumário da mensagem foi calculado usando o algoritmo SHA-1)?

III - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, eles desejam ter atendido ao mesmo tempo os requisitos dos dois primeiros chamados (I e II).

Para atender a cada um destes chamados, o analista está pensando em adotar, respectivamente, as seguintes soluções:

- Ricardo deve utilizar a chave pública de Marcela para criptografar a mensagem. Marcela ao receber a mensagem pode utilizar a sua (Marcela) chave privada para descriptografar a mensagem.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. Marcela, por sua vez, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. A seguir deve criptografar o conjunto mensagem e sumário utilizando a chave pública de Marcela. Marcela por sua vez, após descriptografar a mensagem enviada (composta neste caso pela mensagem e por seu sumário), utilizando a sua (Marcela) chave privada, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

Com base nas informações acima, que chamados estariam sendo atendidos pelas soluções propostas pelo analista?

I - Ricardo, um usuário, quer enviar uma mensagem para Marcela, sua gerente. Ele quer garantir a privacidade da informação enviada. Qual procedimento Ricardo e Marcela podem adotar?

II - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, ele não deseja garantir a privacidade da mensagem, mas sim assinar digitalmente a mensagem que ele deseja enviar para sua gerente Macela. Marcela, por sua vez, deseja estar certa de que a mensagem enviada por Ricardo não foi modificada durante o processo de transmissão. Qual procedimento Ricardo e Marcela podem adotar (o sumário da mensagem foi calculado usando o algoritmo SHA-1)?

III - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, eles desejam ter atendido ao mesmo tempo os requisitos dos dois primeiros chamados (I e II).

Para atender a cada um destes chamados, o analista está pensando em adotar, respectivamente, as seguintes soluções:

- Ricardo deve utilizar a chave pública de Marcela para criptografar a mensagem. Marcela ao receber a mensagem pode utilizar a sua (Marcela) chave privada para descriptografar a mensagem.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. Marcela, por sua vez, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. A seguir deve criptografar o conjunto mensagem e sumário utilizando a chave pública de Marcela. Marcela por sua vez, após descriptografar a mensagem enviada (composta neste caso pela mensagem e por seu sumário), utilizando a sua (Marcela) chave privada, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

Com base nas informações acima, que chamados estariam sendo atendidos pelas soluções propostas pelo analista?

Provas

Questão presente nas seguintes provas

Assinale a afirmação INCORRETA sobre os firewalls e sistemas de detecção de intrusão (IDS - Intrusion Detection Systems).

Provas

Questão presente nas seguintes provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no LinuxDNS Server: Bind

- Servidor de Arquivos e ImpressãoSamba

Uma empresa possui matriz no Rio e escritórios em São Paulo, Fortaleza e Salvador, sendo que em cada uma dessas cidades existem computadores que serão interligados através de uma rede. Os itens abaixo descrevem as necessidades de comunicação que deverão ser atendidas.

I - Em Fortaleza dois escritórios deverão ser interligados por equipamentos que dividam o tráfego entre eles. Neste caso, os equipamentos deverão atuar na camada interface de rede do TCP/IP sendo sua presença transparente para os computadores presentes na rede.

II - Em Salvador vários departamentos deverão ser interligados. Neste caso, os equipamentos deverão atuar na camada de enlace do modelo OSI e dividir o tráfego entre os departamentos bem como possibilitar a comunicação simultânea entre os departamentos. Os equipamentos deverão utilizar uma tabela de endereços de MAC para ajudar a segmentar a rede.

III - Para interligar as redes da matriz e demais localidades deverão ser utilizados equipamentos que atuam na camada de rede do modelo OSI e que permitam filtrar o tráfego. Para direcionar o tráfego ao local apropriado os equipamentos deverão utilizar os endereços de rede.

IV - Cada cidade funcionará como uma sub-rede, sendo que cada uma possuirá servidores que distribuirão automaticamente os endereços IP entre os computadores. A identificação das sub-redes será feita através de um byte sendo o endereço da rede pertencente à classe B.

V - Em cada cidade haverá servidores para traduzir o nome das máquinas em endereços IP, sedo que cada um será responsável por um ou por vários subdomínios. Para suprir as demandas de impressão de São Paulo serão configuradas algumas máquinas Linux para funcionar como servidores de impressão, sendo que as estações de trabalho dos usuários possuem sistema operacional Windows 98 ou superior.

Para atender a cada um destes itens foram propostas, respectivamente, as seguintes soluções:

- Utilizar pontes.

- Utilizar comutadores (switches).

- Utilizar hub.

- Utilizar o endereço de rede 192.10.0.0, a máscara de rede e de sub-rede 255.255.0.0 e servidores DHCP.

- Configurar servidores DNS para a tradução de nomes e instalar o protocolo SAMBA nas máquinas Linux para a impressão

Com base nas informações acima, quais itens estariam sendo atendidos pelas soluções propostas?

I - Em Fortaleza dois escritórios deverão ser interligados por equipamentos que dividam o tráfego entre eles. Neste caso, os equipamentos deverão atuar na camada interface de rede do TCP/IP sendo sua presença transparente para os computadores presentes na rede.

II - Em Salvador vários departamentos deverão ser interligados. Neste caso, os equipamentos deverão atuar na camada de enlace do modelo OSI e dividir o tráfego entre os departamentos bem como possibilitar a comunicação simultânea entre os departamentos. Os equipamentos deverão utilizar uma tabela de endereços de MAC para ajudar a segmentar a rede.

III - Para interligar as redes da matriz e demais localidades deverão ser utilizados equipamentos que atuam na camada de rede do modelo OSI e que permitam filtrar o tráfego. Para direcionar o tráfego ao local apropriado os equipamentos deverão utilizar os endereços de rede.

IV - Cada cidade funcionará como uma sub-rede, sendo que cada uma possuirá servidores que distribuirão automaticamente os endereços IP entre os computadores. A identificação das sub-redes será feita através de um byte sendo o endereço da rede pertencente à classe B.

V - Em cada cidade haverá servidores para traduzir o nome das máquinas em endereços IP, sedo que cada um será responsável por um ou por vários subdomínios. Para suprir as demandas de impressão de São Paulo serão configuradas algumas máquinas Linux para funcionar como servidores de impressão, sendo que as estações de trabalho dos usuários possuem sistema operacional Windows 98 ou superior.

Para atender a cada um destes itens foram propostas, respectivamente, as seguintes soluções:

- Utilizar pontes.

- Utilizar comutadores (switches).

- Utilizar hub.

- Utilizar o endereço de rede 192.10.0.0, a máscara de rede e de sub-rede 255.255.0.0 e servidores DHCP.

- Configurar servidores DNS para a tradução de nomes e instalar o protocolo SAMBA nas máquinas Linux para a impressão

Com base nas informações acima, quais itens estariam sendo atendidos pelas soluções propostas?

Provas

Questão presente nas seguintes provas

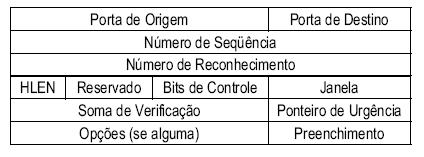

Para o protocolo TCP/IP, pode-se afirmar que a figura acima representa, de forma simplificada, o formato do:

Provas

Questão presente nas seguintes provas

Um analista recebeu dois questionamentos do seu gerente:

. Primeiro questionamento: qual é o endereço de broadcast de uma sub-rede com endereço 130.4.102.1 e máscara 255.255.252.0?

. Segundo questionamento: qual sub-rede resumida é a menor rota resumida que inclui as sub-redes 10.1.55.0, 10.1.56.0 e 10.1.57.0 com máscara de sub-rede 255.255.255.0?

Considerando R1 como resposta para o primeiro questionamento e R2 como resposta para o segundo questionamento, assinale a opção correta.

. Primeiro questionamento: qual é o endereço de broadcast de uma sub-rede com endereço 130.4.102.1 e máscara 255.255.252.0?

. Segundo questionamento: qual sub-rede resumida é a menor rota resumida que inclui as sub-redes 10.1.55.0, 10.1.56.0 e 10.1.57.0 com máscara de sub-rede 255.255.255.0?

Considerando R1 como resposta para o primeiro questionamento e R2 como resposta para o segundo questionamento, assinale a opção correta.

Provas

Questão presente nas seguintes provas

2656980

Ano: 2006

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Um sistema distribuído é definido como uma coleção de computadores independentes que se apresenta ao usuário como um sistema único e consistente. Baseado nos conceitos definidos para sistemas distribuídos, identifique a afirmativa ERRADA:

Provas

Questão presente nas seguintes provas

2656979

Ano: 2006

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Uma UCP tem como funções básicas o processamento das instruções e o controle do sistema computacional. Dentre os procedimentos executados pela função de controle, está a execução de cada instrução. A execução de uma instrução se divide em ciclo de busca (fetch) e ciclo de execução. Dessa forma, é possível afirmar que:

Provas

Questão presente nas seguintes provas

2656978

Ano: 2006

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

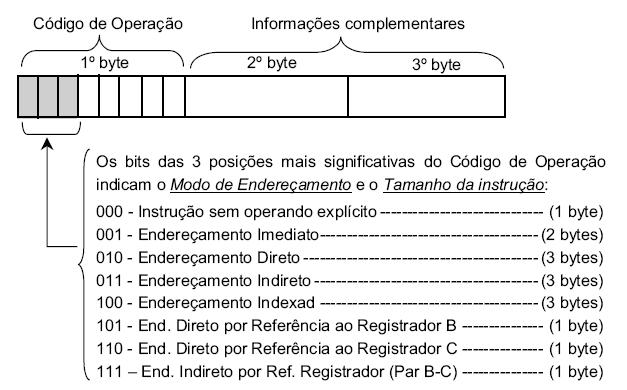

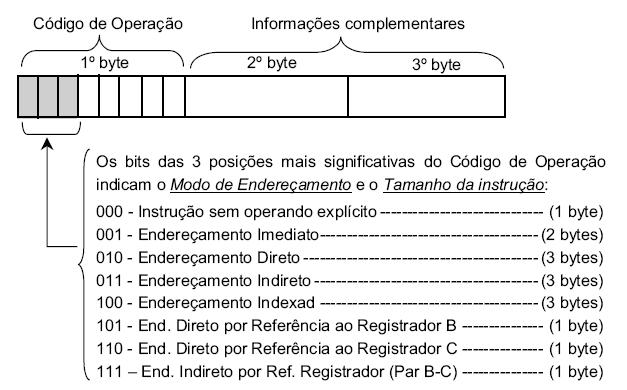

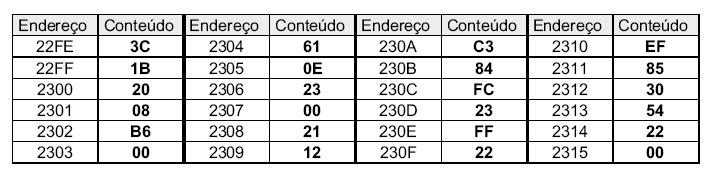

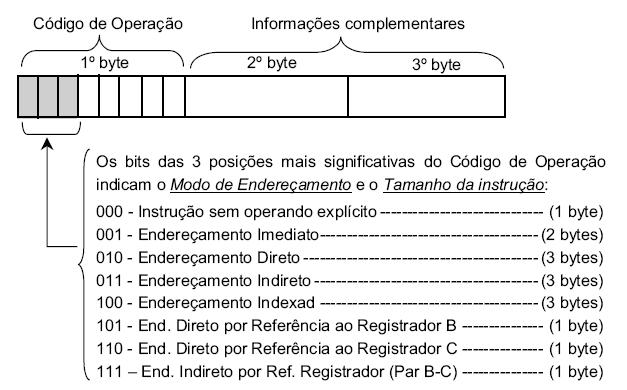

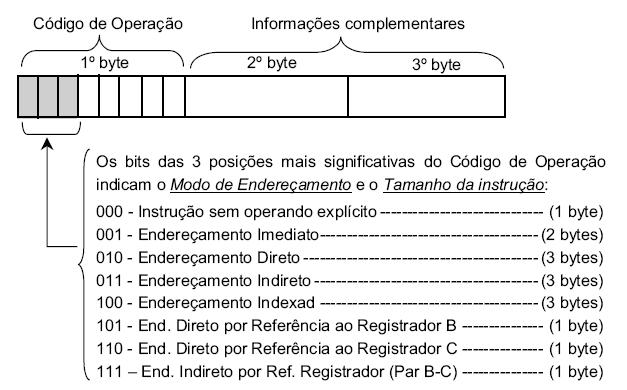

Seja um computador cujas células da MP, Acumulador, Registradores de emprego geral, Registrador de Índice RDM e RI têm 8 bits. Seu barramento de endereços tem 16 bits. Suas instruções podem ter 1, 2 ou 3 bytes e obedecem ao formato que é definido a seguir.

- Todas as instruções usam o Acumulador com 1o operando (implícito) e têm o seguinte significado: "Carregar o Acumulador com o 2o operando, explicitado pelo modo de endereçamento indicado pela instrução".

- Os endereços são armazenados na Memória Principal com sua parte mais significativa na célula de endereço mais alto.

- As memórias locais foram previamentre carregadas com os conteúdos abaixo: Registrador de índice: 02H; Registrador B: 23H; Registrador C: 14H.

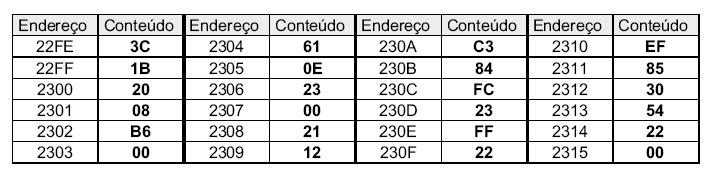

Considere o trecho da Memória Principal deste computador, mostrado na tabela abaixo.

Quando o CI=2304, qual será o conteúdo do Acumulador após o processamento da instrução?

- Todas as instruções usam o Acumulador com 1o operando (implícito) e têm o seguinte significado: "Carregar o Acumulador com o 2o operando, explicitado pelo modo de endereçamento indicado pela instrução".

- Os endereços são armazenados na Memória Principal com sua parte mais significativa na célula de endereço mais alto.

- As memórias locais foram previamentre carregadas com os conteúdos abaixo: Registrador de índice: 02H; Registrador B: 23H; Registrador C: 14H.

Considere o trecho da Memória Principal deste computador, mostrado na tabela abaixo.

Quando o CI=2304, qual será o conteúdo do Acumulador após o processamento da instrução?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container