Foram encontradas 2.308 questões.

- WindowsConfiguração e Manutenção do WindowsConfiguração de Impressoras (Windows)

- WindowsCompartilhamento de Arquivos no Windows

- WindowsWindows Remote Desktop

- WindowsWindows ServerActive DirectoryAD DS: Active Directory Domain Services

Um analista de suporte avalia os chamados apresentados a seguir.

I – Um controlador de domínio com Windows Server 2003 não está replicando os outros controladores de domínio. Através de Visualizar Eventos é possível verificar as mensagens de acesso negado a esse controlador. Existe uma suspeita de que a senha do controlador de domínio não esteja sincronizada com os outros controladores de domínio, precisando ser redefinida.

II – Os usuários de uma rede não estão conseguindo imprimir trabalhos de impressão grandes, com 160 páginas, em uma impressora compartilhada no departamento ao qual pertencem. Se eles enviarem os trabalhos para uma outra impressora compartilhada em outro servidor, estes são impressos sem problema. Se os usuários dividirem os trabalhos em lotes de 20 páginas, a impressora do seu departamento consegue imprimi-los sem problema. O servidor que hospeda a impressora compartilhada do departamento também hospeda um compartilhamento de arquivos no mesmo volume.

III – Um administrador de rede tentou conectar-se ao computador de um usuário da rede para estabelecer uma sessão de Área de Trabalho Remota, mas não pode estabelecer a conexão de rede. Entretanto, o analista pôde se conectar ao computador do usuário para acessar o sistema de arquivos por meio do compartilhamento C$.

Para atender a cada um destes chamados, o analista pretende adotar, respectivamente, as seguintes soluções:

- no controlador de domínio, utilizar a ferramenta de linha de comando dsrm para redefinir a senha do computador;

- limpar a unidade de disco rígido do servidor do departamento e remover os arquivos desnecessários do compartilhamento de arquivos para aumentar o espaço em disco;

- cadastrar a conta do administrador de rede como membro do grupo Administradores locais no computador do usuário.

Com base nas informações acima, que chamados podem ser resolvidos pelas soluções propostas pelo analista?

Provas

Provas

Um exemplo de configuração segura e funcional de uma VPN formada pelos escritórios 1, 2 e 3 é aquele em que os dispositivos a e b , respectivamente, são:

Provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

Provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no LinuxLDAP (Linux)

- Servidor de Arquivos e ImpressãoProtocolo CIFS

- Sistemas DistribuídosIntrodução à Sistemas Distribuídos

Provas

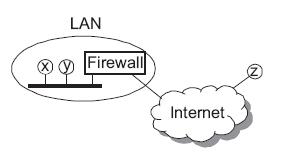

Ao ser notificado de que a estação x envia, sem permissão corporativa, dados sigilosos para a Internet, e que a estação z realiza tentativas de ataques à LAN, quais configurações de segurança devem ser implantadas na LAN?

Provas

Um analista, após sair de um treinamento para instalação e configuração do servidor HTTP Apache 2.2 em um servidor com sistema operacional UNIX, escreveu, em seu caderno, as afirmativas a seguir.

I – O script apachectl pode ser utilizado para encontrar erros de sintaxe gerados durante a configuração dos arquivos de configuração do servidor Apache.

II – A diretiva <LoadModule> pode ser utilizada no arquivo de configuração httpd.conf do Apache para carregar módulos DSO (Dynamic Shared Object) durante o processo de start do servidor.

III – A diretiva <Include> pode ser utilizada, em um arquivo de configuração do Apache, para isolar outras diretivas e controlar a execução ou não das mesmas em função da existência da definição ou não de um determinado parâmetro no Apache.

Está(ão) correta(s) as afirmativa(s)

Provas

- LinuxEstrutura de Diretórios do Linux/etc/etc/exports

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- LinuxRedes no LinuxAutenticação em Rede no Linux

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxResolução de Nomes de Hosts no Linux/etc/hosts

Provas

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Provas

Provas

Caderno Container