Foram encontradas 1.035 questões.

Acerca de organização, processos e gerenciamento de informações, julgue o item que se segue.

Considere que um usuário de login joao_jose esteja usando o Windows Explorer para navegar no sistema de arquivos de um computador com ambiente Windows 7. Considere ainda que, enquanto um conjunto de arquivos e pastas é apresentado, o usuário observe, na barra de ferramentas do Windows Explorer, as seguintes informações: Bibliotecas > Documentos > Projetos. Nessa situação, é mais provável que tais arquivos e pastas estejam contidos no diretório C:\Bibliotecas\Documentos\Projetos que no diretório C:\User \joao_jose\Documents\Projetos.

Provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

A política de mesa limpa e de tela limpa é medida essencial para a melhoria do controle de acesso lógico e físico em um ambiente corporativo seguro. Uma política alternativa seria a instalação de um sistema de single-sign-on no ambiente de sistemas de informações corporativo.

Provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

Imediatamente após a realização de um becape incremental utilizando-se um software próprio de becape, há expectativa de que esteja ajustado o flag archive de todos os arquivos originais que foram copiados para uma mídia de becape.

Provas

Com relação a redes de computadores, julgue o item seguinte.

Se uma impressora estiver compartilhada em uma intranet por meio de um endereço IP, então, para se imprimir um arquivo nessa impressora, é necessário, por uma questão de padronização dessa tecnologia de impressão, indicar no navegador web a seguinte url: print://<IP_da_impressora>/<nome_do_arquivo>, em que IP_da_impressora deve estar acessível via rede e nome_do_arquivo deve ser do tipo PDF.

Provas

Acerca de organização, processos e gerenciamento de informações, julgue o item que se segue.

Título, assunto, palavras-chave e comentários de um documento são metadados típicos presentes em um documento produzido por processadores de texto como o BrOffice e o Microsoft Office.

Provas

Acerca de noções de informática, julgue o item a seguir.

Considere que um usuário necessite utilizar diferentes dispositivos computacionais, permanentemente conectados à Internet, que utilizem diferentes clientes de email, como o Outlook Express e Mozilla Thunderbird. Nessa situação, o usuário deverá optar pelo uso do protocolo IMAP (Internet message access protocol), em detrimento do POP3 (post office protocol), pois isso permitirá a ele manter o conjunto de emails no servidor remoto ou, alternativamente, fazer o download das mensagens para o computador em uso.

Provas

A respeito de tipos de computadores e sua arquitetura de processador, julgue o item subsequente.

Um processador moderno de 32 bits pode ter mais de um núcleo por processador.

Provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- LinuxComandosmount/umount

- Sistemas de ArquivosFundamentos sobre Sistema de Arquivos

- Sistemas de ArquivosTipos de Sistemas de ArquivosNTFS

Acerca de noções de informática, julgue o item a seguir.

Considere que um usuário disponha de um computador apenas com Linux e BrOffice instalados. Nessa situação, para que esse computador realize a leitura de um arquivo em formato de planilha do Microsoft Office Excel, armazenado em um pendrive formatado com a opção NTFS, será necessária a conversão batch do arquivo, antes de sua leitura com o aplicativo instalado, dispensando-se a montagem do sistema de arquivos presente no pendrive.

Provas

- Gerenciamento de MemóriaMemória Virtual (Conceito)

- LinuxMemória no Linux

- WindowsGerenciamento de Memória no Windows

Acerca de noções de informática, julgue o item a seguir.

Em computadores com sistema operacional Linux ou Windows, o aumento da memória virtual possibilita a redução do consumo de memória RAM em uso, o que permite executar, de forma paralela e distribuída, no computador, uma quantidade maior de programas.

Provas

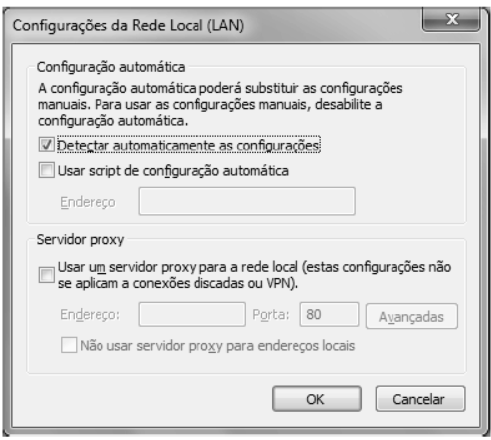

Com base na figura acima, que ilustra as configurações da rede local do navegador Internet Explorer (IE), versão 9, julgue o próximo item.

A opção Usar um servidor proxy para a rede local faz que o IE solicite autenticação em toda conexão de Internet que for realizada.

Provas

Caderno Container