Foram encontradas 1.035 questões.

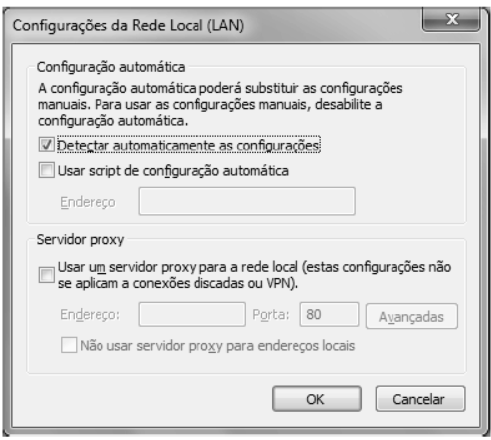

Com base na figura acima, que ilustra as configurações da rede local do navegador Internet Explorer (IE), versão 9, julgue o próximo item.

Se o servidor proxy responder na porta 80 e a conexão passar por um firewall de rede, então o firewall deverá permitir conexões de saída da estação do usuário com a porta 80 de destino no endereço do proxy.

Provas

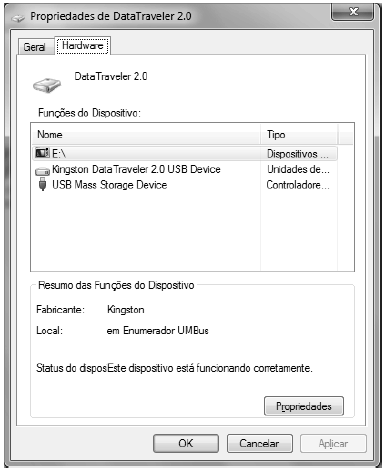

Considerando a figura acima, que ilustra as propriedades de um dispositivo USB conectado a um computador com sistema operacional

Windows 7, julgue o item a seguir.

Um clique duplo em  fará que seja disponibilizada uma janela contendo funcionalidades para a formatação do dispositivo USB.

fará que seja disponibilizada uma janela contendo funcionalidades para a formatação do dispositivo USB.

Provas

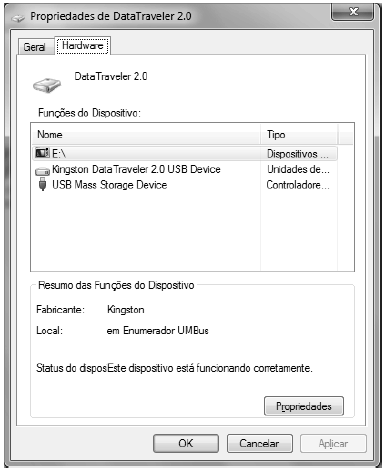

Considerando a figura acima, que ilustra as propriedades de um dispositivo USB conectado a um computador com sistema operacional Windows 7, julgue o item a seguir.

As informações na figura mostrada permitem inferir que o dispositivo USB em questão usa o sistema de arquivo NTFS, porque o fabricante é Kingston.

Provas

Acerca de noções de informática, julgue o item a seguir.

IPTables e Windows Firewall são exemplos de firewalls utilizados nas plataformas Linux e Windows, respectivamente. Ambos os sistemas são capazes de gerenciar a filtragem de pacotes com estado (statefull) na entrada e na saída de rede, de fazer o nateamento de endereços e de criar VPNs.

Provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

Considere que o usuário de um computador com sistema operacional Windows 7 tenha permissão de administrador e deseje fazer o controle mais preciso da segurança das conexões de rede estabelecidas no e com o seu computador. Nessa situação, ele poderá usar o modo de segurança avançado do firewall do Windows para especificar precisamente quais aplicativos podem e não podem fazer acesso à rede, bem como quais serviços residentes podem, ou não, ser externamente acessados.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: PF

- Segurança de SoftwareAnálise Estática de Código (SAST)

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwareSDL: Security Development Lifecycle

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

Provas

Caderno Container