Foram encontradas 1.035 questões.

Com relação à contabilidade comercial, julgue o item a seguir.

Uma empresa comercial adquiriu mercadorias para revenda nas condições mostradas na tabela a seguir.

| R$ | |

| mercadoria | 600.000,00 |

| ICMS | 108.000,00 |

| IPI | 30.000,00 |

Nesse caso, no lançamento correto da contabilidade, deverá constar um débito no valor de R$ 108.000,00 na conta ICMS a recuperar (ativo) e R$ 492.000,00 na conta mercadorias para revenda.

Provas

Questão presente nas seguintes provas

1047528

Ano: 2013

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Disciplina: Agronomia (Engenharia Agronômica)

Banca: CESPE / CEBRASPE

Orgão: PF

Provas:

Julgue o item que se segue, relativo à agroindústria do açúcar e do álcool.

A queima da palha da cana-de-açúcar, realizada com o objetivo de facilitar o corte e a limpeza do terreno e aumentar o teor percentual de sacarose, é o dano ambiental mais problemático no processo de produção da matéria-prima para a indústria sucroalcooleira.

Provas

Questão presente nas seguintes provas

Julgue o item a seguir, acerca do sistema operacional Windows.

BitLocker é um recurso presente no Windows 7 que fornece criptografia de todos os volumes de inicialização para um computador e para dispositivos móveis, como unidades flash USB.

Provas

Questão presente nas seguintes provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

Considere que, visando reduzir o volume de tráfego Internet em uma rede corporativa, a administração da rede tenha instalado um sistema de proxy transparente. Nessa situação, tal proxy não contribuirá para o aumento da anonimidade dos usuários dessa rede na navegação Internet.

Considere que, visando reduzir o volume de tráfego Internet em uma rede corporativa, a administração da rede tenha instalado um sistema de proxy transparente. Nessa situação, tal proxy não contribuirá para o aumento da anonimidade dos usuários dessa rede na navegação Internet.

Provas

Questão presente nas seguintes provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

A zona desmilitarizada de uma rede (ZDM ou DMZ) é o local indicado para a instalação de um gateway de saída de uma sub-rede que adota um esquema de NAT (network address translation) para proteção de seus computadores no momento de acesso à Internet.

A zona desmilitarizada de uma rede (ZDM ou DMZ) é o local indicado para a instalação de um gateway de saída de uma sub-rede que adota um esquema de NAT (network address translation) para proteção de seus computadores no momento de acesso à Internet.

Provas

Questão presente nas seguintes provas

Julgue o item subsequente, relativos a segurança da informação, procedimentos, práticas e outros aspectos.

Para tratar um computador infestado por pragas virtuais do tipo pop-up e barra de ferramenta indesejada, é mais indicado o uso de aplicativos com funções de antispyware que aplicativos com função de antivírus. Em ambos os casos, a eficácia da remoção depende da atualização regular das assinaturas de malwares.

Para tratar um computador infestado por pragas virtuais do tipo pop-up e barra de ferramenta indesejada, é mais indicado o uso de aplicativos com funções de antispyware que aplicativos com função de antivírus. Em ambos os casos, a eficácia da remoção depende da atualização regular das assinaturas de malwares.

Provas

Questão presente nas seguintes provas

Acerca de noções de informática, julgue o item a seguir.

A instalação e a atualização de programas na plataforma Linux a serem efetuadas com o comando aptget, podem ser acionadas por meio das opções install e upgrade, respectivamente. Em ambos os casos, é indispensável o uso do comando sudo, ou equivalente, se o usuário não for administrador do sistema.

Provas

Questão presente nas seguintes provas

Julgue o item a seguir, acerca do sistema operacional Windows.

Aplicativo, Segurança, Sistema, Instalação e ForwardedEvents são categorias de logs do Windows cuja finalidade é organizar os eventos de aplicativos que são monitorados pelo sistema operacional, permitindo aos administradores decidirem quais eventos serão gravados no log.

Provas

Questão presente nas seguintes provas

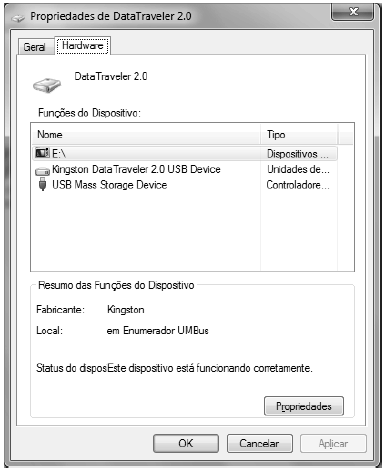

Considerando a figura acima, que ilustra as propriedades de um dispositivo USB conectado a um computador com sistema operacional

Windows 7, julgue o item a seguir.

Windows 7, julgue o item a seguir.

Ao se clicar o ícone  será mostrado, no Resumo das Funções do Dispositivo, em que porta USB o dispositivo está conectado.

será mostrado, no Resumo das Funções do Dispositivo, em que porta USB o dispositivo está conectado.

será mostrado, no Resumo das Funções do Dispositivo, em que porta USB o dispositivo está conectado.

será mostrado, no Resumo das Funções do Dispositivo, em que porta USB o dispositivo está conectado.Provas

Questão presente nas seguintes provas

1047398

Ano: 2013

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PF

Provas:

Julgue o seguinte item, relativo à segurança em redes de computadores.

O termo APT (Advanced Persistent Threat) refere-se a ataques que são altamente focados em uma empresa ou em um governo particular. Geralmente, o ataque é conduzido de forma lenta e gradativa, podendo levar meses ou anos para atingir seu objetivo. O vírus Stuxnet, que recentemente atingiu o programa nuclear iraniano, é considerado um exemplo de APT.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container