Foram encontradas 119 questões.

Considerando que um suspeito de ataques de ransomware utilize máquinas virtuais para encobrir sua identidade durante esses ataques, julgue os itens subsequentes.

A identificação de vestígios cibernéticos pode envolver a análise de arquivos temporários, tarefas agendadas e entradas de registro do sistema operacional analisado.

Provas

Julgue os itens a seguir, considerando que uma equipe forense tenha sido acionada para investigar possíveis crimes cibernéticos relacionados a um incidente de segurança que comprometeu o servidor de arquivos de uma instituição.

A criptografia ponta a ponta inviabiliza completamente a extração de qualquer vestígio útil em uma análise forense.

Provas

Com base nas legislações aplicáveis à governança de TI, julgue os itens seguintes.

De acordo com o Marco Civil da Internet, o provedor de aplicações de Internet somente poderá ser responsabilizado civilmente por danos decorrentes de conteúdo gerado por terceiros se, após ordem judicial ou notificação extrajudicial, não tomar as providências, no prazo assinalado, para tornar indisponível o conteúdo apontado como infringente.

Provas

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM (man-in-the-middle).

Twofish é uma cifra simétrica com um tamanho de bloco de 128 bits e uma chave de até 256 bits que, semelhante aos algoritmos AES e DES, depende da estrutura de Feistel — especificamente 16 rodadas na rede Feistel (16-round Feistel network)

Provas

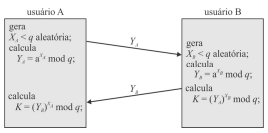

Julgue os próximos itens, a respeito do algoritmo Twofish e da técnica MITM (man-in-the-middle).

Considerando-se que a figura a seguir descreve um acordo de chave Diffie-Hellman, é correto afirmar que, nesse cenário, o protocolo de acordo de chave é vulnerável ao ataque MITM porque não autentica os participantes, vulnerabilidade que pode ser superada com a utilização de assinaturas digitais e certificados de chave pública.

Provas

Julgue os próximos itens, no que se refere à esteganografia.

Na área de informática forense digital, os peritos usam técnicas de esteganografia para realizar a alteração da assinatura digital de arquivos.

Provas

A respeito do OAuth 2.0 e do OpenId Connect (OIDC), julgue os itens subsequentes.

OAuth 2.0 permite que serviços de terceiros acessem os dados de um usuário em determinado serviço, mas essa ação expõe a senha do usuário.

Provas

Certa aplicação web tem uma funcionalidade de busca de usuários por nome, realizada em PHP, conforme os parâmetros a seguir.

$ username = $ _GET['username'];

$ query = “SELECT * FROM users WHERE

username = '$ username'“;

$ result = mysqli_query($ connection, $ query);

A partir dessas informações, julgue os itens subsequentes, considerando o que é definido pelo OWASP Top 10 de 2021 no que diz respeito a falhas de aplicação.

Na URL a seguir, o uso de -- indica o início de um comentário em SQL, de modo que o restante da consulta é ignorado.

http://prova.com/busca?username=admin'--

Provas

Acerca de segurança da informação, bancos de dados e aprendizado de máquina, julgue os próximos itens.

Ataques do tipo zero-day exploits ocorrem a partir de vulnerabilidades em aplicativos ainda desconhecidas pelo próprio fornecedor deles.

Provas

No que se refere ao SonarQube, às estruturas de dados e à complexidade de algoritmos, julgue os itens subsecutivos.

No SonarQube, um QualityGate representa um conjunto de condições que um projeto deve satisfazer a fim de que seu código seja considerado aceitável para prosseguir no pipeline de desenvolvimento ou para ser liberado.

Provas

Caderno Container