Foram encontradas 40 questões.

3918821

Ano: 2025

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

SQL é a sigla para “Structured Query Language”, definida

como a linguagem padrão em sistemas de gerenciadores de

bancos de dados relacionais, que engloba diversas sublinguagens,

constituídas de comandos específicos, utilizados no PostgreSQL,

MySQL, Microsoft SQL Server, e Oracle Database. Nesse

contexto, os comandos DROP, DELETE, GRANT e SELECT

fazem parte das sublinguagens conhecidas, respectivamente,

pelas siglas:

Provas

Questão presente nas seguintes provas

3918820

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

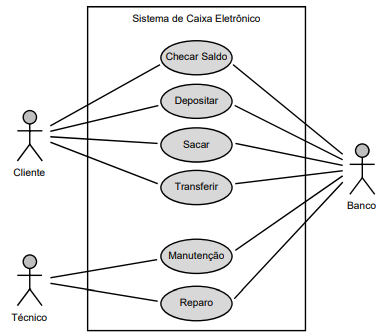

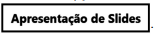

UML (Unifi ed Modeling Language) é uma sigla empregada

como uma notação padrão para modelagem de objetos do mundo

real, uma linguagem de desenvolvimento de software que se

destina a fornecer um modo padrão de visualizar o "desenho" de

um sistema. Neste sentido, observe a figura, que ilustra um dos

principais diagramas empregados na UML.

Essa figura representa uma ferramenta conhecida por Diagrama de:

Essa figura representa uma ferramenta conhecida por Diagrama de:

Provas

Questão presente nas seguintes provas

3918819

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

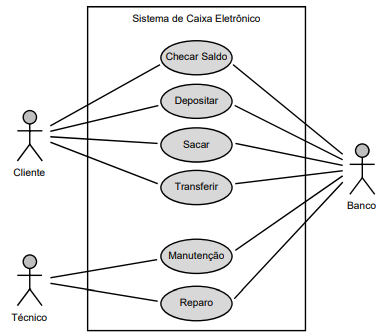

Analise o algoritmo da figura.

Após a execução, o algoritmo irá gerar, como resultado, a seguinte série:

Provas

Questão presente nas seguintes provas

3918818

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

No que diz respeito ao cabeamento estruturado empregado

na implantação de uma rede de computadores, cabos UTP

categoria 5 e 6 seguem padrões no que diz respeito ao uso de

topologia de rede e às guias do conector RJ-45. Nesse sentido,

uma topologia física utiliza como hardware um concentrador

central, para o qual convergem os cabos viabilizando esse tipo

de implementação, paralelamente, são padronizados os pares

utilizados, em conformidade com as normas de instalação. Nesse

contexto, o nome pela qual é conhecida essa topologia e as guias

empregadas para transmissão/recepção são, respectivamente:

Provas

Questão presente nas seguintes provas

3918817

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

Recentemente, dois grupos de cibercriminosos aplicaram

golpes em dezenas de empresas, obtendo acesso a dados

sensíveis de clientes, incluindo nomes de usuário, endereços,

e-mails e telefones. Na operação, os criminosos utilizaram

dispositivos móveis como celulares e uma técnica que possui as

características listadas a seguir.

I. É um golpe por telefone em que as vítimas são induzidas a fornecer dados pessoais ou a tomar decisões arriscadas.

II. Os golpistas se passam por pessoas de confiança ou figuras de autoridade, como técnicos de informática ou funcionários de bancos.

III. Os fraudadores usam dados vazados ou disponíveis publicamente, como endereço residencial, para ganhar mais autenticidade.

IV. Ferramentas de IA permitem que os golpistas usem vozes falsas, podendo até imitar alguém que a vítima conhece.

Esse golpe é conhecido por:

I. É um golpe por telefone em que as vítimas são induzidas a fornecer dados pessoais ou a tomar decisões arriscadas.

II. Os golpistas se passam por pessoas de confiança ou figuras de autoridade, como técnicos de informática ou funcionários de bancos.

III. Os fraudadores usam dados vazados ou disponíveis publicamente, como endereço residencial, para ganhar mais autenticidade.

IV. Ferramentas de IA permitem que os golpistas usem vozes falsas, podendo até imitar alguém que a vítima conhece.

Esse golpe é conhecido por:

Provas

Questão presente nas seguintes provas

Após elaborar uma palestra no Powerpoint da plataforma

Microsoft 365, versão web, um técnico de informática decidiu

testar o trabalho feito por meio da análise da apresentação dos

slides a partir do começo, executado via o acionamento de um

ícone na Faixa de Opções, dentre os mostrados quando se aciona

a guia  O ícone é:

O ícone é:

Provas

Questão presente nas seguintes provas

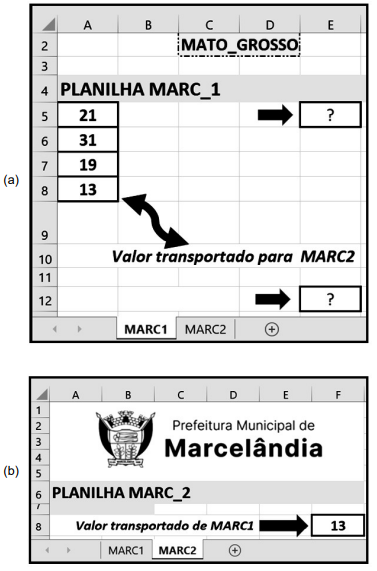

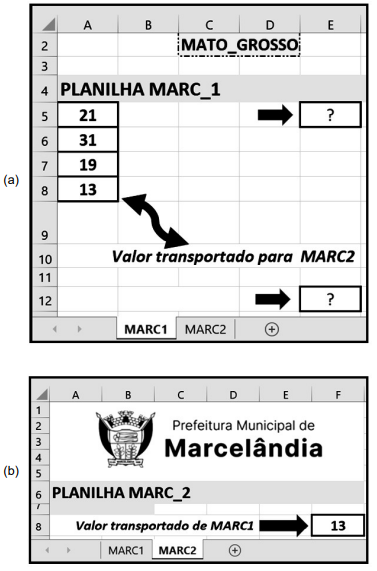

As planilhas (a) e (b) foram criadas no Excel 2019 BR e

fazem parte de um mesmo arquivo com extensão XLSX. Nelas

foram realizados os procedimentos descritos a seguir.

• Em MARC1, foi digitado em C2 a citação MATO_GROSSO e, em seguida, essa célula juntamente com C3 foram mescladas. Nessa mesma planilha, foram inseridas as fórmulas =MED(A5:A8) em E5 e =ESQUERDA(C2;7) em E12.

• Em MARC2, foi inserida uma fórmula em F8 que transporta e mostra o valor A8 da planilha MARC1.

Nessas condições, os conteúdos das células E5 e E12 de MARC1 e a fórmula inserida na célula F8 de MARC2 são, respectivamente:

• Em MARC1, foi digitado em C2 a citação MATO_GROSSO e, em seguida, essa célula juntamente com C3 foram mescladas. Nessa mesma planilha, foram inseridas as fórmulas =MED(A5:A8) em E5 e =ESQUERDA(C2;7) em E12.

• Em MARC2, foi inserida uma fórmula em F8 que transporta e mostra o valor A8 da planilha MARC1.

Nessas condições, os conteúdos das células E5 e E12 de MARC1 e a fórmula inserida na célula F8 de MARC2 são, respectivamente:

Provas

Questão presente nas seguintes provas

O Calc da suíte LibreOffice v24.8.3.2 em português destina-se à criação de planilhas de cálculo. Nesse sentido, observe a

figura que ilustra uma planilha criada nesse software e utilizada

em um processo de licitação de materiais de informática.

• Em E6 foi inserida uma fórmula usando a função MENOR, para determinar a menor cotação entre os três fornecedores para o item indicado em A6. Em seguida, essa expressão foi copiada para as células E7, E8, E9 e E10, para determinar as menores cotações para os itens A7, A8, A9 e A10.

• a indicação da empresa fornecedora na coluna F foi obtida por meio do uso da função SE, usando o conceito de referência absoluta. Primeiramente, foi inserida uma expressão em F6 e, posteriormente, essa expressão foi copiada para as células F7, F8, F9 e F10.

As fórmulas inseridas nas células E6 e F7 foram, respectivamente:

• Em E6 foi inserida uma fórmula usando a função MENOR, para determinar a menor cotação entre os três fornecedores para o item indicado em A6. Em seguida, essa expressão foi copiada para as células E7, E8, E9 e E10, para determinar as menores cotações para os itens A7, A8, A9 e A10.

• a indicação da empresa fornecedora na coluna F foi obtida por meio do uso da função SE, usando o conceito de referência absoluta. Primeiramente, foi inserida uma expressão em F6 e, posteriormente, essa expressão foi copiada para as células F7, F8, F9 e F10.

As fórmulas inseridas nas células E6 e F7 foram, respectivamente:

Provas

Questão presente nas seguintes provas

No uso dos recursos do Word do pacote MS Office 2021 BR

em um notebook Intel com Windows 10 BR (x64), para aplicar um

determinado tipo de alinhamento a um parágrafo, primeiramente

o texto foi selecionado e, em seguida acionado o ícone

localizado na Faixa de Opções. Cabe ressaltar que, para esse

ícone, pode-se executar um atalho de teclado, como alternativa.

O tipo de alinhamento aplicado e o atalho de teclado são,

respectivamente:

Provas

Questão presente nas seguintes provas

- Nocões BásicasSoftwareTeclas de Atalho

- Sistemas OperacionaisWindowsFuncionalidades do WindowsGerenciamento de Arquivos e PastasWindows Explorer

Em um microcomputador com sistema operacional Windows

1a BR (x64), um técnico de informática que trabalha na Prefeitura

de Marcelândia, está acessando o Explorador de Arquivos e

realizou os procedimentos descritos a seguir.

I. Selecionou a pasta MANUTENÇÃO no disco D: e verificou que existem 6(seis) arquivos de diferentes formatos armazenados nela.

II. Executou um atalho de teclado MCLD-1, para selecionar todos os cinco arquivos.

III. Executou um novo atalho de teclado MCLD-2, para copiar os arquivos transferindo-os para a área de transferência.

IV. Selecionou a pasta CONTROLE no disco rígido referenciado como E:

V. Executou um último atalho de teclado MCLD-3, para colar os arquivos da área de transferência na pasta CONTROLE.

Os atalhos de teclado MCLD-1, MCLD-2 e MCLD-3 são, respectivamente:

I. Selecionou a pasta MANUTENÇÃO no disco D: e verificou que existem 6(seis) arquivos de diferentes formatos armazenados nela.

II. Executou um atalho de teclado MCLD-1, para selecionar todos os cinco arquivos.

III. Executou um novo atalho de teclado MCLD-2, para copiar os arquivos transferindo-os para a área de transferência.

IV. Selecionou a pasta CONTROLE no disco rígido referenciado como E:

V. Executou um último atalho de teclado MCLD-3, para colar os arquivos da área de transferência na pasta CONTROLE.

Os atalhos de teclado MCLD-1, MCLD-2 e MCLD-3 são, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container