Foram encontradas 40 questões.

3993702

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Redes de Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Uma empresa pública está revisando sua

infraestrutura de comunicação digital para diferenciar

os ambientes internos e externos de acesso às

informações. A equipe de TI levantou os seguintes

pontos:

I - Os servidores que armazenam documentos internos de uso exclusivo dos colaboradores deverão permanecer acessíveis somente dentro da rede corporativa, sem necessidade de autenticação externa.

II - Um sistema de acompanhamento de processos, usado por funcionários e por alguns parceiros externos previamente autorizados, deverá estar disponível em um ambiente seguro com controle de autenticação, mas não acessível ao público em geral.

III - O portal da instituição, que contém informações de interesse de toda a sociedade, deverá continuar disponível a qualquer pessoa com acesso à rede mundial de computadores.

Com base nesse cenário e nos conceitos de intranet, extranet e internet, assinale a alternativa correta:

I - Os servidores que armazenam documentos internos de uso exclusivo dos colaboradores deverão permanecer acessíveis somente dentro da rede corporativa, sem necessidade de autenticação externa.

II - Um sistema de acompanhamento de processos, usado por funcionários e por alguns parceiros externos previamente autorizados, deverá estar disponível em um ambiente seguro com controle de autenticação, mas não acessível ao público em geral.

III - O portal da instituição, que contém informações de interesse de toda a sociedade, deverá continuar disponível a qualquer pessoa com acesso à rede mundial de computadores.

Com base nesse cenário e nos conceitos de intranet, extranet e internet, assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3993701

Ano: 2025

Disciplina: TI - Banco de Dados

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Banco de Dados

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Durante a implementação de um sistema de

banco de dados relacional em uma instituição pública,

o técnico precisa projetar a estrutura de tabelas,

definir chaves, aplicar normalização e otimizar

consultas.

Sobre os fundamentos e a implementação de bancos de dados, analise as alternativas abaixo e assinale a correta:

Sobre os fundamentos e a implementação de bancos de dados, analise as alternativas abaixo e assinale a correta:

Provas

Questão presente nas seguintes provas

3993700

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Redes de Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Um técnico em informática foi contratado para

auditar a rede de uma empresa que possui

infraestrutura cabeada (LAN) e pontos de acesso

wireless (Wi-Fi). Durante a análise, ele observa os

seguintes cenários:

I - Em uma rede cabeada, a utilização de cabos Cat 5e limita a velocidade máxima de transmissão a 1 Gbps em distâncias de até 100 metros, enquanto cabos Cat 6 ou Cat 6a permitem maior largura de banda e melhor desempenho para aplicações corporativas.

II - Em uma rede wireless, a intensidade do sinal é influenciada por fatores como interferência de outros dispositivos, obstáculos físicos (paredes, portas) e a distância entre o ponto de acesso e o dispositivo cliente.

III - Para redes wireless corporativas, é recomendada a utilização de segurança WPA3, segmentação de rede e senhas compartilhadas para todos os usuários, garantindo simplicidade de configuração.

IV - Uma rede cabeada estruturada deve ser planejada com racks, patch panels, switches e cabeamento horizontal e vertical padronizados, permitindo fácil manutenção, rastreabilidade e expansão futura.

Assinale a alternativa correta:

I - Em uma rede cabeada, a utilização de cabos Cat 5e limita a velocidade máxima de transmissão a 1 Gbps em distâncias de até 100 metros, enquanto cabos Cat 6 ou Cat 6a permitem maior largura de banda e melhor desempenho para aplicações corporativas.

II - Em uma rede wireless, a intensidade do sinal é influenciada por fatores como interferência de outros dispositivos, obstáculos físicos (paredes, portas) e a distância entre o ponto de acesso e o dispositivo cliente.

III - Para redes wireless corporativas, é recomendada a utilização de segurança WPA3, segmentação de rede e senhas compartilhadas para todos os usuários, garantindo simplicidade de configuração.

IV - Uma rede cabeada estruturada deve ser planejada com racks, patch panels, switches e cabeamento horizontal e vertical padronizados, permitindo fácil manutenção, rastreabilidade e expansão futura.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3993699

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Durante uma manutenção em laboratório, um

técnico é chamado para diagnosticar um computador

que não liga. Após verificar que o cabo de energia

está conectado e a tomada funciona normalmente,

ele observa que o cooler da fonte não gira e não há

qualquer sinal sonoro da placa-mãe. Paralelamente,

em outro setor, o mesmo técnico precisa corrigir

problemas de rede em uma máquina que apresenta

alta latência e perda de pacotes intermitente.

Com base nos conhecimentos de manutenção de computadores e redes, assinale a alternativa correta:

Com base nos conhecimentos de manutenção de computadores e redes, assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3993698

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Análise de Vulnerabilidades

- GestãoPolíticas de Segurança de Informação

Uma organização pública está revisando sua

Política de Segurança da Informação (PSI) e precisa

alinhar boas práticas de governança a controles

técnicos e administrativos. Após auditoria, foram

levantados os seguintes pontos:

I - Implementação de criptografia assimétrica para autenticação e de criptografia simétrica para sigilo das comunicações, visando ao desempenho e à segurança equilibrados.

II - Identificação, análise e priorização de riscos com base em impacto e probabilidade, adotando controles preventivos, detectivos e corretivos como medidas de tratamento.

III - Estabelecimento de uma PSI clara, contemplando responsabilidades, classificação da informação e mecanismos de monitoramento de conformidade.

IV - Controle de acesso físico a datacenters com barreiras, monitoramento por câmeras e sistemas de contingência contra incêndio e falhas elétricas.

V - Definição de procedimentos de gerenciamento de operações, como cópias de segurança, redundância de sistemas críticos e planos de continuidade.

VI - Utilização de canais formais e seguros de comunicação para incidentes, prevenindo falhas de reporte e garantindo fluxo de informação adequado.

Com base em boas práticas de segurança, assinale a alternativa que apresenta os pontos observados na auditoria que devem ser adotados:

I - Implementação de criptografia assimétrica para autenticação e de criptografia simétrica para sigilo das comunicações, visando ao desempenho e à segurança equilibrados.

II - Identificação, análise e priorização de riscos com base em impacto e probabilidade, adotando controles preventivos, detectivos e corretivos como medidas de tratamento.

III - Estabelecimento de uma PSI clara, contemplando responsabilidades, classificação da informação e mecanismos de monitoramento de conformidade.

IV - Controle de acesso físico a datacenters com barreiras, monitoramento por câmeras e sistemas de contingência contra incêndio e falhas elétricas.

V - Definição de procedimentos de gerenciamento de operações, como cópias de segurança, redundância de sistemas críticos e planos de continuidade.

VI - Utilização de canais formais e seguros de comunicação para incidentes, prevenindo falhas de reporte e garantindo fluxo de informação adequado.

Com base em boas práticas de segurança, assinale a alternativa que apresenta os pontos observados na auditoria que devem ser adotados:

Provas

Questão presente nas seguintes provas

3993697

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

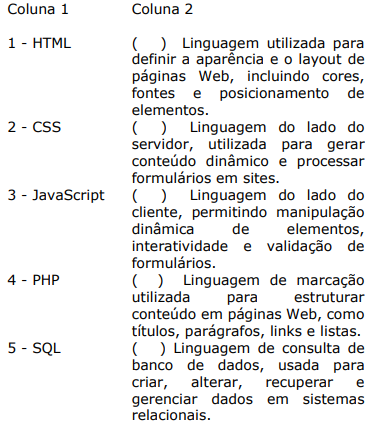

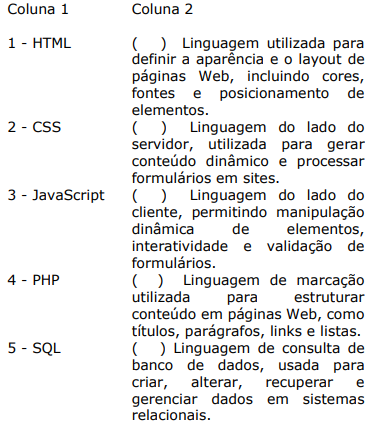

Relacione corretamente os itens da coluna 1 com

suas descrições ou usos na coluna 2, sobre

linguagens de programação e tecnologias para

desenvolvimento Web.

Marque a opção que preenche corretamente a coluna 2:

Marque a opção que preenche corretamente a coluna 2:

Provas

Questão presente nas seguintes provas

3993696

Ano: 2025

Disciplina: TI - Sistemas Operacionais

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Sistemas Operacionais

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Analise as assertivas a seguir sobre sistemas

operacionais Windows e Linux, bem como sobre seus

respectivos sistemas de arquivos, marcando V para

as verdadeiras e F para as falsas.

( ) No Windows, o sistema de arquivos NTFS permite criptografia a nível de arquivo por meio do EFS (Encrypting File System), algo não disponível no FAT32.

( ) No Linux, o sistema de arquivos ext4 possui suporte a journaling, que garante maior consistência dos dados após falhas inesperadas, mas não possui suporte a links simbólicos (symlinks).

( ) No Windows, o ReFS (Resilient File System) foi introduzido para aumentar a tolerância a falhas e integridade de dados, mas ainda não é suportado como sistema de arquivos de inicialização do sistema operacional.

( ) No Linux, sistemas de arquivos como XFS e Btrfs oferecem suporte a snapshots e podem lidar melhor com grandes volumes de dados em comparação ao ext4.

Assinale a alternativa correta:

( ) No Windows, o sistema de arquivos NTFS permite criptografia a nível de arquivo por meio do EFS (Encrypting File System), algo não disponível no FAT32.

( ) No Linux, o sistema de arquivos ext4 possui suporte a journaling, que garante maior consistência dos dados após falhas inesperadas, mas não possui suporte a links simbólicos (symlinks).

( ) No Windows, o ReFS (Resilient File System) foi introduzido para aumentar a tolerância a falhas e integridade de dados, mas ainda não é suportado como sistema de arquivos de inicialização do sistema operacional.

( ) No Linux, sistemas de arquivos como XFS e Btrfs oferecem suporte a snapshots e podem lidar melhor com grandes volumes de dados em comparação ao ext4.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3993695

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Em uma empresa de médio porte, o setor de TI

precisa implementar uma política de backups que

minimize perdas de dados e garanta a rápida

recuperação em caso de falhas no sistema.

Considerando técnicas de backup e boas práticas,

analise as afirmativas a seguir.

I - O backup completo realiza cópia de todos os dados selecionados, independentemente de terem sido alterados desde o último backup, e é o mais seguro, mas o mais demorado.

II - O backup incremental copia apenas os dados alterados desde o último backup completo ou incremental, economizando espaço, mas pode aumentar o tempo de restauração, pois depende de todos os backups anteriores.

III - O backup diferencial copia apenas os arquivos alterados desde o último backup completo, sendo mais rápido para restauração que o incremental, mas ocupando mais espaço ao longo do tempo.

IV - Uma política de backup deve incluir a frequência, o tipo de backup, a verificação periódica da integridade dos dados, a definição de responsabilidades e o armazenamento seguro em local físico ou remoto.

Assinale a alternativa correta:

I - O backup completo realiza cópia de todos os dados selecionados, independentemente de terem sido alterados desde o último backup, e é o mais seguro, mas o mais demorado.

II - O backup incremental copia apenas os dados alterados desde o último backup completo ou incremental, economizando espaço, mas pode aumentar o tempo de restauração, pois depende de todos os backups anteriores.

III - O backup diferencial copia apenas os arquivos alterados desde o último backup completo, sendo mais rápido para restauração que o incremental, mas ocupando mais espaço ao longo do tempo.

IV - Uma política de backup deve incluir a frequência, o tipo de backup, a verificação periódica da integridade dos dados, a definição de responsabilidades e o armazenamento seguro em local físico ou remoto.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3993694

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: TI - Segurança da Informação

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Uma empresa de médio porte sofreu um ataque

de ransomware que criptografou parte de seus

servidores de arquivos e expôs falhas na gestão de

segurança. A auditoria apontou:

● Ausência de backups testados e atualizados.

● Falta de segmentação da rede e uso de senhas fracas.

● Política de Segurança da Informação não revisada nos últimos 5 anos.

● Comunicação confusa entre setores durante a resposta ao incidente, sem canal oficial para reporte.

● Acesso físico irrestrito à sala dos servidores.

Considerando as boas práticas de segurança da informação, qual seria a medida mais abrangente e prioritária a ser adotada após o incidente, visando a reduzir riscos futuros e alinhar a empresa às normas internacionais?

● Ausência de backups testados e atualizados.

● Falta de segmentação da rede e uso de senhas fracas.

● Política de Segurança da Informação não revisada nos últimos 5 anos.

● Comunicação confusa entre setores durante a resposta ao incidente, sem canal oficial para reporte.

● Acesso físico irrestrito à sala dos servidores.

Considerando as boas práticas de segurança da informação, qual seria a medida mais abrangente e prioritária a ser adotada após o incidente, visando a reduzir riscos futuros e alinhar a empresa às normas internacionais?

Provas

Questão presente nas seguintes provas

3993693

Ano: 2025

Disciplina: Design Gráfico

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Disciplina: Design Gráfico

Banca: IDEAP

Orgão: Pref. Monte Alegre Minas-MG

Provas:

Um Técnico em Informática precisa apoiar dois

setores distintos de uma empresa: o de

desenvolvimento Web (Web Design) e o de projetos

técnicos que utilizam CAD. Durante a análise das

ferramentas e práticas, ele encontra alguns nomes:

1 - Responsividade no Web Design. 2 - Tipografia na Web. 3 - Modelagem 3D em CAD. 4 - Renderização em CAD. 5 - Paleta de cores em Web Design.

Ainda em suas análises, o Técnico em Informática se depara com alguns conceitos:

A - Técnica que permite que uma página Web se adapte automaticamente a diferentes tamanhos e resoluções de tela (desktop, tablet, smartphone).

B - Conjunto de práticas voltadas para a escolha e uso de fontes legíveis e consistentes em interfaces digitais.

C - Processo de transformar modelos tridimensionais em imagens realistas, aplicando luz, sombra e texturas.

D - Definição e aplicação de um conjunto harmônico de cores que garante identidade visual e melhor experiência ao usuário.

E - Representação de objetos técnicos em três dimensões, permitindo análises de estrutura, medidas e compatibilidade.

A sequência que mostra corretamente a relação entre os nomes e os conceitos encontrados pelo Técnico de Informática é:

1 - Responsividade no Web Design. 2 - Tipografia na Web. 3 - Modelagem 3D em CAD. 4 - Renderização em CAD. 5 - Paleta de cores em Web Design.

Ainda em suas análises, o Técnico em Informática se depara com alguns conceitos:

A - Técnica que permite que uma página Web se adapte automaticamente a diferentes tamanhos e resoluções de tela (desktop, tablet, smartphone).

B - Conjunto de práticas voltadas para a escolha e uso de fontes legíveis e consistentes em interfaces digitais.

C - Processo de transformar modelos tridimensionais em imagens realistas, aplicando luz, sombra e texturas.

D - Definição e aplicação de um conjunto harmônico de cores que garante identidade visual e melhor experiência ao usuário.

E - Representação de objetos técnicos em três dimensões, permitindo análises de estrutura, medidas e compatibilidade.

A sequência que mostra corretamente a relação entre os nomes e os conceitos encontrados pelo Técnico de Informática é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container