Foram encontradas 125 questões.

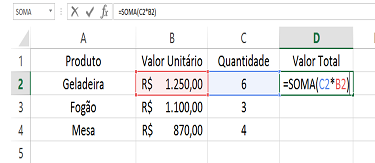

Analise a imagem abaixo do Excel 2013 e julgue os itens:

II- Ao pressionar Enter, o resultado da formula na célula D2 será de R$ 1.256,00.

III- A formula na célula D2 não é válida, visto que o resultado será de erro.

IV- Ao pressionar Enter, o resultado da formula na célula D2 será 0.Provas

Sobre os conceitos de Internet e Intranet julgue os itens abaixo:

I- O WWW (World Wide Web) é um método para copiar e elaborar sites padronizados.

II- Um mesmo endereço de IP pode ser usado em diferentes placas de redes em momentos distintos graças o serviço de DHCP utilizado em uma rede.

III- O IP é um protocolo de comunicação usado para movimentar dados entre dois servidores ou programas em estações de trabalho.

Provas

A segurança da informação é muito importante dentro de uma organização, os usuários devem estar cientes da necessidade de ter cuidado ao lidar com dados em ambientes virtuais, a presença de vírus e outras ameaças pode causar grandes problemas a um órgão, principalmente se essas informações forem importantes para o seu funcionamento.

Analise as assertivas abaixo sobre os meios de segurança da informação e ameaças da internet assinale a alternativa CORRETA:

I- Os Spyware são programas que registra todas as teclas digitadas pelo usuário e permite que um invasor tenha acesso a um computador comprometido.

II- Os Phishing são o envio de mensagens eletrônicas indesejadas ou não solicitadas, muito utilizado para a propagação de outras ameaças.

III- O backup incremental copia somente os arquivos novos e alterados, gerando um arquivo que irá acumular todas as atualizações desde o último backup.

IV- Os testes de restauração (restore) devem ser periódicos com o objetivo de garantir a qualidade dos backups.

Provas

Sobre o correio eletrônico julgue os itens abaixo:

I- O protocolo SMTP controla o envio de mensagens.

II- O protocolo POP3 controla o recebimento de mensagens.

III- O protocolo IMAP permite gerenciar as mensagens diretamente no servidor de e-mails.

Provas

Julgue os itens abaixo sobre o Microsoft Word 2013:

I- No modo de Exibição Protegido, os arquivos são abertos com funções de edição bloqueados.

II- Ao editar um documento importante no Word 2013, o usuário que deseja utilizar o recurso Restringir Edição deve ir na guia EXIBIÇÃO.

III- O atalho Ctrl + Q tem a função de alinhar o texto à esquerda, enquanto o atalho Ctrl + G tem a função de alinhar o texto à direta.

Provas

Sobre os conceitos de hardware e software julgue os itens abaixo e assinale a assertiva CORRETA:

I- As memórias secundárias são do tipo volátil, ou seja, perdem seu conteúdo quanto desenergizadas.

II- A memória principal é um componente externo à UCP e é utilizado para armazenamento temporário.

III- A memória cache é uma memória de armazenamento auxiliar de acesso muito rápido, ela não afeta a velocidade de acesso à memória RAM.

IV- No momento da execução de um programa ou software aplicativo em um computador, normalmente tem que estar carregado no processador.

Provas

Julgue os itens abaixo sobre os conceitos de hardware e software:

I- Drive é um tipo de software para instalação de um equipamento.

II- A memória RAM trabalha em conjunto com a UCP, isto posto, a quantidade de memória RAM influencia no desempenho da máquina no que tange à velocidade de processamento.

III- A BIOS é um firmware e está armazenado na ROM.

Assinale a alternativa CORRETA:

Provas

Analise os itens abaixo sobre as redes de computadores e assinale a alternativa CORRETA.

I- As redes quanto ao tipo de transmissão podem ser Simplex ou Half-Duplex.

II- Os cabos UTP são classificados por categorias, que indicam sua finalidade de uso.

III- Na topologia de rede em anel, os computadores são ligados entre si em um caminho fechado.

IV- O cabo UTP é do tipo não blindado.

Provas

Relacione a primeira coluna com a segunda:

1. Exploits

2. Sniffers

3. Phishing

4. Spyware

5. Adware

6. Backdoor

( ) Um programa que, colocado no micro da vítima, permite que o invasor que o colocou possa facilmente voltar aquele computador em um momento seguinte.

( ) Não é considerado necessariamente um programa implantado “ilegalmente”.

( ) São programas que fazem anúncios de programas no computador.

( ) Programas que exploram falhas em sistemas de informação.

( ) É um golpe muito utilizado para obter dados de usuários desavisados ou fazê-los abrir arquivos com programas maliciosos.

( ) São programas que capturam quadros nas comunicações em uma rede local, armazenando tais quadros para que possam ser analisados posteriormente por quem instalou.

Assinale a alternativa que indica a sequência CORRETA, de cima para baixo.

Provas

Provas

Caderno Container