Foram encontradas 850 questões.

A fratura de Jefferson é uma lesão cominutiva traumática

que acomete a primeira vértebra cervical (C1), exigindo o

emprego de técnicas radiográficas específicas para sua

correta visualização. Considerando a localização topográfica

dessa vértebra, a projeção radiográfica mais adequada

para diagnosticar corretamente essa fratura é obtida com a

incidência:

Provas

Questão presente nas seguintes provas

O desenvolvimento e a implantação do sistema de

Radiologia Computadorizada (CR), em substituição do

processamento químico, revolucionou os fluxos de trabalho em

termos de agilidade do atendimento e proteção à legislação

ambiental. Sobre o funcionamento do sistema CR, pode-se

dizer que:

Provas

Questão presente nas seguintes provas

Paciente A.E.C, 62 anos, atirador desportivo, foi

encaminhado à emergência após deslocar o ombro esquerdo

durante disparo com uma espingarda de alto calibre. Uma

radiografia foi solicitada para avaliar possíveis alterações nos

tubérculos umerais. Sobre a incidência AP do ombro, com

rotação externa:

Provas

Questão presente nas seguintes provas

Para realizar a incidência AP verdadeira do cotovelo de

forma correta, o técnico em Radiologia deve:

Provas

Questão presente nas seguintes provas

Após a realização de uma radiografia do tórax em projeção

posteroanterior (PA), percebeu-se que os ápices pulmonares e

os seios costofrênicos ficaram cortados nas bordas da imagem.

Foi utilizado receptor do tamanho adequado e a distância focoreceptor (DFR) de 1,80 m recomendada pela literatura técnica.

Para corrigir esse problema, deve-se:

Provas

Questão presente nas seguintes provas

No uso da SQL em um banco de dados MySQL, um comando

é utilizado para remover objetos como tabelas e índices. A principal

característica desse comando é que a exclusão é definitiva; uma

vez executado, não há retorno simples para recuperar o objeto

excluído. Para excluir a tabela “projetos” de um banco de dados

MySQL, o comando a ser submetido à execução é:

Provas

Questão presente nas seguintes provas

3828059

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

A Orientação a Objetos é um paradigma que tem evoluído,

principalmente em questões voltadas para segurança e

reaproveitamento de código, constituindo um padrão de

desenvolvimento seguido por diversas linguagens, como

C# e Java. Entre os princípios da Orientação a Objetos, um

representa uma das principais técnicas que define esse modelo

de programação, tratando de um dos elementos que adicionam

segurança à aplicação, pelo fato de esconder as propriedades,

criando uma espécie de caixa preta, sendo sua implementação

baseada em propriedades privadas, ligadas a métodos especiais

chamados getters e setters, significando que os detalhes internos

do funcionamento de um objeto são escondidos do mundo exterior,

exibindo apenas a interface. Um segundo princípio consiste na

alteração do funcionamento interno de um método herdado de

um objeto pai, permitindo a um único método executar diferentes

comportamentos baseados no objeto. Esses dois princípios são

denominados, respectivamente:

Provas

Questão presente nas seguintes provas

3828058

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

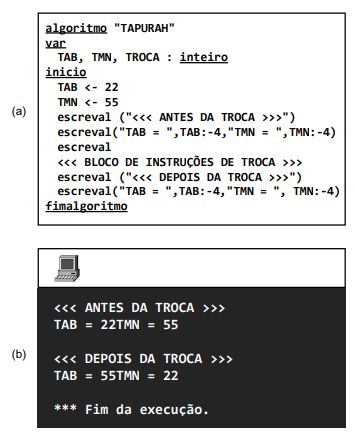

No que se refere à construção de algoritmos, as figuras em (a) mostram um código digitado no VISUALG e, em (b), o resultado de sua execução com os detalhes descritos a seguir.

• Utiliza duas variáveis que recebem dois conteúdos diferentes.

• Imprime os valores antes da troca.

• Realiza a troca de conteúdos entre as duas variáveis

• Imprime os valores depois da troca.

A opção que indica o bloco de instruções que deve substituir ![]() no código da

figura (a) é:

no código da

figura (a) é:

Provas

Questão presente nas seguintes provas

3828057

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

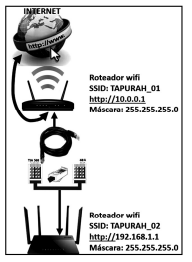

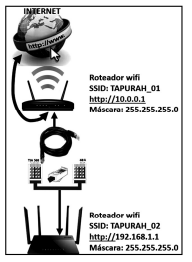

A figura faz referência a um esquema com dois roteadores

IEEE-802.11/ax, sendo que o roteador principal é o TAPURAH_01,

ao qual está conectado o link para a internet.

Foram executados os procedimentos descritos a seguir.

I. A ligação cabeada entre os roteadores TAPURAH_01 e TAPURAH_02 foi feita por meio de um cabo UTP RJ-45.

II. Para possibilitar o acesso à internet ao roteador secundário TAPURAH_02, há necessidade de realizar a configuração desse roteador, por meio da atribuição de um endereço IP, de uma máscara de sub-rede e de um IP para o gateway.

III. No que diz respeito à máscara de sub-rede do roteador TAPURAH_02, foi atribuída a mesma máscara 255.255.255.0 do roteador TAPURAH_01.

Para que a configuração seja válida e o link funcione satisfatoriamente, sem conflitos, os valores válidos para o endereço IP e o gateway, a serem utilizados na configuração do roteador secundário TAPURAH_02 são, respectivamente:

Foram executados os procedimentos descritos a seguir.

I. A ligação cabeada entre os roteadores TAPURAH_01 e TAPURAH_02 foi feita por meio de um cabo UTP RJ-45.

II. Para possibilitar o acesso à internet ao roteador secundário TAPURAH_02, há necessidade de realizar a configuração desse roteador, por meio da atribuição de um endereço IP, de uma máscara de sub-rede e de um IP para o gateway.

III. No que diz respeito à máscara de sub-rede do roteador TAPURAH_02, foi atribuída a mesma máscara 255.255.255.0 do roteador TAPURAH_01.

Para que a configuração seja válida e o link funcione satisfatoriamente, sem conflitos, os valores válidos para o endereço IP e o gateway, a serem utilizados na configuração do roteador secundário TAPURAH_02 são, respectivamente:

Provas

Questão presente nas seguintes provas

3828056

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

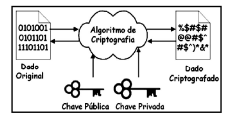

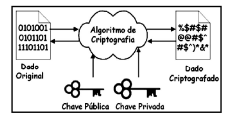

Com respeito à segurança de sistemas de informação, a

figura abaixo ilustra um método de criptografia, que usa um par de

chaves diferentes, uma pública e outra privada. A chave pública

é compartilhada abertamente e é usada para criptografar dados,

enquanto a chave privada é mantida em segredo e usada para

descriptografá-los. Proporciona um alto nível de segurança nas

comunicações digitais, pois as informações criptografadas com a

chave pública só podem ser descriptografadas pelo destinatário

que possui a chave privada. É comumente usada em sistemas de

segurança de computadores, com a troca segura de dados pela

internet ou a assinatura digital de documentos eletrônicos.

Esse esquema é conhecido como criptografia:

Esse esquema é conhecido como criptografia:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container