Foram encontradas 1.083 questões.

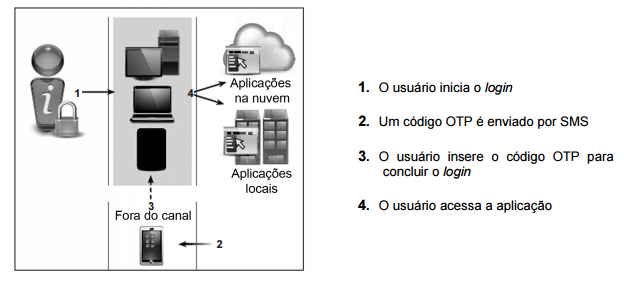

Considere, por hipótese, que a PRODATER tenha adotado uma política de controle de acesso como a apresentada na figura abaixo.

Este tipo de controle de acesso

Provas

Questão presente nas seguintes provas

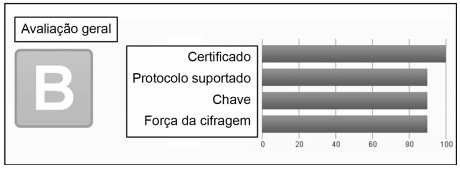

Um Analista de Sistemas da PRODATER utilizou um serviço da web para verificar o nível de segurança de um site da internet e

obteve o resultado mostrado abaixo.

A melhor avaliação seria um conceito A, porém, o site obteve o conceito B. É correto afirmar sobre o demérito na nota obtida:

A melhor avaliação seria um conceito A, porém, o site obteve o conceito B. É correto afirmar sobre o demérito na nota obtida:

Provas

Questão presente nas seguintes provas

O Analista de Suporte deve escolher, dentre os tipos de VPN, aquele em que apenas os dados são criptografados, sem

criptografar o cabeçalho, e ocorre alteração no tamanho do pacote original. O tipo de VPN que atende à especificação é o que

opera no Modo

Provas

Questão presente nas seguintes provas

A implementação dos diferentes tipos de atuação de Firewalls pode utilizar diferentes arquiteturas. Nesse contexto, a arquitetura

Screened Host se caracteriza por utilizar

Provas

Questão presente nas seguintes provas

676649

Ano: 2016

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Provas:

IDSs são recursos para identificar adequadamente as invasões de ataques em uma rede. O IDS de Estação (Host) se

caracteriza por

Provas

Questão presente nas seguintes provas

676648

Ano: 2016

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Provas:

O usuário de um computador instalado na rede local de computadores − LAN gerenciada pelo Analista de Suporte informou e

questionou sobre o recebimento de uma mensagem de e-mail que solicitava a atualização das suas informações de usuário na

LAN. Identificando que se tratava de uma mensagem falsa, o Analista concluiu que se tratava de um ataque do tipo

Provas

Questão presente nas seguintes provas

Considere as informações abaixo sobre tipos de ameaças.

I. Falha de segurança no sistema operacional ou em aplicativos que permite o acesso ao computador sem ser detectado

pelo Firewall.

II. Aplicativo que faz o download e exibe anúncios e propaganda na tela do computador sem solicitar autorização.

III. Aplicativos simples que são instalados no computador sem o conhecimento do usuário e que alteram o sistema para

permitir ataques posteriores.

Os tipos de ameaças são, respectivamente,

Provas

Questão presente nas seguintes provas

676646

Ano: 2016

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Disciplina: TI - Segurança da Informação

Banca: FCC

Orgão: Pref. Teresina-PI

Provas:

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

Trata-se de um tipo de ataque em redes de computadores que compreende a ação de um Botnet que concede o controle de

vários computadores para enviar constantemente pacotes de dados a um determinado servidor. O tipo de ataque descrito é

Provas

Questão presente nas seguintes provas

Atenção: Para responder à questão considere as Normas NBR ISO/IEC 27001:2013 e 27002:2013.

The reason why you must have an information security police in your organization is toProvas

Questão presente nas seguintes provas

Atenção: Para responder à questão considere as Normas NBR ISO/IEC 27001:2013 e 27002:2013.

The need of protection against malware and logging and monitoring of information system in an organization is addressed in the

sectionProvas

Questão presente nas seguintes provas

Cadernos

Caderno Container