Foram encontradas 120 questões.

Alguns termos relacionados com conceitos básicos de segurança da informação estão disponibilizados na coluna I. Estabeleça a correta correspondência com os seus significados, disponibilizados na coluna II.

Coluna I

1. VPN

2. DMZ

3. IDS

4. RoBOT

5. Hijacker

Coluna II

( ) ambiente criado para proteger a rede interna gerando um perímetro de segurança entre a rede interna e a Internet.

( ) programa que pode ser utilizado para controlar computadores e comandar ataques de negação de serviço.

( ) utilização do método de tunelamento que oferece conectividade de rede em longa distância.

( ) sistema de detecção de intrusos.

( ) programa ou script que contamina os registros de navegadores.

A sequência correta é:

Coluna I

1. VPN

2. DMZ

3. IDS

4. RoBOT

5. Hijacker

Coluna II

( ) ambiente criado para proteger a rede interna gerando um perímetro de segurança entre a rede interna e a Internet.

( ) programa que pode ser utilizado para controlar computadores e comandar ataques de negação de serviço.

( ) utilização do método de tunelamento que oferece conectividade de rede em longa distância.

( ) sistema de detecção de intrusos.

( ) programa ou script que contamina os registros de navegadores.

A sequência correta é:

Provas

Questão presente nas seguintes provas

Em uma pesquisa sobre leilão no site da Polícia Rodoviária Federal, foi acessada a seguinte URL: https://prf.gov.br/Portallnternet/indexLeilao.faces. Nessa URL, “PortalInternet” e “indexLeilao.faces” são, respectivamente:

Provas

Questão presente nas seguintes provas

Em um navegador da Internet, o recurso que permite que o usuário navegue com interação na web sem deixar vestígios, isto é, excluindo as informações que são armazenadas no computador, é:

Provas

Questão presente nas seguintes provas

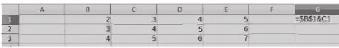

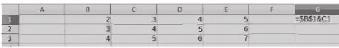

Considere uma planilha eletrônica com os seguintes valores em suas células:

Após executar a fórmula contida na célula G1 (=$B$1&C1) e arrastá-la até a célula G3 pela alça de preenchimento, os valores de G1, G2 e G3 serão, respectivamente:

Após executar a fórmula contida na célula G1 (=$B$1&C1) e arrastá-la até a célula G3 pela alça de preenchimento, os valores de G1, G2 e G3 serão, respectivamente:

Provas

Questão presente nas seguintes provas

Analise as seguintes sentenças:

I. Os algoritmos de função hash, quando utilizados, garantem o princípio da disponibilidade.

II. O phishing é um tipo de ataque de rede que tem como objetivo estabelecer uma conexão com um usuário desconhecido que se faz passar por outro usuário legítimo.

III. Um firewall pode ser encontrado na forma de hardware ou software.

É(são) verdadeira(s) apenas:

I. Os algoritmos de função hash, quando utilizados, garantem o princípio da disponibilidade.

II. O phishing é um tipo de ataque de rede que tem como objetivo estabelecer uma conexão com um usuário desconhecido que se faz passar por outro usuário legítimo.

III. Um firewall pode ser encontrado na forma de hardware ou software.

É(são) verdadeira(s) apenas:

Provas

Questão presente nas seguintes provas

As medidas de segurança da informação envolvem três tipos de defesas, que são organizadas em camadas: a segurança de perímetro, a autenticação e a autorização. É uma medida de segurança apropriada para a camada de autorização:

Provas

Questão presente nas seguintes provas

0 Youtube e o Línkedln são, respectivamente, exemplos característico de:

Provas

Questão presente nas seguintes provas

Alguns termos relacionados com conceitos básicos, ferramentas e aplicativos associados à Internet estão disponibilizados na Coluna I. Estabeleça a correta correspondência com os seus significados, disponibilizados na Coluna II.

Coluna I

1. Mashup

2. Widget

3. RSS

4. Flickr

5. Google SketchUp

Coluna II

( ) Ambiente para hospedagem e compartilhamento de imagens fotográficas.

( ) Programa autônomo que pode ser embutido em páginas web, blogs, perfis em redes sociais e desktop.

( ) Website ou aplicação combinando o conteúdo de mais de uma fonte em uma experiência integrada como, por exemplo, mapas, imagens de satélite, relógios etc.

( ) Permite o gerenciamento de conteúdo, levando ao usuário o conteúdo atualizado de um site de interesse,

( ) Ambiente para construir modelos tridimensionais.

A seqüência correta é:

Coluna I

1. Mashup

2. Widget

3. RSS

4. Flickr

5. Google SketchUp

Coluna II

( ) Ambiente para hospedagem e compartilhamento de imagens fotográficas.

( ) Programa autônomo que pode ser embutido em páginas web, blogs, perfis em redes sociais e desktop.

( ) Website ou aplicação combinando o conteúdo de mais de uma fonte em uma experiência integrada como, por exemplo, mapas, imagens de satélite, relógios etc.

( ) Permite o gerenciamento de conteúdo, levando ao usuário o conteúdo atualizado de um site de interesse,

( ) Ambiente para construir modelos tridimensionais.

A seqüência correta é:

Provas

Questão presente nas seguintes provas

Na rede social Facebook, o recurso utilizado por pessoas públicas e entidades para divulgação de uma empresa, marca ou serviço, é conhecido como:

Provas

Questão presente nas seguintes provas

Analise as seguintes sentenças em relação ao editor de texto MS Word.

I. O recurso CAPITULAR disponibiliza um espaço na margem do documento que é utilizado para encadernação.

II. ESTILOS são um conjunto de formatações que podem ser aplicadas ao texto para facilitar a padronização do documento.

III. A ferramenta ZOOM permite ajustes no texto de um documento entre o limite mínimo de 0% e o limite máximo de 100%.

É(são) verdadeira(s) apenas:

I. O recurso CAPITULAR disponibiliza um espaço na margem do documento que é utilizado para encadernação.

II. ESTILOS são um conjunto de formatações que podem ser aplicadas ao texto para facilitar a padronização do documento.

III. A ferramenta ZOOM permite ajustes no texto de um documento entre o limite mínimo de 0% e o limite máximo de 100%.

É(são) verdadeira(s) apenas:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container