Foram encontradas 60 questões.

No tocante aos datawarehouses, a característica desses armazéns de dados que está relacionada ao fato de que "uma vez inseridos, os dados não podem ser alterados, embora possam ser eliminados", é:

Provas

Questão presente nas seguintes provas

O MS-SQL Server apresenta uma ferramenta que exibe um histórico das ações efetuadas no banco de dados, inclusive as que estão sendo executadas no momento. Esta ferramenta é conhecida como:

Provas

Questão presente nas seguintes provas

Sobre comandos Telnet no ambiente Windows, é INCORRETOafirmar que:

Provas

Questão presente nas seguintes provas

- Gerenciamento de ProcessosThreadsConceito de Threads

- Gerenciamento de ProcessosThreadsMultithreading e Concorrência

Qual o significado do conceito Multithread num sistema operacional?

Provas

Questão presente nas seguintes provas

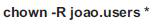

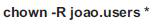

No sistema Linux, o que representa o comando abaixo?

Provas

Questão presente nas seguintes provas

Qual a principal vantagem do programa SSH, se comparado aoTelnet e FTP?

Provas

Questão presente nas seguintes provas

- Gerenciamento de MemóriaIntrodução ao Gerenciamento de Memória

- Gerenciamento de MemóriaMemória Virtual (Conceito)

- Gerenciamento de MemóriaPaginação de Memória

- Gerenciamento de MemóriaThrashing

A técnica de gerência de memória cujas memórias principal e secundária são combinadas, dando ao usuário a ilusão de existir uma memória muito maior que a memória principal, é conhecida como:

Provas

Questão presente nas seguintes provas

No gerenciamento de mudanças de um ambiente de TI, é fundamental garantir que métodos e procedimentos padrões sejam usados de forma eficiente e que mudanças sejam manipuladas de forma correta, a fim de minimizar o impacto na qualidade dos serviços. Conforme as boas práticas da biblioteca ITIL, qual processo NÃO faz parte do escopo da Gestão de Mudanças?

Provas

Questão presente nas seguintes provas

Na vulnerabilidade dos sistemas, o cavalo de troia, os applets mal intencionados e o spoofing, são exemplos de métodos de ataque do tipo:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

Na gestão de risco, o registro da debilidade no sistema atual de proteção em relação a todas as ameaças em potencial, é realizado durante a atividade:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container