Foram encontradas 364 questões.

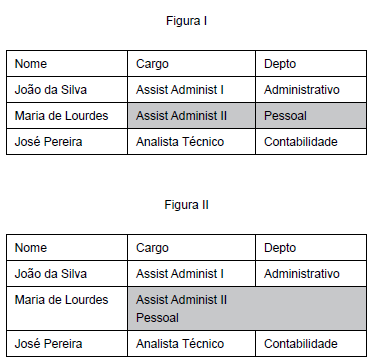

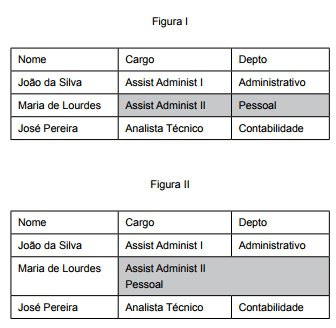

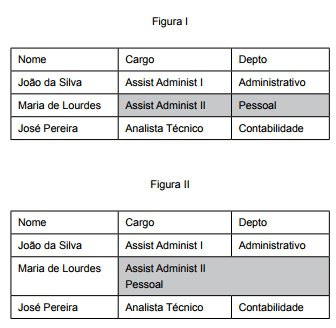

Observe, na figura I, uma tabela desenhada no MS-Word 2010, em sua configuração original, e, na figura II, a mesma tabela após intervenção do usuário.

Assinale a alternativa que preenche corretamente a lacuna.

Provas

Questão presente nas seguintes provas

Para abrir uma página da internet em uma nova aba no

navegador MS-Internet Explorer, em sua configuração

padrão, deve-se clicar no link correspondente a página

desejada segurando, no teclado, a(s) tecla(as):

Provas

Questão presente nas seguintes provas

Observe, na figura I, uma tabela desenhada no MS-Word

2010, em sua configuração original, e, na figura II, a mesma

tabela após intervenção do usuário.

Pode-se afirmar que as células em negrito na figura I foram_________ , conforme resultado na figura II.

Assinale a alternativa que preenche corretamente a lacuna.

Pode-se afirmar que as células em negrito na figura I foram_________ , conforme resultado na figura II.

Assinale a alternativa que preenche corretamente a lacuna.

Provas

Questão presente nas seguintes provas

Para que um sistema de firewall possa filtrar pacotes com base no número da Porta em que ocorrem, é essencial que ele

Provas

Questão presente nas seguintes provas

O analista em tecnologia da informação deve selecionar um algoritmo de criptografia que permita que a transferência de informações seja feita sem a necessidade de enviar a chave criptográfica secreta para o interlocutor que enviará a informação. Para essa finalidade, ele deve escolher o

Provas

Questão presente nas seguintes provas

Com o objetivo de proteger a rede, um administrador criou uma regra no firewall que descarta os pacotes que contenham endereços da rede interna, mas que tenham sido recebidos pela interface que conecta os computadores à rede externa. Esse tipo de filtro é eficaz, pois impede ataques de

Provas

Questão presente nas seguintes provas

Um administrador de domínio optou por organizar as permissões de acesso dos funcionários da empresa, criando grupos que correspondiam às funções dos funcionários e controlando o acesso aos recursos com base nesses grupos. Esse modelo de controle de acesso é chamado de

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Considere a seguinte afirmação referente a sistemas de informação: “informações sigilosas devem ser protegidas contra acessos não autorizados". Tal afirmação está relacionada ao conceito de

Provas

Questão presente nas seguintes provas

Um sistema de controle de acesso à internet realiza o bloqueio do acesso às páginas da web, mantendo uma lista de nomes de domínio proibidos (blacklist). Como esse sistema atua diretamente no filtro de pacotes de um Firewall que não faz uso de DPI, é necessário que os nomes de domínio proibidos

Provas

Questão presente nas seguintes provas

Considere a seguinte descrição correspondente a um tipo de programa: “apresenta anúncios por meio do navegador (ou mesmo outros programas)". Essa descrição corresponde especificamente ao tipo de programa denominado

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container