Foram encontradas 1.568 questões.

Um usuário do Word 2000/XP digitou um texto e, durante a elaboração do trabalho, pressionou simultaneamente as teclas Shift e F1. A execução desse atalho de teclado possui o seguinte significado:

Provas

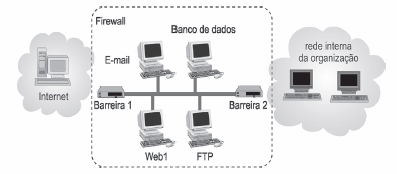

A necessidade cada vez maior de uso da Internet pelas organizações e a constituição de ambientes corporativos levam a uma crescente preocupação com a segurança, fazendo com que o firewall assuma um papel de elevada importância. A esse respeito, analise o esquema e as afirmativas abaixo.

I. A zona desmilitarizada (DMZ) refere-se à parte que fica entre a rede interna, que deve ser protegida, e a rede externa.

II. O esquema evita parcialmente o problema de comprometimento da rede interna da organização, caso um ataque ao servidor de dados tenha sucesso.

III. O proxy existente no firewall protege a rede atuando como um gateway, operando na camada de rede do modelo OSI/ISO.

Assinale:

Provas

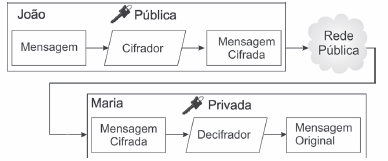

A criptografia tem função e importância cada vez mais fundamentais para a segurança das organizações. Nesse sentido, analise a figura abaixo, que se refere a um sistema criptográfico.

O sistema criptográfico é denominado chave:

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Dentre as tecnologias disponíveis para emprego em redes de computadores, a Fast Ethernet 100 Base TX apresenta como principal vantagem:

Provas

A tecnologia Gigabit Ethernet – padrão IEEE 802.3z tem por objetivos principais suportar as atividades de padronização e contribuir com conteúdo técnico para facilitar o consenso em especificações, oferecer um canal de comunicação entre fornecedores e consumidores e fornecer recursos para estabelecer e demonstrar interoperabilidade entre produtos. Nesse contexto, analise as afirmativas a seguir, a respeito da tecnologia Gigabit Ethernet.

I. Opera com clock de 125 MHz, igual ao Fast Ethernet, mas consegue atingir uma taxa de transferência de 1Gbps porque transmite dois bits por vez e usa quatro pares do cabo.

II. Utiliza o formato do quadro Ethernet 802.3, permite operações half-duplex e full-duplex e método de acesso CSMA/CD com suporte para um repetidor por domínio de colisão.

III. Suporta enlace de fibra óptica monomodo e multimodo com comprimentos máximos de 500m e de 2km, respectivamente.

Assinale:

Provas

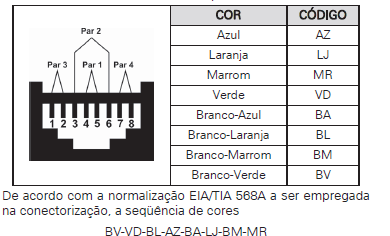

A figura e o quadro abaixo ilustram o conector RJ-45, empregado na implementação de redes de computadores e uma codificação para os nomes das cores. O EIA/TIA 568A define um sistema de codificação com quatro cores básicas, em combinação com o branco, para os condutores UTP de 100 ohms, bem como a ordem dos pares no conector.

corresponde aos seguintes pinos do conector:

Provas

IEEE-802.11g tornou-se um dos padrões “de fato” da tecnologia wireless. Embora apresente os mesmos inconvenientes do padrão 802.11b no que tange às incompatibilidades com dispositivos de diferentes fabricantes, usa diferentes tipos de autenticação. Para esse padrão, os tipos de criptografia, a freqüência e as taxas de transferência de dados permitidas são:

Provas

- Equipamentos de RedeBridge

- Equipamentos de RedeGateway

- Equipamentos de RedeRoteador

- Equipamentos de RedeSwitch

Para atender às necessidades atuais das redes de computadores com acesso à internet, é comum dotá-las de equipamentos de interconexão com as seguintes características:

I. dispositivos que filtram e encaminham frames com base no endereço físico;

II. dispositivos que filtram e encaminham frames com base no endereço lógico.

Esses equipamentos são conhecidos, respectivamente, como:

Provas

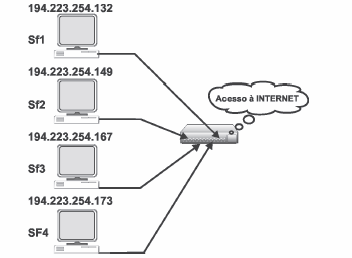

A figura abaixo ilustra uma rede de computadores padrão IEEE-802.3 que conecta diversos microcomputadores utilizando os endereços indicados num esquema de endereçamento de IP fixo, ressaltando que foi atribuída uma só faixa de endereços para a sub-rede.

Nessas condições, duas máscaras que essa sub-rede deve utilizar são:

Provas

- Protocolos e ServiçosAcesso Remoto e TerminalTELNET: Telecommunications Network

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Para o funcionamento da Internet, as diversas aplicações que operam por meio de protocolos na camada de aplicação do modelo OSI utilizam portas conhecidas na comunicação com o protocolo TCP da camada de transporte. Nesse contexto, aplicações DNS, FTP e TELNET, na interação com o TCP e SNMP com UDP, utilizam portas padronizadas e identificadas, respectivamente, pelos números:

Provas

Caderno Container