Foram encontradas 1.568 questões.

Uma rede de computadores está identificada, conforme notação CIDR, pelo IP 160.145.0.0/16. A partir desse IP e empregando-se o esquema de Máscara de Rede de Tamanho Variável, foram configuradas:

- uma sub-rede com capacidade para 31.000 hosts, tendo sido utilizada uma faixa de IPs por meio do CIDR 160.145.0.0/17. Como conseqüência, restou uma faixa para configurar as demais sub-redes, referenciada por 160.145.128.0/17;

- dezesseis sub-redes para 2.000 hosts.

Nessas condições, a configuração que pode ser empregada em uma das quinze sub-redes para 2.000 hosts é:

Provas

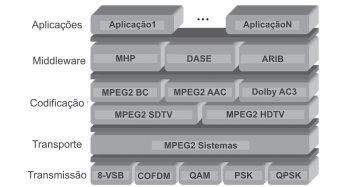

Tendo em vista a diversidade de soluções tecnológicas que podem ser adotadas para implementar um sistema de televisão digital interativa, diversos órgãos de padronização concentraram esforços na especificação de padrões, ilustrados por meio da figura abaixo. Da mesma forma que os padrões DVB (“Digital Video Broadcasting”) adotado particularmente na União Européia e ATSC (“Advanced Television Systems Committee”), nos Estados Unidos, o ISDB (“Integrated Services Digital Broadcasting”), especificado pelo Japão, na camada de transporte multiplexa e desmultiplexa os fluxos elementares de áudio, vídeo e dados usando a recomendação MPEG-2 Sistemas.

O padrão ISDB, na camada de codificação, os sinais de áudio e de vídeo utilizam, respectivamente, as recomendações:

Provas

O X.500 é um serviço de diretório universal de forma hierárquica, capaz de suportar grandes quantidades de informação e com enorme capacidade de procura de informação e que tem por objetivo definir a ligação entre serviços de diretórios locais para formar um diretório global distribuído. Esse serviço especifica que a comunicação entre o cliente e o servidor do diretório usa o LDAP (“Lightweight Directory Access Protocol”), executado sobre a pilha de protocolos TCP/IP. O LDAP, por sua vez, é composto por vários modelos, sendo um dos mais importantes o de segurança. Esse modelo utiliza:

- um protocolo que criptografa a comunicação entre cliente e servidor, para garantir a segurança das informações que são trocadas na rede;

- um método de negociação seguro de autenticação entre cliente e servidor, com o objetivo de provar ao serviço que um cliente é válido.

Esses métodos são conhecidos, respectivamente, por:

Provas

O protocolo SNMP (“Simple Network Management Protocol”) faz parte da pilha TCP/IP e é utilizado para obter informações de servidores SNMP. No seu funcionamento, utiliza o conceito de MIB (“Management Information Base”), definido pelo RFC1066 como o conjunto de objetos gerenciados que procura abranger todas as informações necessárias para a gerência da rede. Resultante da evolução, a RFC 1213 definiu três tipos de MIBs que fornecem informações:

T1 – gerais de gerenciamento sobre um determinado equipamento gerenciado, como número de pacotes transmitidos e estado da interface;

T2 – específicas sobre as tecnologias dos meios de transmissão e equipamentos empregados;

T3 – específicas dos equipamentos empregados, como configuração, colisões, sendo também possível reinicializar ou desabilitar uma ou mais portas do roteador.

As MIBs dos tipos T1, T2 e T3 são, respectivamente, dos seguintes tipos:

Provas

No funcionamento do protocolo SNMP (“Simple Network Management Protocol”) existem duas operações básicas e suas derivações, a saber:

OP1 – utilizada para ler o valor da variável; o gerente solicita que o agente obtenha o valor da variável;

OP2 – utilizada para comunicar um evento; o agente comunica ao gerente o acontecimento de um evento, previamente determinado.

As operações OP1 e OP2 são, respectivamente, conhecidas por:

Provas

O protocolo SNMP (“Simple Network Management Protocol”) representa a solução adotada na Internet para permitir que gerentes de redes possam localizar e corrigir problemas. Nesse contexto, a seguir são apresentados os objetivos de duas modalidades de gerência.

G1 – permitir a preparação, a inicialização, a partida, a operação contínua e a posterior suspensão dos serviços de interconexão entre sistemas abertos, com a função de manutenção e monitoração da estrutura física e lógica de uma rede, incluindo a verificação da existência dos componentes e da interconectividade entre esses componentes;

G2 – monitorar os estados dos recursos, da manutenção de cada um dos objetos gerenciados, e pelas decisões que devem ser tomadas para restabelecer as unidades do sistema que venham a dar problemas.

As modalidades de gerência descritos em G1 e G2 são, respectivamente, denominadas gerência de:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: Senado

- Memória e ArmazenamentoDAS: Direct Attached Storage

- Memória e ArmazenamentoNAS: Network Attached Storage

Quando há necessidade de mais espaço de armazenamento em um microcomputador, a opção mais comum é simplesmente adquirir outro HD. Quando se faz referência a armazenamento em redes, três siglas surgem como solução: NAS, DAS e SAN. A esse respeito, analise as afirmativas a seguir:

I. DAS (Direct Attached Storage) refere-se a dispositivos de armazenamento externo ligados diretamente ao servidor ou a qualquer outro micro da rede, como no caso das “cases” de HD ligadas a portas USB.

II. NAS (Network Attached Storage) refere-se a uma máquina que funciona como um servidor de arquivos ligado diretamente na rede e que roda um sistema operacional completo.

III. SAS (Serial Attached SCSI) é um barramento serial, similar ao SATA utilizado em HDs domésticos, mas que adiciona recursos para o uso em servidores. As versões iniciais do SAS suportavam taxas de transferência de 150 e 300 MB/s. Recentemente foi introduzido o padrão de 600 MB/s e passou a ser desenvolvido o padrão seguinte, de 1,2 GB/s.

Assinale:

Provas

Existem modelos de placa-mãe que permitem a utilização de um recurso denominado RAID (“Redundant Array of Independent Disks”) para aumentar a segurança e o desempenho na gravação/recuperação de dados em discos rígidos. Focando esse recurso, analise o caso descrito a seguir:

- Um analista está trabalhando com um arquivo de dados de 100 MB.

- O disco rígido e a placa-mãe transferem dados a 100MB/s; o arquivo vai demorar aproximadamente 1s para ser transferido.

- É empregada a técnica “data stripping”, que usa dois discos rígidos iguais com divisão de dados, ocorrendo que o mesmo arquivo é dividido em dois de 50MB e, com isso, demora 0,5s para ser gravado/lido em cada disco.

- Como o acesso aos dois discos ocorre de forma simultânea, o tempo total para acessar o mesmo disco passa a ser a metade (0,5s), ou seja, o desempenho dobra.

A técnica descrita é conhecida como RAID:

Provas

Considere as seguintes afirmativas sobre o uso de hubs e switches:

I. Hubs podem ter VLANs associadas às suas portas.

II. O uso de hubs melhora o desempenho da rede.

III. Switches não propagam broadcasts.

IV. Switches são mais eficientes que hubs no processamento de frames.

V. Switches aumentam o número de domínios de colisão em uma rede.

Estão corretas as afirmativas:

Provas

Considere as seguintes afirmativas:

I. Um gateway é uma máquina intermediária geralmente destinada a interligar redes, separar domínios de colisão ou mesmo traduzir protocolos.

II. Roteadores e firewalls são exemplos de gateways, uma vez que ambos servem de intermediários entre o utilizador e a rede.

III. Um proxy pode ser interpretado como um gateway.

IV. A função de um gateway é ter acesso ao exterior por meio de linhas de transmissão de maior débito, de modo a evitar um estrangulamento entre a rede exterior e a rede local.

V. Cabe aos gateways traduzir e adaptar os pacotes originários da rede local para que estes possam atingir o destinatário e, também, traduzir as respostas e devolvê-las ao par local da comunicação.

Estão corretas:

Provas

Caderno Container