Foram encontradas 125 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: SERPRO

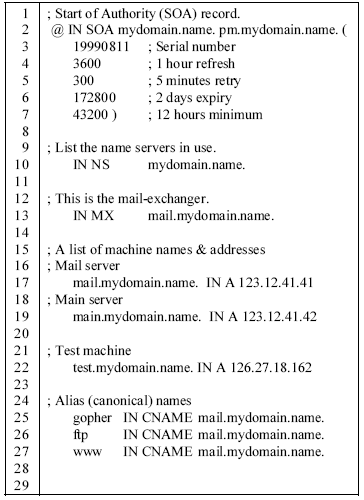

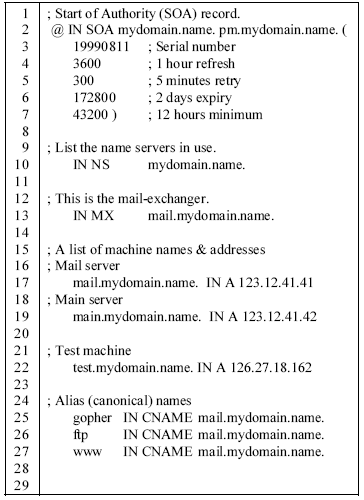

Com base no texto acima, que apresenta uma seção de um arquivo de configuração de uma zona DNS em um servidor BIND 9.x, julgue os itens subseqüentes.

Os nomes gopher.mydomain.name, ftp.mydomain.name e www.mydomain.name deverão ser resolvidos em um mesmo endereço IP.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Com base no texto acima, que apresenta uma seção de um arquivo de configuração de uma zona DNS em um servidor BIND 9.x, julgue os itens subseqüentes.

O servidor com nome canônico "pm.mydomain.name" (L.2) deverá prover respostas DNS com autoridade sobre a zona "mydomain.name" (L.2).

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Diversos componentes executam serviços de segurança de rede, provendo proteção preventiva e corretiva para as redes. Acerca dos principais componentes usados na proteção de redes, julgue os itens a seguir.

Uma zona desmilitarizada ou DMZ consiste em uma rede desconectada da Internet.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

Diversos componentes executam serviços de segurança de rede, provendo proteção preventiva e corretiva para as redes. Acerca dos principais componentes usados na proteção de redes, julgue os itens a seguir.

Algoritmos de criptografia assimétrica podem ser corretamente combinados com sistemas de certificação digital para prover serviços de autenticação usando assinaturas digitais. Tais serviços possibilitam a verificação da autenticidade da origem e da integridade dos dados, não possuindo, entretanto, propriedades de não-repudiação.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Diversos componentes executam serviços de segurança de rede, provendo proteção preventiva e corretiva para as redes. Acerca dos principais componentes usados na proteção de redes, julgue os itens a seguir.

As limitações dos sistemas de detecção de intrusão usados atualmente incluem o fato de serem projetos para detectar apenas ataques conhecidos, para os quais é possível se especificar uma assinatura de ataque.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Diversos componentes executam serviços de segurança de rede, provendo proteção preventiva e corretiva para as redes. Acerca dos principais componentes usados na proteção de redes, julgue os itens a seguir.

Uma das formas efetivas de se formar uma VPN corporativa consiste na execução do protocolo IPSec em dois sistemas firewall que protegem a interconexão com a Internet de duas redes internas formadas em localidades diferentes e sem ligação direta entre elas.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Diversos componentes executam serviços de segurança de rede, provendo proteção preventiva e corretiva para as redes. Acerca dos principais componentes usados na proteção de redes, julgue os itens a seguir.

Um sistema firewall é normalmente posicionado em um ponto de troca de tráfego entre duas ou mais redes com políticas de acesso diferentes, podendo atuar como elemento regulador do tráfego de uma rede a outra.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteBGP: Border Gateway Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- TCP/IPFundamentos de Roteamento

Os equipamentos ativos de uma rede são caracterizados por um conjunto de especificações técnicas que estipulam as funcionalidades suportadas e a flexibilidade para posicionamento do equipamento em determinada posição da topologia/arquitetura da rede. Acerca das características técnicas dos equipamentos ativos e seu posicionamento na rede, julgue os itens que se seguem.

Roteadores que executam o protocolo OSPF são necessariamente roteadores internos a um sistema autônomo, não possuindo conexões com roteadores de outros sistemas autônomos.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteBGP: Border Gateway Protocol

- TCP/IPFundamentos de Roteamento

Os equipamentos ativos de uma rede são caracterizados por um conjunto de especificações técnicas que estipulam as funcionalidades suportadas e a flexibilidade para posicionamento do equipamento em determinada posição da topologia/arquitetura da rede. Acerca das características técnicas dos equipamentos ativos e seu posicionamento na rede, julgue os itens que se seguem.

Roteadores de fronteira de redes de sistemas autônomos podem executar troca de tabelas com outros sistemas autônomos por meio de protocolos de roteamento exteriores, como o BGP4.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Equipamentos de RedeSwitch

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

Os equipamentos ativos de uma rede são caracterizados por um conjunto de especificações técnicas que estipulam as funcionalidades suportadas e a flexibilidade para posicionamento do equipamento em determinada posição da topologia/arquitetura da rede. Acerca das características técnicas dos equipamentos ativos e seu posicionamento na rede, julgue os itens que se seguem.

Um dos parâmetros importantes na caracterização do desempenho de um comutador é a largura de banda de seu backplane. Entretanto, esse parâmetro deve ser correlacionado com a capacidade de comutação de pacotes, que mede a capacidade de processamento do equipamento. Isso se deve ao fato de que equipamentos com a maior capacidade de backplane não têm necessariamente a maior capacidade de processamento/comutação de pacotes.

Provas

Caderno Container