Foram encontradas 1.529 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

A respeito de VPN, listas de acessos, criptografia e mecanismos de autenticação, julgue os próximos itens.

Na criptografia por chave pública, todos os usuários possuem um par de chaves pública/privada. A chave privada é não publicada e serve para decriptação; a chave pública é a chave criptográfica.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

A respeito de VPN, listas de acessos, criptografia e mecanismos de autenticação, julgue os próximos itens.

Em uma VPN, com a utilização da técnica denominada tunelamento, pacotes de dados são transmitidos na rede pública - como, por exemplo, a Internet - em um túnel privado que simula uma conexão ponto a ponto. Os pacotes a serem enviados pelo túnel são encapsulados com o cabeçalho do IPSec.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

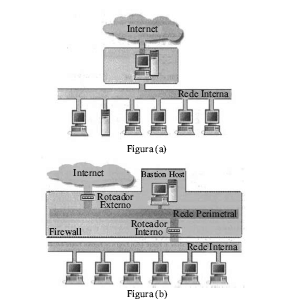

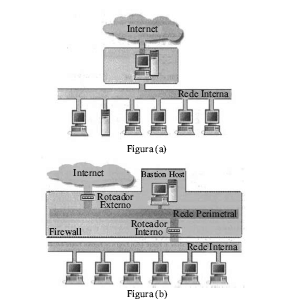

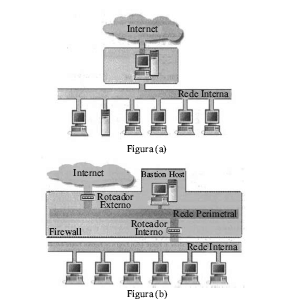

Com base nas figuras (a) e (b), julgue os itens a seguir, acerca de

segurança em tecnologia da informação.

A combinação das arquiteturas mostradas nas figuras (a) e (b), ao dividir a rede perimetral e introduzir um host dual homed, resultaria em uma arquitetura que permitiria obter ganhos significantes de segurança em relação a cada uma das arquiteturas (a) e (b).

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Com base nas figuras (a) e (b), julgue os itens a seguir, acerca de

segurança em tecnologia da informação.

Para implementar a arquitetura mostrada na figura (a) devese desabilitar a função de roteamento feita pelo host para que os pacotes de IP de uma rede não sejam diretamente roteados para a outra rede.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Com base nas figuras (a) e (b), julgue os itens a seguir, acerca de

segurança em tecnologia da informação.

A figura (b) mostra uma arquitetura de firewall do tipo dualhome host em que foi adicionada uma rede perimetral que isola a rede da Internet. Qualquer sistema externo que tentar acessar o sistema ou serviços internos, terá que conectar-se antes ao bastion host.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Segurança de RedesAutenticação de Rede

- Segurança de RedesIPSec

- Segurança de RedesPolíticas de Segurança de Rede

Acerca dos serviços IP e protocolos de segurança, julgue os itens subseqüentes.

O protocolo IPSec adiciona um cabeçalho, conhecido como AH (authentication header), a todos os pacotes. O AH é criptografado e contém informações para a autenticação e para a verificação da integridade dos dados.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosConfiguração de RedeNTP: Network Time Protocol

Acerca dos serviços IP e protocolos de segurança, julgue os itens subseqüentes.

O /etc/ntp.conf é o arquivo principal de configuração do servidor NTP em que devem ser colocados os endereços IP dos dois servidores tipo Stratum 1 e Stratum 2. Os servidores do tipo Stratum 1 são referentes àqueles que usam um relógio atômico para temporização.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosAcesso Remoto e TerminalTELNET: Telecommunications Network

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Acerca dos serviços IP e protocolos de segurança, julgue os itens subseqüentes.

O SSH permite criar túneis encriptados entre um host local e um host remoto, bem como estabelecer uma conexão de outro serviço entre os dois hosts em cima desse túnel encriptado. Isso pode ser usado para acessos usando serviços como: telnet, ftp, POP3, Xwindows, Imap e outros.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

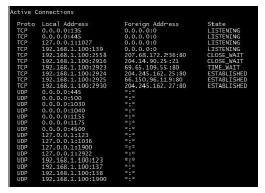

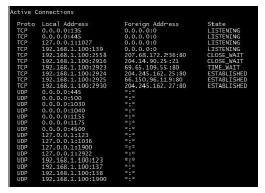

Com base na figura acima, julgue os itens subseqüentes.

A utilização do comando netstat -b mostraria na figura somente as conexões TCP em estado LISTENING.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Com base na figura acima, julgue os itens subseqüentes.

Com base na informação mostrada nas colunas Local Address e Foreign Address, é correto afirmar que o computador em que foi digitado o comando encontra-se em uma rede que possui o serviço de NAT (Network Address Translator).

Provas

Caderno Container