Foram encontradas 320 questões.

Na questão que avalia o conhecimento de noção de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

Nas alternativas a seguir são apresentadas algumas funções utilizadas pela planilha Cale (em português do Brasil) e suas respectivas descrições. Assinale a correta.

Nas alternativas a seguir são apresentadas algumas funções utilizadas pela planilha Cale (em português do Brasil) e suas respectivas descrições. Assinale a correta.

Provas

Questão presente nas seguintes provas

Com relação ao uso da internet em ambiente Linux, leia as afirmações a seguir.

I. O navegador padrão instalado em todas as distribuições Linux é o Internet Explorer, porém é possível usar outros navegadores, como o Firefox ou o Chrome.

II. Em ambiente Linux, o protocolo padrão de transferência de arquivos pela internet é o UDP.

III. O envio de mensagens de correio eletrônico em Linux só é possível por webmails executados em navegadores.

IV. O acesso à internet no ambiente Linux se dá somente por meio de redes cabeadas ou de conexões discadas, não sendo possível o uso de Wi-Fi.

Está correto o que se afirma em:

I. O navegador padrão instalado em todas as distribuições Linux é o Internet Explorer, porém é possível usar outros navegadores, como o Firefox ou o Chrome.

II. Em ambiente Linux, o protocolo padrão de transferência de arquivos pela internet é o UDP.

III. O envio de mensagens de correio eletrônico em Linux só é possível por webmails executados em navegadores.

IV. O acesso à internet no ambiente Linux se dá somente por meio de redes cabeadas ou de conexões discadas, não sendo possível o uso de Wi-Fi.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Na questão que avalia o conhecimento de noção de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

O sistema operacional Linux é caracterizado por ser extremamente seguro. Uma das principais características de segurança do ambiente consiste nas permissões de acesso, que impedem o acesso indevido de pessoas ou programas não autorizados a arquivos e diretórios. Com relação a tais permissões, leia as afirmações a seguir.

I. O acesso aos arquivos e diretórios é definido por donos, grupos e outros usuários.

II. Dono é o usuário que criou o arquivo ou diretório, e somente este pode alterar as permissões de acesso do arquivo ou diretório.

III. Existem 3 tipos de permissões básicas, leitura (/), gravação (w) e execução (e), que são agrupadas por dono, grupo e outros.

IV. O uso do comando Is-al permite visualizar as permissões de acesso dos arquivos/subdiretórios do diretório atual.

Está correto o que se afirma em:

O sistema operacional Linux é caracterizado por ser extremamente seguro. Uma das principais características de segurança do ambiente consiste nas permissões de acesso, que impedem o acesso indevido de pessoas ou programas não autorizados a arquivos e diretórios. Com relação a tais permissões, leia as afirmações a seguir.

I. O acesso aos arquivos e diretórios é definido por donos, grupos e outros usuários.

II. Dono é o usuário que criou o arquivo ou diretório, e somente este pode alterar as permissões de acesso do arquivo ou diretório.

III. Existem 3 tipos de permissões básicas, leitura (/), gravação (w) e execução (e), que são agrupadas por dono, grupo e outros.

IV. O uso do comando Is-al permite visualizar as permissões de acesso dos arquivos/subdiretórios do diretório atual.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Considere o texto a seguir, publicado na revista PCWorld em 06/01/2014:

"Estamos vendo o desenvolvimento de novas tecnologias de armazenamento em estado sólido. A RAM Magnetoresistiva (MRAM) é uma delas, e também há discussões sobre o uso de RAM Resistiva (RRAM) em alguns casos. [...] Tecnologias que nasceram em laboratórios e estavam sendo usadas em nichos de mercado estão se tornando mais disseminadas", disse Tom Coughlin, fundador da Coughlin Associates, em uma apresentação durante a conferência Storage Visions, que acontece paralelamente à edição 2014 da CES em Las Vegas, nos EUA.

O termo RAM refere-se:

"Estamos vendo o desenvolvimento de novas tecnologias de armazenamento em estado sólido. A RAM Magnetoresistiva (MRAM) é uma delas, e também há discussões sobre o uso de RAM Resistiva (RRAM) em alguns casos. [...] Tecnologias que nasceram em laboratórios e estavam sendo usadas em nichos de mercado estão se tornando mais disseminadas", disse Tom Coughlin, fundador da Coughlin Associates, em uma apresentação durante a conferência Storage Visions, que acontece paralelamente à edição 2014 da CES em Las Vegas, nos EUA.

O termo RAM refere-se:

Provas

Questão presente nas seguintes provas

Com relação ao editor de textos Writer (em português do Brasil), assinale a alternativa errada.

Provas

Questão presente nas seguintes provas

Considere as seguintes afirmações e assinale a correta.

Provas

Questão presente nas seguintes provas

De acordo com a norma ISO/IEC 26300:2006, no capítulo que apresenta a estrutura do formato OpenDocument, o corpo do documento contém um elemento para indicar qual o tipo de conteúdo que o documento contém. Segundo a Norma, os tipos de documentos suportados atualmente são:

Provas

Questão presente nas seguintes provas

Na questão que avalia o conhecimento de noção de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

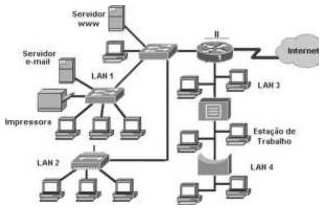

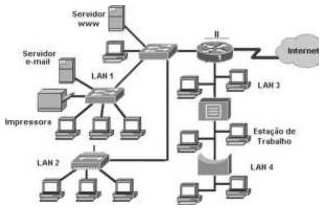

Considere a estrutura de rede a seguir:

Baseado nos desenhos dos dispositivos, as lacunas I e II devem ser preenchidas correta e, respectivamente, com:

Considere a estrutura de rede a seguir:

Baseado nos desenhos dos dispositivos, as lacunas I e II devem ser preenchidas correta e, respectivamente, com:

Provas

Questão presente nas seguintes provas

Quando se utiliza criptografia, com frequência deseja-se produzir um resumo compactado de uma mensagem. Uma função hash criptográfica (como SHA-256 e SHA-512) serve para esse propósito, ao mesmo tempo em que fornece um mapeamento que é determinístico:

Provas

Questão presente nas seguintes provas

Para cada um dos riscos identificados, seguindo a análise/avaliação de riscos, uma decisão sobre o tratamento do risco precisa ser tomada. Possíveis opções para o tratamento do risco incluem:

I. transferir os riscos associados para outras partes, por exemplo, para a área de negócios.

II. evitar riscos, não permitindo ações que poderiam causar a ocorrência de riscos.

III. conhecer e aceitar os riscos, independentemente da política da organização, desde que atendam aos critérios para a aceitação de risco.

IV. aplicar controles apropriados para reduzir os riscos.

De acordo com a norma ABNT NBR ISO/IEC 17799:2005, está correto o que se afirma em:

I. transferir os riscos associados para outras partes, por exemplo, para a área de negócios.

II. evitar riscos, não permitindo ações que poderiam causar a ocorrência de riscos.

III. conhecer e aceitar os riscos, independentemente da política da organização, desde que atendam aos critérios para a aceitação de risco.

IV. aplicar controles apropriados para reduzir os riscos.

De acordo com a norma ABNT NBR ISO/IEC 17799:2005, está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container