Foram encontradas 1.508 questões.

A respeito do controle de qualidade dos hemocomponentes,

assinale a afirmativa correta.

Provas

Questão presente nas seguintes provas

No período noturno, ao detectar um vazamento de gás, sem chama, de um botijão, o vigia deve

Provas

Questão presente nas seguintes provas

A figura a seguir apresenta a representação da tabela TBPessoal.

Os campos idPessoal e nomePessoal são denominados:

Os campos idPessoal e nomePessoal são denominados:

Provas

Questão presente nas seguintes provas

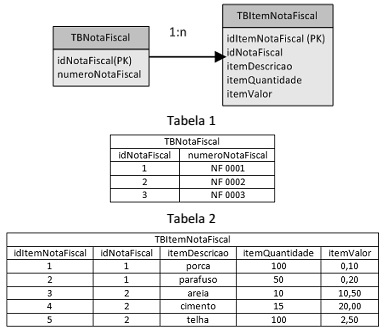

A figura a seguir apresenta o diagrama das tabelas TBNotaFiscal eTBItemNotaFiscal. As tabelas 1 e 2 apresentam, respectivamente,os registros TBNotaFiscal e TBItemNotaFiscal. Os campos idCliente e idCompras são as chaves primárias das tabelas TBNotaFiscal e TBItemNotaFiscal, respectivamente.

Assinale a opção que indica a resposta correta para o seguinte comando SQL.

select a.numeroNotaFiscal, b.itemDescricao,

b.itemValor, b.itemQuant, b.itemValor as

ValorUnitario,(b.itemValor)*(b.itemQuant)as

ValorTotal

from TBNotaFiscal a, TBItemNotaFiscal b

where a.idNotaFiscal = b.idNotaFiscalProvas

Questão presente nas seguintes provas

A respeito do sistema operacional móvel Android, analise as afirmativas a seguir.

I. Utiliza o MySQL para armazenamento de dados.

II. Permite a ativação de modo superusuário.

III. Faz uso de um navegador baseado no framework Gecko.

Assinale:

I. Utiliza o MySQL para armazenamento de dados.

II. Permite a ativação de modo superusuário.

III. Faz uso de um navegador baseado no framework Gecko.

Assinale:

Provas

Questão presente nas seguintes provas

- LinuxArmazenamento no Linuxinodes

- Sistemas de ArquivosComparativo entre Sistemas de Arquivos

- Sistemas de ArquivosJournaling

Considere um determinado sistema de arquivos com as seguintes características:

I. Utiliza a estrutura de i-nodes vinculada a cada arquivo.

II. Limite de tamanho de partição de 4 TB.

III. Utiliza o sistema de journaling para recuperação de arquivos, em caso de falhas.

Essas são características de um sistema de arquivos do tipo

I. Utiliza a estrutura de i-nodes vinculada a cada arquivo.

II. Limite de tamanho de partição de 4 TB.

III. Utiliza o sistema de journaling para recuperação de arquivos, em caso de falhas.

Essas são características de um sistema de arquivos do tipo

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisClassificação de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisSistemas Multiusuário/Multiprogramáveis

Assinale a opção que indica características do sistema operacional Linux.

Provas

Questão presente nas seguintes provas

Com relação aos frameworks COBIT e ao ITIL, que são guias de boas práticas em Governança de TI, analise as afirmativas a seguir.

I. O COBIT é focado no nível estratégico, sendo baseado em controles e direcionado por métricas.

II. O ITIL é focado nos níveis operacionais e táticos, visando a fornecer as definições de melhores práticas e critérios para as operações de gestão.

III. Os diferentes focos tornam o COBIT e o ITIL frameworks incompatíveis .

Assinale:

I. O COBIT é focado no nível estratégico, sendo baseado em controles e direcionado por métricas.

II. O ITIL é focado nos níveis operacionais e táticos, visando a fornecer as definições de melhores práticas e critérios para as operações de gestão.

III. Os diferentes focos tornam o COBIT e o ITIL frameworks incompatíveis .

Assinale:

Provas

Questão presente nas seguintes provas

No contexto da segurança da informação tem ocorrido contaminação por meio de um programa malicioso capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador.

Diferentemente do vírus, esse programa não embute cópias de si mesmo em outros programas ou arquivos e não precisa ser explicitamente executado para se propagar.

Sua propagação se dá por meio da exploração de vulnerabilidades existentes ou falhas na configuração de programas instalados em computadores.

Esse programa é conhecido por

Diferentemente do vírus, esse programa não embute cópias de si mesmo em outros programas ou arquivos e não precisa ser explicitamente executado para se propagar.

Sua propagação se dá por meio da exploração de vulnerabilidades existentes ou falhas na configuração de programas instalados em computadores.

Esse programa é conhecido por

Provas

Questão presente nas seguintes provas

A respeito dos conceitos básicos de bancos de dados, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Cada atributo está associado a um tipo de dados, de acordo com a informação que irá armazenar.

( ) A estrutura de dados utilizada no modelo relacional é a árvore.

( ) Cada instância de uma tabela é a tupla.

As afirmativas são, respectivamente,

( ) Cada atributo está associado a um tipo de dados, de acordo com a informação que irá armazenar.

( ) A estrutura de dados utilizada no modelo relacional é a árvore.

( ) Cada instância de uma tabela é a tupla.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container