Foram encontradas 534 questões.

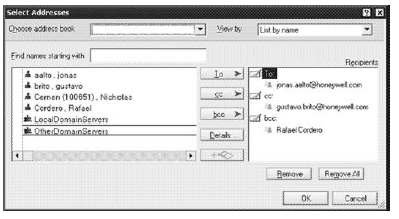

Observe na figura a seguir o diálogo para a seleção de endereços dos destinatários de uma mensagem de correio eletrônico sendo composta no Lotus Notes.

Se o botão OK for pressionado com as configurações mostradas, uma cópia da mensagem será enviada para os destinatários:

Provas

O protocolo IPSec, usado em algumas VPNs,, tem um cabeçalho de extensão denominado ESP, que serve para:

Provas

Considere as seguintes afirmativas sobre autenticidade de mensagens de correio eletrônico:

I) uma mensagem é autêntica quando o endereço do remetente está correto

II) uma mensagem é autêntica quando o software anti-spam não a filtra

III) uma mensagem é autêntica quando possui o logotipo da empresa que a enviou

IV) uma mensagem é autêntica quando ela exige confirmação de recebimento

O número de informações verdadeiras é:

Provas

Dentre as alternativas a seguir, o mecanismo que possibilita o envio/recepção de mensagens de correio eletrônico seguras, isto é, criptografadas e assinadas, é o:

Provas

A norma ISO/IEC 17799 é uma norma de segurança da informação e teve sua origem a partir da norma:

Provas

Em termos de segurança da informação, qual dimensão da segurança está diretamente vinculada ao planejamento de capacidade, dentro do controle do gerenciamento de comunicações e operações?

Provas

Qual das cláusulas de controle abaixo NÃO faz parte da norma ISO 17799?

Provas

- AdministraçãoSegurançaGerenciamento de Usuários e Contas

- AdministraçãoSegurançaSegurança de Dados

- Banco de Dados RelacionalStored Procedures

- SQLDCLGRANT

Considere as seguintes afirmativas sobre a implementação de segurança em sistemas gerenciadores de bancos de dados:

I.Roles caracterizam conjuntos de permissões que podem ser atribuídas conjuntamente a um grupo de usuários ou a um usuário específico.

II.Uma stored procedure não pode ser objeto de uma permissão.

III.Num comando grant, normalmente a opção with grant indica que quem recebe uma permissão tem o poder de atribuí-la a outrem.

Pode-se concluir que:

Provas

O processamento de transações sobre bancos de dados está calcado na idéia de atomicidade, que significa que uma transação deve ser completamente efetuada ou rejeitada. Para transações distribuídas, o algoritmo usualmente empregado para garantir tal propriedade é conhecido como:

Provas

O levantamento das dependências funcionais existentes entre os atributos de um banco de dados relacional é importante na fase de normalização do esquema. Entretanto, a forma normal que independe desse levantamento é a:

Provas

Caderno Container