Foram encontradas 118 questões.

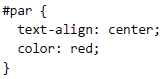

Analise o código CSS exibido a seguir.

No HTML abrangido pelo comando, serão afetados por esse estilo todos os elementos HTML que:

Provas

O código XML sintaticamente correto é:

Provas

Uma empresa pública pretende desenvolver um novo sistema de software para apoiar parte de seus processos de negócio. Assim, primeiramente, foi decidido que seria feita a identificação e o mapeamento dos processos de negócio por meio da utilização da notação Business Process Modeling Notation (BPMN).

Na construção do modelo de processo AS IS, vários gateways foram utilizados, conforme apresentado abaixo.

|

| Gateway Inclusivo |

|

| Gateway Exclusivo |

|

| Gateway Intermediário Exclusivo Baseado em Eventos |

|

| Gateway Paralelo |

Sobre o elemento gateway da notação BPMN, é correto afirmar que:

Provas

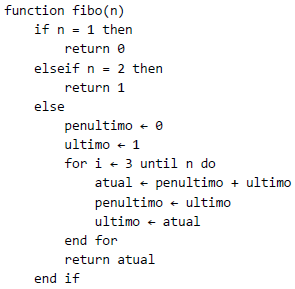

Considere o pseudocódigo que define a função fibo, exibido a seguir.

Para um inteiro n !$ \ge !$ 1, a complexidade do algoritmo utilizado é:

Provas

No âmbito do Windows PowerShell, o comando que exibe processos/tarefas cujo nome começa por python é:

Provas

Analise a estrutura do quadro a seguir.

| Ação | Produto/Unidade de Medida | Regionalização | Meta | |

| Física | Financeira (R$ 1,00) | |||

As informações a serem detalhadas na estrutura do quadro apresentado são conteúdos típicos do(a):

Provas

Em termos de prevenção e tratamento de incidentes de segurança, analise as afirmativas a seguir.

I. A política de segurança da organização deve conter os procedimentos necessários para recuperação de um incidente que paralise um processo crítico.

II. Controle de spam pode ser realizado através de listas brancas ou listas negras.

III. Honeypots servem para atrair atacantes e afastá-los de sistemas críticos, mas não permitem que as atividades desses atacantes sejam analisadas.

Está correto somente o que se afirma em:

Provas

Com o objetivo de conter o elevado déficit orçamentário, foi editada a Lei Federal nº XX/2021, que determinou, em seu Art. 1º, a redução, por um período de doze meses, dos benefícios da seguridade social. O Art. 2º dispôs que os benefícios pagos às populações rurais seriam inferiores, em 10%, àqueles pagos às populações urbanas, considerando a demonstração de que ocorrera redução do custo de vida nessas localidades. Por fim, o Art. 3º consagrou a gestão centralizada como forma de ganhos, em economia de escala, nas decisões a serem tomadas.

À luz dos princípios constitucionais da seguridade social, é correto afirmar que:

Provas

Para garantir maior segurança da mensagem em redes sem fio, o padrão WPA2 criptografa as mensagens antes de serem transmitidas.

Para tal, é utilizado pelo WPA2 o protocolo de criptografia:

Provas

Uma organização contratou um consultor de segurança em rede de computadores, pois estava preocupada com possíveis ataques distribuídos de negação de serviço (DDoS) nos seus sistemas de correio eletrônico (SMTP), Web (HTTP), transferência de arquivos (FTP), sincronização de horários (NTP) e acesso remoto (SSH). O consultor disse que um desses serviços poderia estar sujeito a ataques por amplificação, sendo necessária a revisão de sua configuração.

O consultor estava se referindo ao serviço de:

Provas

Caderno Container