Foram encontradas 489 questões.

Os serviços da internet são disponibilizados por meio dos protocolos do conjunto TCP/IP, em que o protocolo IP é utilizado para identificar cada um dos computadores, terminais, dispositivos e servidores da rede internet. Entretanto, como a memorização dos endereços IPs não é intuitivo e fácil, foi estabelecida a identificação equivalente por meio de Nomes de Domínio. O serviço de rede, do conjunto TCP/IP, que realiza o correlacionamento entre o Nome de Domínio e o respectivo endereço IP é o

Provas

Questão presente nas seguintes provas

Um computador que funciona como um terminal-caixa de uma loja precisa emitir cupons fiscais e, para isso, emprega uma impressora térmica e um leitor de códigos de barras de mesa para registro de produtos vendidos. Essa impressora

Provas

Questão presente nas seguintes provas

O editor de texto Microsoft Word 2010 possui diversas ferramentas de formatação de texto, que se revelam bastante úteis em diversas situações. Dentre elas há os botões denominados Sombreamento e Tachado, cujas funções são, respectivamente,

Provas

Questão presente nas seguintes provas

José utilizou uma ferramenta para criptografar uma informação a ser transmitida para Maria, com o objetivo de proteger a informação contra acesso não autorizado. O requisito básico de segurança da informação assegurado pela criptografia é a

Provas

Questão presente nas seguintes provas

Considere que o TCE-RS tem mais da metade de seus computadores pessoais operando com Windows XP em português e está avaliando a sua troca para a versão Windows 7 ou Windows 8, também em português, já que os computadores têm capacidade adequada de processamento e memória para acomodar ambos os sistemas operacionais. Recursos disponíveis nas versões do Windows estão sendo comparados com o apoio de uma consultoria externa, a qual afirmou que:

I. Pode ser instalado dual boot em um computador para que ele opere com Windows 7 e Windows XP, permitindo manter o uso de ambos.

II. O Windows 8 traz como novidade a permissão de compartilhamento de arquivos armazenados no computador com outros computadores da mesma rede, recurso que inexistia no Windows 7.

III. O Windows 7 introduziu um recurso, que inexistia no Windows XP, para desativação de software instala-do no computador, sem a necessidade de desinsta-lação dos arquivos desse software.

IV. O Painel de Controle permite acesso à administração de contas de usuários, definição de níveis de segurança e desinstalação de software, tanto na versão Windows 7 quanto na Windows 8.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

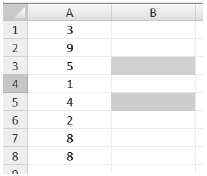

Considere o seguinte trecho de uma planilha editada no Microsoft Excel 2010 em português:

A figura exibida consta de uma planilha Excel na qual estão preenchidas as seguintes células da coluna A:

célula A1, valor 3; célula A2, valor 9; célula A3, valor 5; célula A4, valor 1; célula A5, valor 4; célula A6, valor 2; célula A7, valor 8; célula A8, valor 8.

célula A1, valor 3; célula A2, valor 9; célula A3, valor 5; célula A4, valor 1; célula A5, valor 4; célula A6, valor 2; célula A7, valor 8; célula A8, valor 8.

Nas células B3 e B5 dessa planilha inseriram-se, respectivamente, as fórmulas = MAIOR(A1:A8;4) e =DECABIN(A2;4).

Os resultados obtidos nas células B3 e B5 decorrentes da inserção dessas duas fórmulas são, respectivamente,

Provas

Questão presente nas seguintes provas

A gestão de ativos da organização é essencial para a gestão da segurança da informação, uma vez que o acesso ou o uso inadequado podem gerar prejuízos, não somente no aspecto da segurança da informação, como também do negócio da organização. Na NBR ISO/IEC 27002:2005 são apresentados alguns tipos de ativos, como por exemplo, a Documentação de Sistema que é classificado, na norma, como ativo

Provas

Questão presente nas seguintes provas

No processo de Gestão da Segurança da Informação, a implantação da segurança envolve a adoção de mecanismos para a segurança física. De acordo com a NBR ISO/IEC 27002:2005, uma das formas de prover a segurança física em uma organização é

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

O sistema de Certificação Digital foi introduzido para aumentar a segurança da informação transmitida entre duas organizações, garantindo os aspectos de confidencialidade, autenticidade e confiabilidade. Esse sistema foi proposto em decorrência do problema de

Provas

Questão presente nas seguintes provas

Um dos maiores problemas encontrados no esquema de acesso da Ethernet, o CSMA/CD, é o fato de não apresentar um esquema de priorização de tráfego de acordo com o tipo de serviço demandado. Uma solução para esse problema é o implementado pelo IEEE 802.1p que estabelece 8 níveis de prioridade de tráfego, no qual, o nível de maior prioridade é estabelecido para tráfego do tipo

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container