Foram encontradas 218 questões.

A criptografia é uma prática bastante utilizada para proteger os sistemas de informação contra intrusos que desejam acessar informações alheias. Em relação às técnicas de criptografia baseadas em chaves de cifragem, analise as afirmativas a seguir:

I - Chaves mais longas usadas na cifragem dos dados significam maior segurança porque para cada bit adicionado ao tamanho da chave dobra-se também o tempo médio requerido para um ataque de força bruta.

II - Em algoritmos simétricos, como, por exemplo, o DES (Data Encription Standard), os processos de cifragem e decifragem são feitos com uma única chave, ou seja, tanto o remetente quanto o destinatário usam a mesma chave.

III - Na criptografia assimétrica é utilizado um par de chaves denominado chave pública e chave privada. Para proteger uma mensagem, o emissor cifra a mensagem usando a chave privada do destinatário pretendido, que deverá usar a respectiva chave pública para conseguir recuperar a mensagem original.

Está correto o que se afirma em:

I - Chaves mais longas usadas na cifragem dos dados significam maior segurança porque para cada bit adicionado ao tamanho da chave dobra-se também o tempo médio requerido para um ataque de força bruta.

II - Em algoritmos simétricos, como, por exemplo, o DES (Data Encription Standard), os processos de cifragem e decifragem são feitos com uma única chave, ou seja, tanto o remetente quanto o destinatário usam a mesma chave.

III - Na criptografia assimétrica é utilizado um par de chaves denominado chave pública e chave privada. Para proteger uma mensagem, o emissor cifra a mensagem usando a chave privada do destinatário pretendido, que deverá usar a respectiva chave pública para conseguir recuperar a mensagem original.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Para proteger informações confidenciais, uma empresa utiliza o método de cifra de substituição cíclica do alfabeto para criptografar seus documentos. Para reforçar seu método de criptografia, as letras latinas são substituídas por símbolos gráficos.

Uma comunicação dessa empresa foi direcionada a você para informar acerca do nome do novo produto que será lançado no mercado. Porém, o texto está cifrado conforme a seguir:

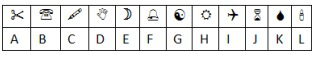

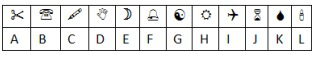

Considere que o tamanho da chave utilizada para compor o texto cifrado é de dois bits e que o alfabeto utilizado para recuperar a mensagem original e a respectiva correlação entre as letras latinas e os símbolos gráficos é o apresentado a seguir:

A mensagem original é:

Uma comunicação dessa empresa foi direcionada a você para informar acerca do nome do novo produto que será lançado no mercado. Porém, o texto está cifrado conforme a seguir:

Considere que o tamanho da chave utilizada para compor o texto cifrado é de dois bits e que o alfabeto utilizado para recuperar a mensagem original e a respectiva correlação entre as letras latinas e os símbolos gráficos é o apresentado a seguir:

A mensagem original é:

Provas

Questão presente nas seguintes provas

Um analista de segurança da informação de uma empresa deve escolher algoritmos para implementar dois mecanismos criptográficos básicos: a assinatura digital para assegurar a autenticidade de documentos e o hashing para verificação de integridade de arquivos.

Em relação ao algoritmo para assinatura digital e ao algoritmo de hashing, o analista deve escolher, respectivamente:

Em relação ao algoritmo para assinatura digital e ao algoritmo de hashing, o analista deve escolher, respectivamente:

Provas

Questão presente nas seguintes provas

Restaurar a operação de um sistema para recuperá-lo de um desastre e armazenar arquivos com baixa probabilidade de serem utilizados novamente são algumas das motivações para desenvolver um procedimento efetivo de backup.

Em relação às estratégias de backup, analise as afirmativas a seguir:

I - A deduplicação de dados é uma maneira eficiente de reduzir a quantidade de armazenamento, principalmente em relação a dados de backup e de arquivamento.

II - Backup incremental contém todos os arquivos modificados desde o último backup completo, possibilitando executar uma restauração completa somente com o último backup completo e o último backup incremental.

III - Quando a janela de backup é curta e a quantidade de dados a serem copiados é grande, a gravação do backup deve ser feita em fita magnética.

Está correto o que se afirma em:

Em relação às estratégias de backup, analise as afirmativas a seguir:

I - A deduplicação de dados é uma maneira eficiente de reduzir a quantidade de armazenamento, principalmente em relação a dados de backup e de arquivamento.

II - Backup incremental contém todos os arquivos modificados desde o último backup completo, possibilitando executar uma restauração completa somente com o último backup completo e o último backup incremental.

III - Quando a janela de backup é curta e a quantidade de dados a serem copiados é grande, a gravação do backup deve ser feita em fita magnética.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosHardening

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

- Controle de AcessoControle de Acesso Lógico

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

Um usuário conseguiu instalar, sem maiores dificuldades, um keylogger em um dos computadores de um cyber café. Um dos motivos que pode ter facilitado essa instalação é:

Provas

Questão presente nas seguintes provas

Em relação aos IDS e IPS, analise as informações a seguir:

- O IDS é um sistema de reconhecimento e sinalização de ataques, sem capacidade de resposta.

- O NIDS é um tipo de IDS instalado para alertar sobre ataques ocorridos a um host específico.

- O IDS identifica ataques a partir de análise de tráfego de rede baseado em padrões de assinatura, enquanto o IPS analisa padrões de comportamento. Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

- CriptografiaCriptografia Simétrica

Um dos maiores problemas na criptografia simétrica é o compartilhamento da chave secreta. Uma forma de resolver isso é o uso de um algoritmo específico para essa finalidade, que permite a troca segura de chaves criptográficas em um canal público, algoritmo esse denominado:

Provas

Questão presente nas seguintes provas

O administrador de sistemas de uma empresa precisa desenvolver um procedimento de backup efetivo que leve em consideração as seguintes características: 1. Permitir a recuperação de arquivos individuais e, quando necessário, a recuperação de sistemas de arquivo inteiros de uma só vez. 2. A janela de backup do data center é curta e a quantidade de dados a serem copiados é grande. 3. A cada execução, a rotina de backup deve copiar todos os arquivos modificados desde o último backup completo. A estratégia de backup mais adequada para atender a essas características é:

Provas

Questão presente nas seguintes provas

833994

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TCE-SE

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TCE-SE

Provas:

Em relação às tecnologias de redes para o armazenamento e compartilhamento de dados, é correto afirmar que:

Provas

Questão presente nas seguintes provas

No âmbito das APIs RESTful para acesso e manipulação de uma

coleção de recursos designados por URIs específicas, o método

do protocolo HTTP utilizado para criação de uma nova entrada na

coleção de recursos é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container