Foram encontradas 795 questões.

A arquitetura TCP/IP é composta por diversas camadas que permitem a comunicação entre computadores em uma rede. Na camada de aplicação são implementados diversos protocolos, como o login remoto seguro.

Na camada de aplicação, o protocolo de rede que usa criptografia para proteger a conexão entre um cliente e um servidor, permitindo uma administração de rede segura por sobre uma rede insegura, é o:

Provas

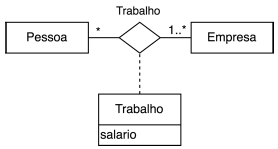

Observe o seguinte diagrama UML 5.2.1.

No diagrama apresentado, o símbolo do diamante representa um(a):

Provas

Na metodologia ágil SCRUM há diversos eventos formais que são realizados para inspecionar e adaptar artefatos. O evento SCRUM que tem como propósito planejar maneiras de aumentar a qualidade e a eficácia de diversos elementos, avaliando o que deu certo durante a Sprint, quais problemas foram encontrados e como esses problemas foram (ou não) resolvidos, é o:

Provas

Um dos objetivos da UML 5.2.1 é prover ferramentas para análise, projeto e implementação de sistemas de informação baseada em software. Para isso, diversos diagramas são utilizados.

O diagrama estrutural que ilustra a estrutura estática dos objetos de um sistema é o de:

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Qualidade de SoftwareAtributos de Qualidade de Software

- Segurança de SoftwareCriptografia e Proteção de Dados Sensíveis

- Segurança de SoftwarePráticas de Programação Segura

As credenciais de acesso dos usuários de um aplicativo são armazenadas em um banco de dados e são utilizadas unicamente para acesso às funcionalidades do aplicativo. A equipe de desenvolvimento definiu como requisito não funcional que o sistema deve evitar que as senhas sejam obtidas por um invasor mesmo que o aplicativo ou banco de dados esteja comprometido.

Para implementar o requisito não funcional, um modo de proteger as senhas dos usuários é:

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Qualidade de SoftwareAtributos de Qualidade de Software

Carlos é uma parte interessada em uma aplicação Web e solicitou à equipe de desenvolvimento uma funcionalidade capaz de emitir relatórios com cabeçalhos padronizados. Assim, os cabeçalhos devem ter cor de fundo, paleta de cores e tipografia, seguindo o padrão adotado em outros documentos emitidos pelo departamento responsável pela aplicação.

A solicitação de Carlos refere-se a um requisito:

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Qualidade de SoftwareAtributos de Qualidade de Software

- UX/UIProjeto de Interface de Usuário

- UX/UIUsabilidade

A Equipe de Desenvolvimento de Soluções (EDS) recebeu a solicitação de que um dos campos utilizados para entrada de dados da aplicação Web em construção apresente sugestões de palavras dinamicamente, conforme o usuário for digitando novos caracteres.

A EDS recebeu a solicitação de um requisito de:

Provas

No contexto do MySQL, o comando SQL que produz um desfecho diferente dos demais é:

Provas

No contexto da Teoria de Projeto de bancos de dados relacionais, analise o script de criação de uma tabela.

CREATE TABLE T(A int not null UNIQUE,

B int not null UNIQUE,

C int)

Considere ainda as seguintes dependências funcionais acerca dos atributos A, B e C.

A \( \rightarrow \) B

B \( \rightarrow \) A

A \( \rightarrow \) C

B \( \rightarrow \) C

As dependências necessárias para que o esquema relacional acima esteja normalizado até a Forma Normal Boyce-Codd são:

Provas

Caio preparou o comando SQL exibido a seguir para deletar um conjunto de linhas de uma tabela.

delete from T1

where exists(select * from T2

where T1.A1 = T2.A2)

Para testar seu comando e descobrir exatamente quais seriam as linhas deletadas, Caio pretende executar um comando sem alteração de dados que permita a identificação dessas linhas. Para isso, basta que Caio substitua no comando original o termo:

Provas

Caderno Container