Foram encontradas 795 questões.

Bernardo e João são auditores recém-concursados no TCE/TO. Bernardo precisa enviar documentos sigilosos para João e vice-versa, contudo, nenhum deles utilizou ainda a ferramenta de criptografia disponível na instituição.

Sabendo-se que é utilizada a criptografia por chave pública, o procedimento que deve ser seguido por cada auditor antes de tramitar os documentos é:

Provas

Um analista de TI descobriu que teve sua conta comprometida a partir de um código javascript malicioso num site que está habituado a acessar. Ao analisar a página acessada, identificou que existia uma vulnerabilidade que permitia que tags HTML fossem incorporadas na seção de comentários da página, de maneira permanente.

O ataque sofrido na página foi:

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia de HashResistência e Tratamento à Colisão

- CriptografiaCriptografia de HashUnidirecionalidade (Hashing)

As funções de hash são comumente empregadas nos mecanismos de segurança da informação.

Quanto às suas propriedades básicas, para que o algoritmo de hash seja considerado forte, é correto afirmar que:

Provas

Ao analisar dados, é comum começar a visualização de um nível maior de agregação para um nível menor, e assim navegar pela hierarquia dos dados, como da hierarquia do atributo data que contém ano, trimestre, mês e dia. No PowerBI, quando uma visualização tem uma hierarquia, é possível revelar detalhes adicionais utilizando, por exemplo, os ícones ilustrados a seguir.

No PowerBI, quando um visual tem uma hierarquia, para revelar detalhes adicionais de um dado agregado, deve-se executar a operação:

Provas

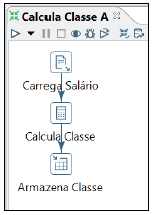

No Pentaho Data Integrator (PDI), uma transformação é uma rede lógica de tarefas formando um fluxo de dados, conforme implementado na transformação “Calcula Classe A” ilustrada a seguir.

No PDI, para implementar tarefas, como Carrega Salário, Calcula Classe e Armazena Classe, deve-se usar:

Provas

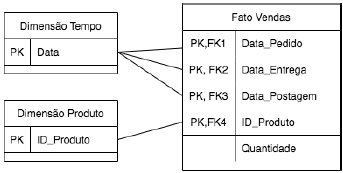

Observe a seguinte modelagem dimensional.

A técnica utilizada para implementar a dimensão tempo e seus diferentes relacionamentos com a tabela fato é:

Provas

Ao analisar um grande volume de dados, João encontrou algumas anomalias, por exemplo: pessoas com mais de 200 anos de idade e salário de engenheiro menor que salário de pedreiro.

A operação de limpeza da fase de preparação de dados para tratar os pontos extremos existentes em uma série temporal a ser executada por João é:

Provas

Na metodologia ágil Scrum, Sprints são eventos de duração fixa de até um mês que envolvem todo o trabalho necessário para atingir a meta do Produto. Se a meta se tornar obsoleta, uma Sprint pode ser cancelada.

O membro do Scrum Team que possui a autoridade para cancelar uma Sprint é o:

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

O sistema de controle automotivo SisAut foi modelado orientado a objetos. O SisAut possui a classe Veículo, que compartilha seu código-fonte com suas subclasses: Carro e Moto. As subclasses Carro e Moto aproveitam os métodos e atributos da classe Veículo.

Em orientação a objeto, o mecanismo pelo qual uma classe pode estender outra classe ou ser estendida por outra classe é:

Provas

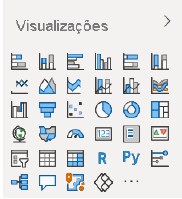

O PowerBI possui diversas visualizações, conforme ilustrado a seguir.

No PowerBI, o gráfico autônomo usado para filtrar os outros visuais da página, restringindo a parte do conjunto de dados que é mostrado nas outras visualizações do relatório, é:

Provas

Caderno Container