Foram encontradas 1.129 questões.

Um sistema de detecção de intrusos (IDS) relatou a ocorrência de um ataque que posteriormente foi considerado inexistente. A ocorrência desse alerta configura um

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: VUNESP

Orgão: TJ-PA

Para reduzir a carga nos servidores de uma empresa, um administrador de redes configurou um proxy reverso para efetuar o balanceamento da carga nos serviços web entre os servidores disponíveis. Para a finalidade descrita, essa solução é

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Segurança de RedesFirewall

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

Na configuração de Firewalls, as regras que identificam pacotes por meio do número da porta requerem que o protocolo de transporte seja conhecido, pois

Provas

Uma das formas de se implementar um controle para o acesso concorrente de usuários a um banco de dados é por meio da utilização de bloqueios, sobre os quais é correto afirmar que

Provas

No controle de acesso de um banco de dados, há o tipo de técnica na qual se atribuem níveis de proteção aos objetos do banco de dados e níveis de privilégios a grupos de usuários. O acesso de um determinado grupo a um objeto é permitido se o seu nível de privilégio for maior ou igual ao nível de proteção desse objeto. Tal técnica recebe a denominação de controle

Provas

Considere um modelo de um banco de dados relacional, contendo conjuntos de entidades e de relacionamentos entre os conjuntos de entidades. Sobre tal modelo, é correto afirmar que

Provas

- Modelo OSI

- Protocolos e ServiçosAcesso ao MeioVLAN: Virtual LAN

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Em redes de computadores, os limites de um domínio de difusão (broadcast) são normalmente estabelecidos por dispositivos que atuam na camada de rede. No entanto, dispositivos que atuam na camada de enlace também são capazes de estabelecer novos domínios de difusão com o uso de

Provas

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosAcesso Remoto e TerminalTELNET: Telecommunications Network

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

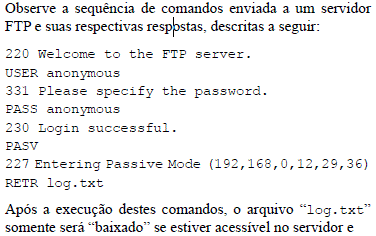

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Os clientes Telnet são comumente utilizados para testar a funcionalidade de servidores que hospedam serviços de rede, como o HTTP, FTP e SMTP. Isso somente é possível porque

Provas

Provas

Caderno Container