Foram encontradas 60 questões.

No MySQL,

Provas

Questão presente nas seguintes provas

- Conceitos e FundamentosConceitos Fundamentais de Banco de Dados

- Conceitos e FundamentosInterfaces de Conexão a Banco de Dados

- Banco de Dados RelacionalFundamentos de Banco de Dados Relacionais

Em relação a banco de dados, considere:

I. A apresentação dos dados geralmente é semelhante à de uma planilha eletrônica, mas com características especiais para o armazenamento, classificação, gestão da integridade e recuperação dos dados proporcionada pelos SGBDs.

II. Graças à evolução de padrões de conectividade entre as tabelas de um banco de dados e programas desenvolvidos em linguagens, entre as quais, Java, Delphi e C++, a apresentação dos dados, bem como a navegação, passou a ser definida pelo programador ou o designer de aplicações.

III. Os bancos de dados deixaram de restringir-se às pesquisas básicas dando lugar ao compartilhamento, em tempo real, de informações, mecanismos de busca inteligentes e permissividade de acesso hierarquizada, através de ligações a banco de dados, independentemente dos critérios estabelecidos pelos meios de programação.

IV. As bases de dados relacionais permitem que várias tabelas sejam usadas simultaneamente através do uso de apontadores, sendo que algumas colunas contêm apontadores para outras tabelas ao invés de dados, estabelecendo, dessa forma, ligações de tabelas por referência.

É correto o que consta APENAS em

I. A apresentação dos dados geralmente é semelhante à de uma planilha eletrônica, mas com características especiais para o armazenamento, classificação, gestão da integridade e recuperação dos dados proporcionada pelos SGBDs.

II. Graças à evolução de padrões de conectividade entre as tabelas de um banco de dados e programas desenvolvidos em linguagens, entre as quais, Java, Delphi e C++, a apresentação dos dados, bem como a navegação, passou a ser definida pelo programador ou o designer de aplicações.

III. Os bancos de dados deixaram de restringir-se às pesquisas básicas dando lugar ao compartilhamento, em tempo real, de informações, mecanismos de busca inteligentes e permissividade de acesso hierarquizada, através de ligações a banco de dados, independentemente dos critérios estabelecidos pelos meios de programação.

IV. As bases de dados relacionais permitem que várias tabelas sejam usadas simultaneamente através do uso de apontadores, sendo que algumas colunas contêm apontadores para outras tabelas ao invés de dados, estabelecendo, dessa forma, ligações de tabelas por referência.

É correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

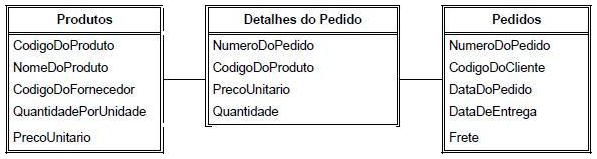

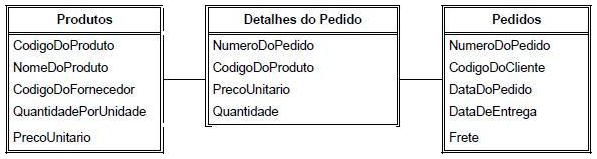

Considere as tabelas no Modelo Entidades e Relacionamentos do banco de dados relacional:

Da forma como se apresentam as tabelas, os relacionamentos estabelecidos entre as entidades são:

I. Produtos e Detalhes do Pedido = 1:N

II. Detalhes do Pedido e Produtos = N:N

III. Pedidos e Detalhes do Pedido = 1:N

IV. Detalhes do Pedido e Pedidos = N:N

É correto o que consta em

Da forma como se apresentam as tabelas, os relacionamentos estabelecidos entre as entidades são:

I. Produtos e Detalhes do Pedido = 1:N

II. Detalhes do Pedido e Produtos = N:N

III. Pedidos e Detalhes do Pedido = 1:N

IV. Detalhes do Pedido e Pedidos = N:N

É correto o que consta em

Provas

Questão presente nas seguintes provas

O principal objetivo de um sistema de banco de dados é prover os usuários com uma visão abstrata dos dados, já que em sua arquitetura a complexidade está escondida deles através de diversos níveis de abstração que simplificam a interação do usuário com o sistema. O nível de abstração no qual o banco de dados inteiro é descrito em termos de um pequeno número de estruturas relativamente simples, os dados armazenados de fato no banco de dados e as relações que existem entre eles, corresponde ao nível

Provas

Questão presente nas seguintes provas

No MPS.BR, os diferentes níveis de capacidade dos processos são descritos pelos atributos de processo (AP). O alcance de cada atributo de processo é avaliado utilizando os respectivos resultados esperados de atributo de processo (RAP). Assim, analise os seguintes RAP's:

I. Existe uma política organizacional estabelecida e mantida para o processo.

II. Medidas são planejadas e coletadas para monitoração da execução do processo e ajustes são realizados.

III. As informações e os recursos necessários para a execução do processo são identificados e disponibilizados.

IV. Métodos adequados para monitorar a eficácia e adequação do processo são determinados e os resultados do processo são revistos com a gerência de alto nível para fornecer visibilidade sobre a sua situação na organização.

Tais RAP's referem-se ao atributo: "O processo é

I. Existe uma política organizacional estabelecida e mantida para o processo.

II. Medidas são planejadas e coletadas para monitoração da execução do processo e ajustes são realizados.

III. As informações e os recursos necessários para a execução do processo são identificados e disponibilizados.

IV. Métodos adequados para monitorar a eficácia e adequação do processo são determinados e os resultados do processo são revistos com a gerência de alto nível para fornecer visibilidade sobre a sua situação na organização.

Tais RAP's referem-se ao atributo: "O processo é

Provas

Questão presente nas seguintes provas

No CMMI (Capability Maturity Model Integration),

Provas

Questão presente nas seguintes provas

O MPS.BR é um programa para Melhoria de Processo do Software Brasileiro que mantém correlação referencial com diversas normas internacionais e o modelo CMMI. Sobre este tema, considere:

I. A norma ISO/IEC 12207 contém processos, atividades e tarefas a serem aplicadas durante o fornecimento, aquisição, desenvolvimento, operação e manutenção de produtos de software e serviços correlatos e devem constituir-se referência na implementação do Modelo de Referência do MPS.BR.

II. O MPS.BR busca atingir compatibilidade com os padrões de qualidade aceitos internacionalmente e que tenha como pressuposto o aproveitamento de toda a competência existente nos padrões e modelos de melhoria de processo já disponíveis, como também adequar-se ao perfil de empresas com diferentes tamanhos e características, públicas e privadas, e, especialmente, nas micro, pequenas e médias empresas.

III. A norma ISO/IEC 17799 é mais um dos modelos da referência ao MPS.BR e presta-se à realização de avaliações de processos de software, buscando a melhoria de processos e determinação da capacidade de processos de uma unidade organizacional.

IV. O Modelo de Referência MR-MPS define níveis de maturidade, por meio da combinação entre processos e sua capacidade, com a definição dos processos que declarem o propósito e os resultados esperados de sua execução. Entretanto, as atividades e tarefas necessárias para atender ao propósito e aos resultados esperados não são definidas no MR-MPS, devendo ficar a cargo dos seus usuários.

É correto o que consta APENAS em

I. A norma ISO/IEC 12207 contém processos, atividades e tarefas a serem aplicadas durante o fornecimento, aquisição, desenvolvimento, operação e manutenção de produtos de software e serviços correlatos e devem constituir-se referência na implementação do Modelo de Referência do MPS.BR.

II. O MPS.BR busca atingir compatibilidade com os padrões de qualidade aceitos internacionalmente e que tenha como pressuposto o aproveitamento de toda a competência existente nos padrões e modelos de melhoria de processo já disponíveis, como também adequar-se ao perfil de empresas com diferentes tamanhos e características, públicas e privadas, e, especialmente, nas micro, pequenas e médias empresas.

III. A norma ISO/IEC 17799 é mais um dos modelos da referência ao MPS.BR e presta-se à realização de avaliações de processos de software, buscando a melhoria de processos e determinação da capacidade de processos de uma unidade organizacional.

IV. O Modelo de Referência MR-MPS define níveis de maturidade, por meio da combinação entre processos e sua capacidade, com a definição dos processos que declarem o propósito e os resultados esperados de sua execução. Entretanto, as atividades e tarefas necessárias para atender ao propósito e aos resultados esperados não são definidas no MR-MPS, devendo ficar a cargo dos seus usuários.

É correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

I. Estimular o trabalho colaborativo, tanto na Internet quanto na Intranet, por meio de instrumentos do tipo diário profissional (ou corporativo) eletrônico, onde conteúdos mais recentes aparecem no topo da página e mais antigos no final

II. Utilizar, preferencialmente, um navegador livre (Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse do Tribunal (arquivos html, imagens e outros correlatos) para o servidor Intranet que abrigará o site desenvolvido, para que este fique disponível ao uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não solicitadas, provenientes de instituições bancárias ou empresas, que possam induzir o acesso a páginas fraudulentas na Internet, com vistas a roubar senhas e outras informações pessoais valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica deve-se utilizar de um sistema que faça a codificação (chave, cifra), de modo que somente as máquinas que conhecem o código consigam decifrá- lo

VI. Utilizar a impressora multifuncional para converter em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos dados em fitas digitais regraváveis (algumas comportam até 72 Gb de capacidade) em mídias alternadas para manter a segurança e economizar material.

VIII. Ao instalar quaisquer dispositivos que necessitem de comunicação entre o sistema operacional e o hardware (espécie de tradutor/intérprete), providenciar as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word grava seus modelos (extensões .DOT), sendo que a partir dessa alteração os modelos serão gravados nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas eletrônicas MS-Excel do Tribunal os padrões de logo e página estabelecidos pela Organização.

A inserção de dados referida em X é possibilitada, em primeira instância, mediante o acesso ao menu

II. Utilizar, preferencialmente, um navegador livre (Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse do Tribunal (arquivos html, imagens e outros correlatos) para o servidor Intranet que abrigará o site desenvolvido, para que este fique disponível ao uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não solicitadas, provenientes de instituições bancárias ou empresas, que possam induzir o acesso a páginas fraudulentas na Internet, com vistas a roubar senhas e outras informações pessoais valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica deve-se utilizar de um sistema que faça a codificação (chave, cifra), de modo que somente as máquinas que conhecem o código consigam decifrá- lo

VI. Utilizar a impressora multifuncional para converter em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos dados em fitas digitais regraváveis (algumas comportam até 72 Gb de capacidade) em mídias alternadas para manter a segurança e economizar material.

VIII. Ao instalar quaisquer dispositivos que necessitem de comunicação entre o sistema operacional e o hardware (espécie de tradutor/intérprete), providenciar as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word grava seus modelos (extensões .DOT), sendo que a partir dessa alteração os modelos serão gravados nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas eletrônicas MS-Excel do Tribunal os padrões de logo e página estabelecidos pela Organização.

A inserção de dados referida em X é possibilitada, em primeira instância, mediante o acesso ao menu

Provas

Questão presente nas seguintes provas

I. Estimular o trabalho colaborativo, tanto na Internet

quanto na Intranet, por meio de instrumentos do

tipo diário profissional (ou corporativo) eletrônico,

onde conteúdos mais recentes aparecem no topo

da página e mais antigos no final.

II. Utilizar, preferencialmente, um navegador livre

(Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse

do Tribunal (arquivos html, imagens e outros

correlatos) para o servidor Intranet que abrigará o

site desenvolvido, para que este fique disponível ao

uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não

solicitadas, provenientes de instituições bancárias

ou empresas, que possam induzir o acesso a

páginas fraudulentas na Internet, com vistas a

roubar senhas e outras informações pessoais

valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica

deve-se utilizar de um sistema que faça a

codificação (chave, cifra), de modo que somente as

máquinas que conhecem o código consigam decifrá-

lo.

VI. Utilizar a impressora multifuncional para converter

em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos

dados em fitas digitais regraváveis (algumas

comportam até 72 Gb de capacidade) em mídias

alternadas para manter a segurança e economizar

material.

VIII. Ao instalar quaisquer dispositivos que necessitem

de comunicação entre o sistema operacional e o

hardware (espécie de tradutor/intérprete), providenciar

as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word

grava seus modelos (extensões .DOT), sendo que

a partir dessa alteração os modelos serão gravados

nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas

eletrônicas MS-Excel do Tribunal os padrões de

logo e página estabelecidos pela Organização.

No item VII é recomendado o uso de mídias conhecidas porquanto na Intranet, por meio de instrumentos do

tipo diário profissional (ou corporativo) eletrônico,

onde conteúdos mais recentes aparecem no topo

da página e mais antigos no final.

II. Utilizar, preferencialmente, um navegador livre

(Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse

do Tribunal (arquivos html, imagens e outros

correlatos) para o servidor Intranet que abrigará o

site desenvolvido, para que este fique disponível ao

uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não

solicitadas, provenientes de instituições bancárias

ou empresas, que possam induzir o acesso a

páginas fraudulentas na Internet, com vistas a

roubar senhas e outras informações pessoais

valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica

deve-se utilizar de um sistema que faça a

codificação (chave, cifra), de modo que somente as

máquinas que conhecem o código consigam decifrá-

lo.

VI. Utilizar a impressora multifuncional para converter

em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos

dados em fitas digitais regraváveis (algumas

comportam até 72 Gb de capacidade) em mídias

alternadas para manter a segurança e economizar

material.

VIII. Ao instalar quaisquer dispositivos que necessitem

de comunicação entre o sistema operacional e o

hardware (espécie de tradutor/intérprete), providenciar

as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word

grava seus modelos (extensões .DOT), sendo que

a partir dessa alteração os modelos serão gravados

nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas

eletrônicas MS-Excel do Tribunal os padrões de

logo e página estabelecidos pela Organização.

Provas

Questão presente nas seguintes provas

I. Estimular o trabalho colaborativo, tanto na Internet

quanto na Intranet, por meio de instrumentos do

tipo diário profissional (ou corporativo) eletrônico,

onde conteúdos mais recentes aparecem no topo

da página e mais antigos no final.

II. Utilizar, preferencialmente, um navegador livre

(Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse

do Tribunal (arquivos html, imagens e outros

correlatos) para o servidor Intranet que abrigará o

site desenvolvido, para que este fique disponível ao

uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não

solicitadas, provenientes de instituições bancárias

ou empresas, que possam induzir o acesso a

páginas fraudulentas na Internet, com vistas a

roubar senhas e outras informações pessoais

valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica

deve-se utilizar de um sistema que faça a

codificação (chave, cifra), de modo que somente as

máquinas que conhecem o código consigam decifrá-

lo.

VI. Utilizar a impressora multifuncional para converter

em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos

dados em fitas digitais regraváveis (algumas

comportam até 72 Gb de capacidade) em mídias

alternadas para manter a segurança e economizar

material.

VIII. Ao instalar quaisquer dispositivos que necessitem

de comunicação entre o sistema operacional e o

hardware (espécie de tradutor/intérprete), providenciar

as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word

grava seus modelos (extensões .DOT), sendo que

a partir dessa alteração os modelos serão gravados

nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas

eletrônicas MS-Excel do Tribunal os padrões de

logo e página estabelecidos pela Organização.

A alteração solicitada em IX é feitaquanto na Intranet, por meio de instrumentos do

tipo diário profissional (ou corporativo) eletrônico,

onde conteúdos mais recentes aparecem no topo

da página e mais antigos no final.

II. Utilizar, preferencialmente, um navegador livre

(Software Livre) para acesso a páginas da Internet.

III. Transferir toda página pessoal que seja do interesse

do Tribunal (arquivos html, imagens e outros

correlatos) para o servidor Intranet que abrigará o

site desenvolvido, para que este fique disponível ao

uso interno e comum.

IV. Evitar a abertura de mensagens eletrônicas não

solicitadas, provenientes de instituições bancárias

ou empresas, que possam induzir o acesso a

páginas fraudulentas na Internet, com vistas a

roubar senhas e outras informações pessoais

valiosas registradas no computador.

V. Ao enviar informações sigilosas via mensagem eletrônica

deve-se utilizar de um sistema que faça a

codificação (chave, cifra), de modo que somente as

máquinas que conhecem o código consigam decifrá-

lo.

VI. Utilizar a impressora multifuncional para converter

em arquivo formato jpeg os documentos em papel.

VII. Proceder, diariamente, à cópia de segurança dos

dados em fitas digitais regraváveis (algumas

comportam até 72 Gb de capacidade) em mídias

alternadas para manter a segurança e economizar

material.

VIII. Ao instalar quaisquer dispositivos que necessitem

de comunicação entre o sistema operacional e o

hardware (espécie de tradutor/intérprete), providenciar

as ações necessárias.

IX. Alterar a pasta onde o editor de textos MS-Word

grava seus modelos (extensões .DOT), sendo que

a partir dessa alteração os modelos serão gravados

nessa e obtidos dessa nova pasta.

X. Gravar em todo cabeçalho e rodapé das planilhas

eletrônicas MS-Excel do Tribunal os padrões de

logo e página estabelecidos pela Organização.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container