Foram encontradas 264 questões.

Analise as seguintes afirmativas sobre os ícones do menu de contexto acionado a partir de uma coluna selecionada em uma tabela com mais de uma linha no Microsoft Word, versão português do Office XP:

I – O ícone  significa “Limpar conteúdo das células”.

significa “Limpar conteúdo das células”.

II – O ícone  significa “Distribuir linhas uniformemente”.

significa “Distribuir linhas uniformemente”.

III – O ícone  significa “Inserir colunas”.

significa “Inserir colunas”.

Estão CORRETAS as afirmativas:

Provas

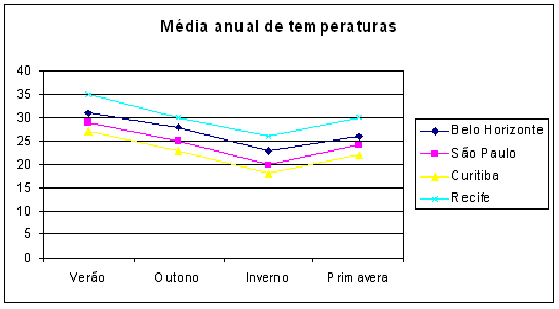

Analise as seguintes afirmativas sobre o gráfico do Microsoft Excel, versão português do Office XP:

I – O gráfico é do tipo “Linha”.

II – As cidades podem ser séries em linhas do gráfico.

III – As temperaturas estão sendo exibidas no eixo das categorias X.

Estão CORRETAS as afirmativas

Provas

Em relação às teclas de atalho disponíveis no Internet Explorer 7, versão português, correlacione as colunas a seguir:

Tecla de Atalho

I. Ctrl+T

II. Ctrl+N

III. F5

IV. F11

Opção

( ) Atualizar

( ) Nova Guia

( ) Nova Janela

( ) Tela Inteira

A sequência CORRETA, ded cima para baixo, é

Provas

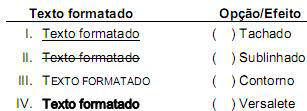

A sequência CORRETA, de cima para baixo, é :

Provas

Provas

Provas

De acordo com o conjunto de normas ISO/IEC 27000, analise os itens a seguir sobre Políticas de Segurança em uma organização, identificando com (V) as assertivas verdadeiras e com (F) as assertivas falsas.

( ) “Políticas” são diretrizes que devem ser seguidas e respondem “por que” a segurança da informação deve ser realizada na organização.

( ) “Normas” são atividades detalhadas sobre “como” deve ser implementado o controle ou conjunto de controles de segurança.

( ) “”Procedimentos” são regras básicas definidas para responder “o quê” fazer para se alcançar as diretrizes da política de segurança.

( ) “Evidências” são mecanismos adotados para coletar e comprovar a aplicação dos controles de segurança da informação.

A sequência CORRETA, de cima para baixo, é:

Provas

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Analise as seguintes afirmativas sobre segurança digital em redes.

I. Os algoritmos de criptografia (simétrica e assimétrica) apresentam níveis diferentes de resistência a ataques ao sistema criptográfico mesmo quando utilizam chaves de mesmo tamanho.

II. Apesar de consumir mais recursos computacionais que a criptografia simétrica, a criptografia de chave pública apresenta grande vantagem em relação à segurança do processo de distribuição de chaves.

III. A comunicação através do protocolo https é a garantia de estar utilizando um certificado digital válido na comunicação com o servidor (web site).

Estão CORRETAS as afirmativas:

Provas

Analise as seguintes afirmativas sobre segurança da informação.

I. Um Plano de Continuidade de Negócio visa garantir a continuidade dos serviços essenciais de uma organização, minimizando perdas decorrentes de um evento de segurança de grande impacto.

II. A segregação de funções é um controle organizacional que deve ser utilizado para evitar que um indivíduo detenha o controle de todas as fases do processo e caia na tentação de praticar algum ato ilícito.

III. Política de segurança da informação é o conjunto de decisões que determinam a postura de uma organização em relação à segurança, determinando os limites aceitáveis de comportamento e as medidas a serem tomadas no caso da sua violação, e é um mecanismo de proteção desencorajador, a partir do momento que é amplamente divulgada e conhecida por todos os funcionários e colaboradores da organização.

Estão CORRETAS as afirmativas:

Provas

Caderno Container