Foram encontradas 390 questões.

A respeito de governança de tecnologia da informação (TI) e COBIT, julgue os itens de 96 a 101.

A governança de TI, de responsabilidade dos altos dirigentes da organização, consiste nas estruturas organizacionais e nos processos que garantem que a tecnologia da informação da empresa sustente e estenda as estratégias e os objetivos da organização.

Provas

A respeito de governança de tecnologia da informação (TI) e COBIT, julgue os itens de 96 a 101.

Entre outras contribuições para as atividades de TI, o COBIT estabelece relacionamentos com os requisitos do negócio e organiza as atividades de TI em um modelo de processos genéricos, com foco mais acentuado no controle que na execução dos processos.

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoSGSIISO 27002

Acerca da análise e avaliação de riscos e da seleção de controles, julgue os próximos itens, segundo a norma ISO/IEC 27002.

Convém que a análise e avaliação de riscos seja repetida periodicamente para contemplar quaisquer mudanças que possam influenciar os resultados desse procedimento.

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoSGSIISO 27002

Acerca da análise e avaliação de riscos e da seleção de controles, julgue os próximos itens, segundo a norma ISO/IEC 27002.

Os gastos com os controles não necessitam ser balanceados de acordo com o negócio.

Provas

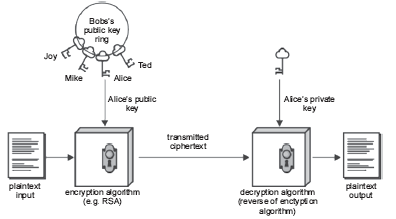

A criptografia assimétrica é uma forma de criptossistema em que a criptografia e a decriptografia são realizadas usando diferentes chaves — uma chave pública e uma chave privada. A respeito de criptografia assimétrica, julgue os itens a seguir.

A figura a seguir ilustra o uso da criptografia de chave pública para garantir a confidencialidade das informações.

Provas

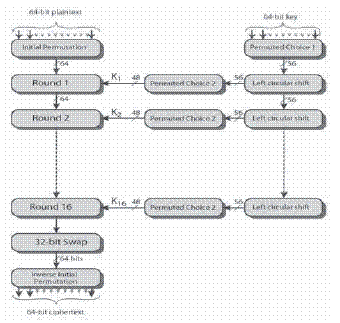

A figura acima ilustra o esquema geral para a criptografia DES (data encription standard), projetado para permitir que a decodificação seja feita com a mesma chave da codificação. Considerando essa figura, julgue os itens seguintes.

O DES é uma cifragem de bloco que utiliza uma chave de 56 bits para criar uma tabela de chaves. Ao utilizar tal tabela, o DES realiza manipulações de bits sobre o texto simples e, para decriptar o texto cifrado, simplesmente reverte tudo.

Provas

A dependência nos sistemas de informação e serviços ilustra o quanto as organizações estão cada vez mais vulneráveis às ameaças de segurança. A informação pode ser impressa ou escrita em papel, armazenada eletronicamente, transmitida pelo correio ou através de meios eletrônicos, exibida em filmes ou falada em conversas. Independentemente da forma apresentada ou do meio usado para compartilhar ou armazenar a informação, ela deve ser adequadamente protegida. A respeito de segurança da informação, julgue os próximos itens.

O processo de proteção da informação contra modificações não autorizadas ou acidentais, conhecido como processo de irretratabilidade, garante a integridade da informação, mas não necessariamente garante que o seu conteúdo esteja correto.

Provas

- Qualidade de SoftwareAtributos de Qualidade de Software

- Segurança de SoftwareControle de Acesso e Princípio do Privilégio Mínimo

A dependência nos sistemas de informação e serviços ilustra o quanto as organizações estão cada vez mais vulneráveis às ameaças de segurança. A informação pode ser impressa ou escrita em papel, armazenada eletronicamente, transmitida pelo correio ou através de meios eletrônicos, exibida em filmes ou falada em conversas. Independentemente da forma apresentada ou do meio usado para compartilhar ou armazenar a informação, ela deve ser adequadamente protegida. A respeito de segurança da informação, julgue os próximos itens.

A confidencialidade tem o objetivo de garantir que apenas pessoas autorizadas tenham acesso à informação. Essa garantia deve ser obtida em todos os níveis, desde a geração da informação, passando pelos meios de transmissão, até chegar ao seu destino e ser devidamente armazenada ou, se necessário, destruída sem possibilidade de recuperação.

Provas

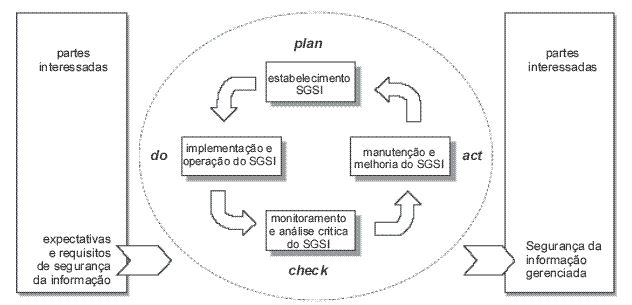

A figura acima ilustra como um sistema de gerenciamento de segurança da informação (SGSI) considera as entradas de requisitos de segurança de informação e as expectativas das partes interessadas, e como as ações necessárias e os processos de segurança da informação produzidos resultam no atendimento a esses requisitos e expectativas. Considerando essa figura, julgue os itens a seguir.

Tomar as ações corretivas e preventivas para alcançar a melhoria contínua, com base nos resultados da auditoria interna do SGSI, na revisão gerencial ou em outra informação pertinente, faz parte da fase do planejamento do SGSI.

Provas

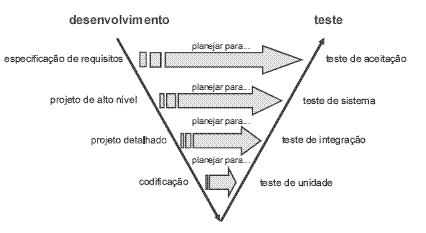

A figura acima ilustra o denominado modelo V de processo de desenvolvimento de software. Ele é uma instância do modelo cascata genérico, em que os planos de testes devem ser derivados da especificação e do projeto de sistema. Considerando essa figura, julgue os itens que se seguem.

A técnica de teste estrutural é recomendada para os níveis de testes de unidade e de integração. Para a execução dos testes unitários, essa técnica faz uso da ferramenta livre JUnit.

Provas

Caderno Container