Foram encontradas 368 questões.

Provas

Considere o texto sendo editado no Writer do LibreOffice 5.2.7.2, em português.

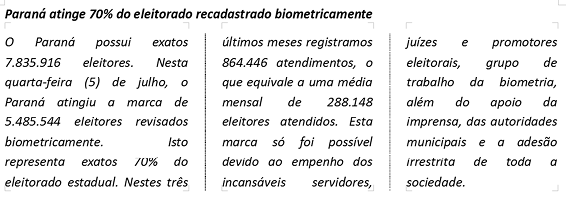

Paraná atinge 70% do eleitorado recadastrado biometricamente

O Paraná possui exatos 7.835.916 eleitores. Nesta quarta-feira (5) de julho, o Paraná atingiu a marca de 5.485.544 eleitores revisados biometricamente. Isto representa exatos 70% do eleitorado estadual. Nestes três últimos meses registramos 864.446 atendimentos, o que equivale a uma média mensal de 288.148 eleitores atendidos. Esta marca só foi possível devido ao empenho dos incansáveis servidores, juízes e promotores eleitorais, grupo de trabalho da biometria, além do apoio da imprensa, das autoridades municipais e a adesão irrestrita de toda a sociedade.

(Texto obtido e adaptado de: http://www.tre-pr.jus.br/imprensa/noticias-tre-pr/2017/Julho/parana-atinge-70-do-eleitorado-recadastra-do-biometricamente)

Deseja-se que o texto seja apresentado em 3 colunas, com 1 cm de separação entre as colunas e uma linha vertical marcando as colunas, conforme o resultado abaixo.

Para chegar ao resultado acima, deve-se marcar o texto, clicar

Provas

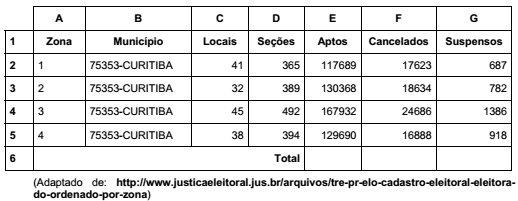

Foi solicitado a um Técnico ajudar um funcionário do Tribunal a computar a porcentagem de títulos cancelados e suspensos em cada zona eleitoral (em relação ao total de eleitores da zona) do município de Curitiba a partir da planilha abaixo editada no Microsoft Excel 2010, em português.

Para isso, o Técnico formatou a célula H2 para porcentagem com duas casas decimais, digitou uma fórmula nessa célula e arrastou-a para as outras células da mesma coluna. A fórmula corretamente digitada foi:

Provas

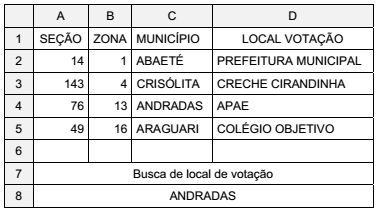

Considere a planilha abaixo editada no aplicativo LibreOffice Calc versão 5.2.7.2, em português.

É necessário fazer a soma de todos os eleitores Aptos da coluna E (de E2 até E5) e colocar o resultado na célula E6 e fazer o mesmo para os Cancelados da coluna F e para os Suspensos da coluna G, colocando os resultados em F6 e G6, respectivamente. Para fazer isso, um Técnico deve selecionar a célula E6, digitar

Provas

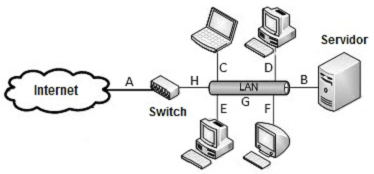

Considere a imagem abaixo, da rede interna de uma empresa, conectada à Internet.

Como uma solução de segurança, na prática, um firewall de aplicação, também conhecido como proxy, deve ser instalado no ponto identificado pela letra

Provas

Na célula A8 foi realizada uma pesquisa no intervalo de células de A2 até D5, pelo município correspondente à seção 76. A fórmula corretamente utilizada nessa pesquisa foi:

Provas

Provas

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Ataques e Golpes e AmeaçasMalwaresRansomware

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

“O ransomware WannaCry recebido e analisado pelo US-CERT é um carregador que contém uma DLL criptografada pelo algoritmo ..I.. . Durante o tempo de execução, o carregador grava um arquivo no disco chamado ‘t.wry’. O malware, em seguida, usa uma chave incorporada de ..II.... bits para descriptografar esse arquivo. Esta DLL, que é então carregada no processo pai, é o real WannaCry Ransomware responsável por criptografar os arquivos do usuário. Usando este método de carregamento criptográfico, o WannaCry DLL nunca é diretamente exposto no disco e portanto não fica vulnerável a varreduras de software antivírus. A DLL recém-carregada imediatamente começa a criptografar arquivos no sistema da vítima usando o mesmo algoritmo e o mesmo tamanho de chave. Uma chave aleatória é gerada para a criptografia de cada arquivo e esta mesma chave deve ser usada para descriptografar o arquivo, mas o hacker cobra um resgate em bitcoins da vítima para fornecer as chaves.”

(Adaptado de: https://www.multirede.com.br/2017/05/15/ataque-cibernetico-proteja-seus-dados-wannacry-ransomware/. Acessado em: 01/07/2017)

As lacunas I e II e a técnica de criptografia são, correta e respectivamente,

Provas

Considere que um Sistema de Detecção de Intrusão (Intrusion Detection System − IDS) de um Tribunal foi configurado para realizar certo tipo de detecção. Um usuário, que sempre realiza o acesso à Internet no horário comercial, está sendo monitorado pelo IDS. Este IDS passou uma semana criando o perfil deste usuário e, a partir do último dia daquela semana, começou a empregar em seu perfil o horário comercial como o permitido para a utilização da Internet. Certo dia, após a detecção estar ativa, o usuário quis acessar a Internet durante a madrugada para entregar um relatório importante. Como este comportamento não estava de acordo com o perfil criado, a resposta a esta detecção realizada pelo IDS foi o bloqueio do acesso à Internet para aquele usuário. Neste caso, o IDS detectou um falso positivo. Embora isso possa ocorrer, pois o comportamento de usuários e sistemas pode variar amplamente, este tipo de detecção pode identificar novas formas de ataques.

O tipo relatado é denominado Detecção

Provas

Batizada de Drown, a séria vulnerabilidade descoberta afeta HTTPS e outros serviços que dependem de SSL e TLS, alguns dos protocolos mais essenciais para segurança na internet. O Drown aproveita que na rede, além de servidores que usam TLS por padrão, há outros que também suportam ........ e, explorando a vulnerabilidade do protocolo antigo, podem quebrar a criptografia do padrão TLS. Em testes realizados pelos pesquisadores, um PC normal foi capaz de quebrar a criptografia TLS em um servidor vulnerável em menos de 1 minuto. Durante um período, os pesquisadores realizaram uma ampla varredura na internet e descobriram que 33% de todo tráfego HTTPS pode estar vulnerável ao ataque Drown. É importante ressaltar que a quebra da criptografia depende também da capacidade de monitorar o tráfego TLS, mas isto é facilmente realizável em redes públicas ou a partir da invasão da rede tanto no lado do cliente como do lado do servidor. Como a vulnerabilidade está do lado do servidor, não há nada que possa ser feito no lado do cliente, que nem fica sabendo que o ataque está acontecendo.

(Disponível em: https://blog.leverage.inf.br/2016/03/01/drown-attack-nova-vulnerabilidade-no-tls/. Acessado em: 03 jul. 2017)

Ao ler esta notícia, da qual foi omitido o protocolo de segurança, um Analista Judiciário concluiu, corretamente, que

Provas

Caderno Container