Foram encontradas 439 questões.

- Gestão de ProcessosBPM: Gerenciamento de Processos de NegócioBPM CBOK

- Gestão de ProcessosModelo TO-BE

- Gestão de ProcessosTécnicas de Análise e Desenho de Processos

Provas

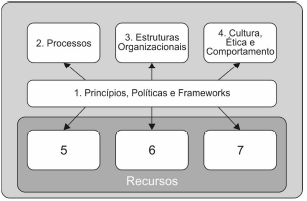

O modelo do COBIT 5 descreve 7 categorias de habilitadores conforme a figura abaixo.

Os habilitadores 5, 6 e 7 também são recursos da organização que devem ser gerenciados e governados. São eles:

Provas

Na rotina de trabalho do Tribunal, a equipe de TI que atua no processo de Gerenciamento de Mudanças, com base na ITIL v3 edição 2011, realiza mudanças como:

I. Liberação de uma nova versão de um aplicativo do Tribunal; migração de um aplicativo para outro servidor.

II. Recuperação de senha; fornecimento de um PC para um novo funcionário; alteração de local de uma impressora.

III. Alteração nos tempos de resposta a chamados.

IV. Alteração da biometria após ocorrência de um incidente grave no datacenter; implementação de um patch de segurança.

As mudanças I, II, III e IV são categorizadas, correta e respectivamente, como

Provas

Considere que o Tribunal adote as melhores práticas da ITIL v3 edição 2011. Uma das atividades que deve ser realizada se refere à definição de papéis e habilidades técnicas dos grupos de suporte e também à definição das ferramentas, processos e procedimentos necessários para fornecer suporte aos serviços de TI e ao gerenciamento de infraestrutura de TI. As principais perguntas que se busca responder são:

− Que competências e habilidades são necessárias para executar o serviço?

− O Tribunal possui pessoas com essas competências e habilidades?

− É possível capacitar as pessoas ou será necessário abrir concurso?

− Qual é o custo-benefício entre capacitar e abrir concurso para conseguir pessoas capacitadas?

− Os recursos certos estão sendo utilizados para suportar os serviços certos?

Estas atividades são pertinentes

Provas

Considere que um Tribunal adote as melhores práticas da ITIL v3 edição 2011. O processo Gerenciamento de Segurança da Informação é responsável por garantir que a CID dos ativos, informações, dados e serviços de TI do Tribunal correspondam às necessidades acordadas do negócio. Antes da adoção da ITIL, ocorreram as seguintes violações de segurança:

I. Um processo teve seu número alterado, sendo que o número do processo deveria ser inalterável.

II. Um processo foi impresso, sendo que o funcionário não tinha autorização para acessá-lo nem imprimi-lo.

III. Um juiz inseriu comentários em documentos comprobatórios de um processo, sendo que os documentos não poderiam ser apagados nem alterados.

As violações I, II e III comprometeram, correta e respectivamente, a

Provas

Provas

Provas

Considere que um Técnico editou o texto abaixo utilizando o Microsoft Word 2010, em português.

Provas

Considere a figura abaixo que mostra um esquema de autenticação e autorização.

Este esquema é construído com base em um protocolo baseado em XML (para a criação de requests e responses) que vem se firmando como um padrão ad hoc para a troca de informações de autenticação e autorização entre provedores de identidade e de serviço. O protocolo utiliza um mecanismo de autenticação que possibilita que um usuário obtenha acesso a múltiplos serviços após autenticar-se somente uma vez em qualquer um destes serviços. Isso elimina a necessidade de se manter múltiplas credenciais de autenticações, como senhas, em diferentes localizações.

O protocolo e o mecanismo de autenticação são, correta e respectivamente,

Provas

Provas

Caderno Container