Foram encontradas 587 questões.

André trabalha no desenvolvimento de um software para o Tribunal Regional do Trabalho da 15ª Região. Recentemente seu chefe cogitou adotar uma Norma que se aplica ao desenvolvimento de produtos de software. André foi o encarregado de escolher a Norma adequada. Pesquisou então a norma ABNT NBR ISO/IEC 12207:2009, que se aplica à aquisição de sistemas e produtos de software e serviços para o fornecimento, desenvolvimento, operação, manutenção e descontinuidade de produtos de software. André descobriu que esta Norma pode ser usada

I. Em um projeto, para ajudar a selecionar, estruturar e utilizar os elementos de um conjunto de processos de ciclo de vida estabelecidos que forneçam produtos e serviços. Desse modo, esta Norma pode ser usada na avaliação de conformidade do projeto para o ambiente estabelecido e declarado.

II. Por uma organização, para ajudar a estabelecer um ambiente de processos desejados. Esses processos podem ser sustentados por uma infraestrutura de métodos, procedimentos, técnicas, ferramentas e pessoal treinado. A organização pode empregar esse ambiente para realizar e gerenciar seus projetos e seus sistemas em andamento durante as fases do ciclo de vida. Desse modo, essa Norma pode ser usada para avaliar a conformidade de um conjunto declarado e estabelecido de processos do ciclo de vida de acordo com as necessidades.

III. Por um adquirente e um fornecedor, para ajudar a estabelecer um acordo em relação aos processos e às atividades. Esse acordo contempla os processos e atividades desta Norma que são selecionados, negociados, acordados e executados. Desse modo, esta Norma pode ser usada para orientar a definição do acordo.

IV. Por organizações avaliadoras e avaliadores credenciados, para realizar avaliações que possam ser usadas para obtenção de certificação oficial. Esta Norma fornece um conjunto definido de processos para que a organização obtenha certificação ISO/IEC no prazo máximo de 1 ano.

Está correto o que se afirma APENAS em

I. Em um projeto, para ajudar a selecionar, estruturar e utilizar os elementos de um conjunto de processos de ciclo de vida estabelecidos que forneçam produtos e serviços. Desse modo, esta Norma pode ser usada na avaliação de conformidade do projeto para o ambiente estabelecido e declarado.

II. Por uma organização, para ajudar a estabelecer um ambiente de processos desejados. Esses processos podem ser sustentados por uma infraestrutura de métodos, procedimentos, técnicas, ferramentas e pessoal treinado. A organização pode empregar esse ambiente para realizar e gerenciar seus projetos e seus sistemas em andamento durante as fases do ciclo de vida. Desse modo, essa Norma pode ser usada para avaliar a conformidade de um conjunto declarado e estabelecido de processos do ciclo de vida de acordo com as necessidades.

III. Por um adquirente e um fornecedor, para ajudar a estabelecer um acordo em relação aos processos e às atividades. Esse acordo contempla os processos e atividades desta Norma que são selecionados, negociados, acordados e executados. Desse modo, esta Norma pode ser usada para orientar a definição do acordo.

IV. Por organizações avaliadoras e avaliadores credenciados, para realizar avaliações que possam ser usadas para obtenção de certificação oficial. Esta Norma fornece um conjunto definido de processos para que a organização obtenha certificação ISO/IEC no prazo máximo de 1 ano.

Está correto o que se afirma APENAS em

Provas

Questão presente nas seguintes provas

Após escolher a norma ABNT NBR ISO/IEC 12207:2009 para ser adotada na organização onde trabalha, André verificou que a Norma é dividida em sete grupos de processos. Como sua especialidade é em análise de requisitos, verificou que o Processo de Análise de Requisitos do Sistema e o Processo de Análise de Requisitos de Software estavam, respectivamente, nos grupos de Processos

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Central de Serviços (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Nível de Serviço (ITILv3)

A empresa onde Elisa trabalha utiliza a ITIL v3 atualizada em 2011. Nesta empresa, foram realizados formalmente tratados entre:

I. O departamento de compras e o provedor de serviço de TI interno da empresa para obter um servidor em um prazo de 20 dias.

II. A Central de Serviço e um dos grupos de suporte da empresa para fornecer a resolução de um incidente no prazo de 24 horas.

Os tratados que foram realizados, de acordo com os preceitos da ITIL v3, são

I. O departamento de compras e o provedor de serviço de TI interno da empresa para obter um servidor em um prazo de 20 dias.

II. A Central de Serviço e um dos grupos de suporte da empresa para fornecer a resolução de um incidente no prazo de 24 horas.

Os tratados que foram realizados, de acordo com os preceitos da ITIL v3, são

Provas

Questão presente nas seguintes provas

A empresa onde Paulo trabalha utiliza o CMMI-DEV para prover diretrizes para monitorar, mensurar e gerenciar os processos de desenvolvimento de software. Foi adotada a abordagem de implementação por estágios, que define 5 níveis de maturidade. No nível de maturidade em que a empresa se encontra, o conceito de inovação organizacional integra os processos de gestão de mudanças tanto em processo como na tecnologia e a importância da análise e da resolução de causas dos desvios é explicitamente enfatizada. Todas as metas específicas e genéricas correspondentes às áreas de processos foram cumpridas, incluindo os processos específicos do nível de maturidade atual da empresa, dentre os quais encontra-se o processo de

Provas

Questão presente nas seguintes provas

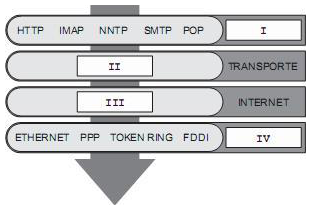

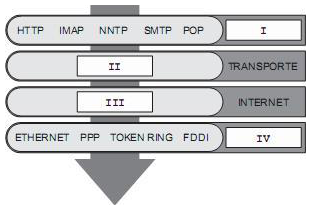

Considere a figura abaixo que apresenta o modelo de 4 camadas e a suíte de protocolos TCP/IP.

As caixas I, II, III e IV da figura acima são corretamente preenchidas com:

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- Certificado DigitalTipos de Certificados Digitais

Um advogado entrou no site do Tribunal Regional do Trabalho da 15ª Região e procurou pelo serviço eDOC (Peticionamento Eletrônico). Ao acessar o serviço, havia a seguinte mensagem:

“A versão V1 do eDOC foi desativada em decorrência da necessidade de atualização tecnológica da arquitetura utilizada no sistema e em virtude de não permitir a utilização ...... ICP-Brasil de cadeia de confiança V2 ou V3. A versão V2, atualmente disponível, permite a utilização de todos os tipos emitidos pela ICP-Brasil.”

Preenche corretamente a lacuna da mensagem:

“A versão V1 do eDOC foi desativada em decorrência da necessidade de atualização tecnológica da arquitetura utilizada no sistema e em virtude de não permitir a utilização ...... ICP-Brasil de cadeia de confiança V2 ou V3. A versão V2, atualmente disponível, permite a utilização de todos os tipos emitidos pela ICP-Brasil.”

Preenche corretamente a lacuna da mensagem:

Provas

Questão presente nas seguintes provas

Carlos, que trabalha no Tribunal Regional do Trabalho da 15ª Região, estava estudando métodos de criptografia e decidiu aplicar seus conhecimentos enviando uma mensagem cifrada a seu colega Evandro. Carlos criou uma mensagem codificada em que cada letra foi substituída pela letra que está duas posições abaixo no alfabeto. Desta forma, "A" se tornou "C", "B" se tornou "D" e assim por diante. Carlos já informou ao seu amigo que o código é "deslocamento da letra em 2 posições". Evandro, ao receber a mensagem, conseguiu decodificá-la. Mas, qualquer outra pessoa que olhasse esta mensagem, veria somente um emaranhado de letras sem sentido.

Carlos aplicou o método de criptografia

Carlos aplicou o método de criptografia

Provas

Questão presente nas seguintes provas

Considere as definições de malwares:

I. São programas que se espalham por meio da inserção de uma cópia de si mesmos em outros softwares e arquivos. É muito comum que sejam propagados por meio de arquivos executáveis, porém, eles só conseguem infectar outras aplicações do sistema quando executados. Além de causar danos ao sistema hospedeiro, se propagam à medida que o usuário os enviar (sem saber) para outros, através de e-mail ou mídias removíveis. Desse modo, o ciclo será reiniciado e outras máquinas também serão infectadas.

II. Possuem a capacidade de se propagarem automaticamente e enviar cópias completas de si mesmos para outros computadores. Ou seja, eles não precisam se anexar a outros arquivos para conseguirem infectar uma máquina e podem se mover entre hospedeiros por conta própria. Quando um deles se aloja em um computador, além de ser capaz de executar ações danosas ao sistema, ele também busca por meios de se auto-propagar. Por exemplo, ele pode acessar a lista de contatos de e-mails dos usuários do sistema e, então, enviar cópias de si mesmo para os computadores alvos. Dessa forma, eles serão transmitidos por meio da internet e, quando se instalarem em outros hospedeiros, o ciclo de infecção será reiniciado.

Está correto afirmar que:

I. São programas que se espalham por meio da inserção de uma cópia de si mesmos em outros softwares e arquivos. É muito comum que sejam propagados por meio de arquivos executáveis, porém, eles só conseguem infectar outras aplicações do sistema quando executados. Além de causar danos ao sistema hospedeiro, se propagam à medida que o usuário os enviar (sem saber) para outros, através de e-mail ou mídias removíveis. Desse modo, o ciclo será reiniciado e outras máquinas também serão infectadas.

II. Possuem a capacidade de se propagarem automaticamente e enviar cópias completas de si mesmos para outros computadores. Ou seja, eles não precisam se anexar a outros arquivos para conseguirem infectar uma máquina e podem se mover entre hospedeiros por conta própria. Quando um deles se aloja em um computador, além de ser capaz de executar ações danosas ao sistema, ele também busca por meios de se auto-propagar. Por exemplo, ele pode acessar a lista de contatos de e-mails dos usuários do sistema e, então, enviar cópias de si mesmo para os computadores alvos. Dessa forma, eles serão transmitidos por meio da internet e, quando se instalarem em outros hospedeiros, o ciclo de infecção será reiniciado.

Está correto afirmar que:

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

De acordo com os conhecimentos comprovadamente consolidados sobre a Gestão de Riscos, vista sob uma perspectiva de alto nível, o processo de Avaliação de Riscos consiste, em ordem sequencial, nas atividades de:

Provas

Questão presente nas seguintes provas

Paulo foi contratado para fazer parte da equipe responsável por fazer a auditoria do Sistema de Gestão da Segurança da Informação (SGSI) do Tribunal Regional do Trabalho da 15ª Região. Como não possuía conhecimentos aprofundados sobre auditoria de sistemas, resolveu consultar uma Norma da família 27000 que apresenta as diretrizes para auditoria de SGSI, orientando sobre como gerenciar um programa de auditoria de SGSI, como executar as auditorias e sobre as competências necessárias para auditores de SGSI. A Norma consultada por Paulo foi a :

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container