Foram encontradas 516 questões.

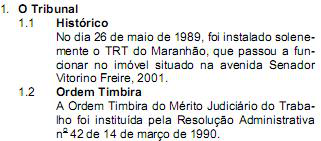

Considere o texto a seguir, retirado do site do Tribunal Regional do Trabalho do Maranhão, e digitado utilizando o Microsoft Word 2010 em português.

O texto foi digitado na forma de uma estrutura de tópicos com vários níveis de numeração. “O Tribunal” foi definido com nível de tópico 1 e os itens 1.1 e 1.2 foram definidos com nível de tópico 2. Um texto com níveis de tópicos facilita a geração posterior de um sumário.

Após selecionar cada item, as opções para definir seu nível de tópico foram encontradas na janela de configurações de ......, cuja opção de acesso faz parte da guia Página Inicial.

A lacuna é preenchida corretamente com:

Provas

Questão presente nas seguintes provas

Informática

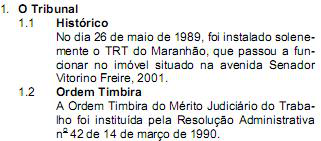

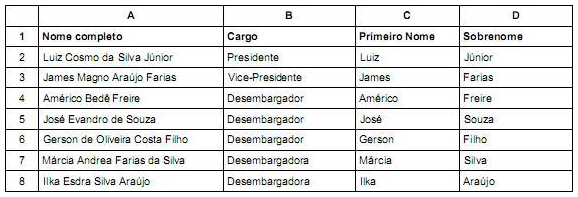

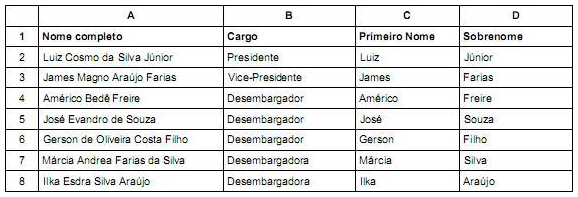

Luiza trabalha no Tribunal Regional do Trabalho da 16ª Região do estado do Maranhão e recebeu uma planilha criada no Microsoft Excel 2010 em português, com apenas os nomes e os cargos dos magistrados que compõem o Tribunal, dados também presentes no site da instituição. A tarefa de Luiza é, a partir desta planilha, criar mais 2 colunas, uma com o primeiro nome dos magistrados e a outra com seu último sobrenome.

Para exibir o primeiro nome dos magistrados, Luiza digitou na célula C2 uma fórmula que obteve e exibiu apenas a primeira parte do nome contido na célula A2, neste caso, “Luiz”. Em seguida Luiza arrastou a fórmula para as células abaixo, obtendo o primeiro nome de todos os demais membros do Tribunal. A fórmula correta digitada por Luiza na célula C2 foi

Luiza trabalha no Tribunal Regional do Trabalho da 16ª Região do estado do Maranhão e recebeu uma planilha criada no Microsoft Excel 2010 em português, com apenas os nomes e os cargos dos magistrados que compõem o Tribunal, dados também presentes no site da instituição. A tarefa de Luiza é, a partir desta planilha, criar mais 2 colunas, uma com o primeiro nome dos magistrados e a outra com seu último sobrenome.

Para exibir o primeiro nome dos magistrados, Luiza digitou na célula C2 uma fórmula que obteve e exibiu apenas a primeira parte do nome contido na célula A2, neste caso, “Luiz”. Em seguida Luiza arrastou a fórmula para as células abaixo, obtendo o primeiro nome de todos os demais membros do Tribunal. A fórmula correta digitada por Luiza na célula C2 foi

Provas

Questão presente nas seguintes provas

Luiza trabalha no Tribunal Regional do Trabalho da 16ª Região do estado do Maranhão e recebeu uma planilha criada no Microsoft Excel 2010 em português, com apenas os nomes e os cargos dos magistrados que compõem o Tribunal, dados também presentes no site da instituição. A tarefa de Luiza é, a partir desta planilha, criar mais 2 colunas, uma com o primeiro nome dos magistrados e a outra com seu último sobrenome.

Para exibir o primeiro nome dos magistrados, Luiza digitou na célula C2 uma fórmula que obteve e exibiu apenas a primeira parte do nome contido na célula A2, neste caso, “Luiz”. Em seguida Luiza arrastou a fórmula para as células abaixo, obtendo o primeiro nome de todos os demais membros do Tribunal. A fórmula correta digitada por Luiza na célula C2 foi

Provas

Questão presente nas seguintes provas

A seguinte figura apresenta um ícone presente na Área de trabalho do sistema operacional Windows em suas versões mais recentes.

Na figura, o ícone com a sobreposição do símbolo com a seta

Na figura, o ícone com a sobreposição do símbolo com a seta

Provas

Questão presente nas seguintes provas

Antônio é gestor de segurança da informação do Tribunal Regional do Trabalho da 16a Região e deve gerenciar a segurança da informação baseada na Norma NBR ISO/IEC 27002. De acordo com a Norma, na atribuição de responsabilidades para a segurança da informação,

Provas

Questão presente nas seguintes provas

Após a instalação de um programa obtido na internet, o navegador Internet Explorer utilizado por Luis apresenta uma página inicial diferente da configurada por ele, além de exibir pop-up indesejável. A partir dessas informações, pode-se concluir que o tipo de malware que atacou o computador do Luis é

Provas

Questão presente nas seguintes provas

O administrador de rede local de computadores (LAN) do Tribunal Regional do Trabalho da 16a Região deve configurar os Access Points Wi-Fi da rede sem fio para uso dos funcionários. Dentre as possibilidades de escolha dos métodos de criptografia disponibilizados no Wi-Fi, o administrador deve escolher o

Provas

Questão presente nas seguintes provas

O SSH (Secure Shell), um dos protocolos do conjunto TCP/IP, é vastamente utilizado para as transações na internet que exigem o uso de esquemas de segurança. A técnica de criptografia utilizada no SSH faz uso do esquema de chaves

Provas

Questão presente nas seguintes provas

Luiza é responsável pela política de backup do Tribunal Regional do Trabalho da 16ª Região e recebeu a seguinte lista de recomendações:

I. faça o backup apenas com frequência e data pré-definidas (toda última 6ª feira do mês, por exemplo), pois todos devem saber o dia e hora certos do backup.

II. mantenha os backups em locais seguros, bem acondicionados (longe de poeira, muito calor ou umidade) e com acesso restrito (apenas pessoas autorizadas).

III. garanta que os backups sejam realizados manualmente e certifique-se de que estejam realmente sendo feitos (backups manuais são menos propensos a erros e esquecimento).

IV. além dos backups periódicos, sempre faça backups antes de efetuar grandes alterações no sistema e de enviar o computador para manutenção.

V. mantenha backups redundantes, ou seja, várias cópias, para evitar perder os dados em um incêndio, inundação, furto ou pelo uso de mídias defeituosas.

VI. nunca armazene dados sensíveis ou confidenciais em formato criptografado, pois isso pode colocar em risco sua recuperação em uma emergência.

Para implantar uma política de backups segura, Luiza deve seguir APENAS as recomendações:

I. faça o backup apenas com frequência e data pré-definidas (toda última 6ª feira do mês, por exemplo), pois todos devem saber o dia e hora certos do backup.

II. mantenha os backups em locais seguros, bem acondicionados (longe de poeira, muito calor ou umidade) e com acesso restrito (apenas pessoas autorizadas).

III. garanta que os backups sejam realizados manualmente e certifique-se de que estejam realmente sendo feitos (backups manuais são menos propensos a erros e esquecimento).

IV. além dos backups periódicos, sempre faça backups antes de efetuar grandes alterações no sistema e de enviar o computador para manutenção.

V. mantenha backups redundantes, ou seja, várias cópias, para evitar perder os dados em um incêndio, inundação, furto ou pelo uso de mídias defeituosas.

VI. nunca armazene dados sensíveis ou confidenciais em formato criptografado, pois isso pode colocar em risco sua recuperação em uma emergência.

Para implantar uma política de backups segura, Luiza deve seguir APENAS as recomendações:

Provas

Questão presente nas seguintes provas

Considerando os mecanismos de segurança e os tipos de ataques em redes de computadores, é INCORRETO afirmar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container