Foram encontradas 320 questões.

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaGerenciamento de Chaves Criptográficas

Na prática, os algoritmos assimétricos nunca são usados para criptografar grandes quantidades de dados, porque são mais lentos que algoritmos de chave simétrica. No entanto, esses algoritmos são perfeitamente adequados para criptografar pequenas quantidades de dados. Nesse contexto, Maria gera uma chave AES e criptografa uma determinada mensagem em texto simples. Na sequência, ela criptografa a chave AES usando a chave pública de João e envia tanto a chave como a mensagem criptografadas para João. Para que João consiga obter o texto simples original da mensagem, ele deve usar

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-21

Para aumentar o desempenho e a confiabilidade do armazenamento de dados, um Tribunal Regional do Trabalho utiliza um arranjo de RAID tolerante a falhas com dois discos, cuja capacidade de armazenamento eficaz é a metade da capacidade total das unidades e, em caso de falha de um dos discos, os dados não precisam ser construídos por melo da paridade. O arranjo implantado pelo Tribunal é o

Provas

O Elasticsearch, por padrão, possui três arquivos de configurações com as funções de:

I. Definição da configuração de segurança e rede;

II. Configuração de log;

III. Definição das configurações do Elasticsearch JVM.

Os arquivos I, Il e III correspondem, correta e respectivamente, a:

Provas

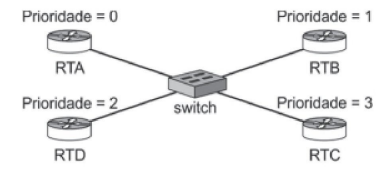

A figura abaixo mostra uma rede do lipo multiacesso, com os valores de prioridade OSPF, configurados nas respectivas interfaces.

Os roteadores eleitos como Roteador Designado (DR) e Designado de Backup (BDR), são, correta e respectivamente:

Provas

De acordo com a ABNT NBR 14565:2019 a quantidade e o lipo de subsistemas que fazem parte do cabeamento dependem da distribuição e extensão do campus ou edifício. A recomendação é que seja implantado

Provas

Para adicionar a classe CSS chamada destaca a um elemento HTML com o id igual a caixa, utiliza-se a instrução jQuery

Provas

A tag JavaServer Faces (JSF) que cria um botão com o rótulo Salvar e associa-o a um método salvar em um bean gerenciado chamado processo é

Provas

O controle de Segurança da Informação definido no Anexo A da norma ABNT NBR ISO/EC 27001:2022, que diz respeito aos termos e condições de contratação, recomenda que os contratos trabalhistas devem

Provas

Uma das técnicas para proteger um campo de uma página HTML de ataque de Cross-Site Scripting (455) é executar uma operação de substituição no valor string de entrada para sanilizar os caracteres < e >. Considere o script JavaScript abaixo.

<script>

var sanitizado;

function sanitizar (input) {

sanitizado = TI

document.getElementById ("output") .textContent = sanitizado;

}

</script>

Para sanilizar o conteúdo da string input a lacuna I deve ser preenchida pelo comando

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Vetor

- Fundamentos de ProgramaçãoLógica de Programação

- LinguagensJava

Considere o método abaixo, em uma aplicação Java, em condições ideais.

public static void ordenar (int [] vetor) {

for (int i = 0; i <vetor.length - 1; i++) {

int indiceMaior = i;

for (int j = i + 1; j <vetor.length; j++) {

...I...

}

int temp = vetor [indiceMaior] ;

vetor [indiceMaior] = vetor [i];

vetor [1] = temp;

}

}

Para que o método ordenar ordene o vetor recebido em ordem decrescente, a lacuna 1 deve ser preenchida por

Provas

Caderno Container