Foram encontradas 479 questões.

Para o ITIL, o documento contendo detalhes sobre um ou mais PIDs (Principal Indicador de Desenvolvimento) ou outras metas importantes que tenham excedido limites definidos, como, por exemplo, uma métrica de desempenho indicando um potencial problema de capacidade, é chamado de

Provas

Questão presente nas seguintes provas

Segundo o ITIL, Controle refere-se ao processo de gestão da utilização ou comportamento de um dispositivo, sistema ou serviço.

Controle exige três condições:

1. A ação deve assegurar que o comportamento esteja de acordo com um padrão ou norma definida.

2. As condições levando à ação devem ser definidas, entendidas e confirmadas.

3. A ação deve ser

Controle exige três condições:

1. A ação deve assegurar que o comportamento esteja de acordo com um padrão ou norma definida.

2. As condições levando à ação devem ser definidas, entendidas e confirmadas.

3. A ação deve ser

Provas

Questão presente nas seguintes provas

- COBITCOBIT 2019

- Governança de TICriação de Valor em Governança de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

Sobre a influência do COBIT nos diferentes tipos de usuário, considere:

I. Alta Direção: Para obter valor dos investimentos de TI, balancear os riscos e controlar o investimento em um ambiente de TI às vezes imprevisível.

II. Executivos de negócios: Para substanciar suas opiniões e/ou prover recomendações sobre controles internos para os executivos.

III. Executivos de TI: Para prover os serviços de TI de que o negócio precisa para suportar a estratégia de negócios de maneira controlada e gerenciada.

IV. Auditores: Para assegurar que o gerenciamento e o controle dos serviços de TI oferecidos internamente e por terceiros estejam funcionando de modo adequado.

Está correto o que se afirma em

I. Alta Direção: Para obter valor dos investimentos de TI, balancear os riscos e controlar o investimento em um ambiente de TI às vezes imprevisível.

II. Executivos de negócios: Para substanciar suas opiniões e/ou prover recomendações sobre controles internos para os executivos.

III. Executivos de TI: Para prover os serviços de TI de que o negócio precisa para suportar a estratégia de negócios de maneira controlada e gerenciada.

IV. Auditores: Para assegurar que o gerenciamento e o controle dos serviços de TI oferecidos internamente e por terceiros estejam funcionando de modo adequado.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

- Gestão de TIGestão de Infraestrutura de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

Empresas que possuem várias unidades de negócio devem decidir sobre o nível e tipo de infraestrutura mais adequados a cada unidade. No entanto, tal decisão é difícil de ser tomada, pois geralmente há diferenças entre as unidades. Na gestão de TI, há um método que reúne executivos, gerentes de unidades e de TI em sessões de planejamento, de forma a poder determinar os investimentos mais adequados na infraestrutura mencionada. Esse método é de

Provas

Questão presente nas seguintes provas

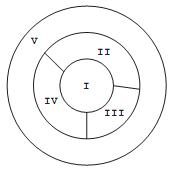

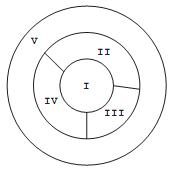

O ITIL, versão 3, representa o ciclo de vida de serviços de acordo com a seguinte figura:

As áreas demarcadas com I e V representam, respectivamente, os estágios

As áreas demarcadas com I e V representam, respectivamente, os estágios

Provas

Questão presente nas seguintes provas

Existem diversas formas de se dividir o Planejamento Estratégico de TI em etapas, todas levando ao mesmo princípio. Uma dessas formas indica a existência das seguintes etapas:

I. Identificação de como as tecnologias da informação emergentes podem auxiliar a alcançar os objetivos da empresa.

II. Análise e identificação dos processos mais críticos da empresa.

III. Conhecimento de todos os processos de negócios da empresa.

IV. Identificação e eliminação de procedimentos e práticas de TI obsoletas e/ou desnecessárias.

A ordem indicada para a consecução dessas etapas é a representada pela sequência

I. Identificação de como as tecnologias da informação emergentes podem auxiliar a alcançar os objetivos da empresa.

II. Análise e identificação dos processos mais críticos da empresa.

III. Conhecimento de todos os processos de negócios da empresa.

IV. Identificação e eliminação de procedimentos e práticas de TI obsoletas e/ou desnecessárias.

A ordem indicada para a consecução dessas etapas é a representada pela sequência

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaTamanho da Chave Criptográfica

O DES (Data Encryption Standard), padrão para criptografia de dados, apesar de não mais ser considerado seguro, é ainda amplamente utilizado para a segurança da informação em sua forma modificada 3-DES. O principal problema do DES é o comprimento da chave utilizada que possui

Provas

Questão presente nas seguintes provas

Atualmente, todas as transações bancárias realizadas por meio do acesso web na internet utilizam um canal de comunicação com recursos de segurança da informação, como a criptografia. O esquema de criptografia que utiliza uma chave distribuída livremente para criptografar e duas chaves (a chave distribuída livremente e outra particular) para descriptografar é denominada criptografia de chave

Provas

Questão presente nas seguintes provas

No processo de gerenciamento da segurança da informação, a criptografia se apresenta como um dos recursos mais utilizados. Em uma transmissão de informação por meio da rede de computadores, a criptografia tem a função de

Provas

Questão presente nas seguintes provas

Um dos tipos de criptografia muito usado no processo de transmissão de dados para melhorar os aspectos de segurança faz uso de uma mesma chave para criptografar e descriptografar a informação, sendo denominado de criptografia de chave simétrica. Este recurso tem como vantagem a facilidade de implementação, mas tem como princi- pal problema a

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container