Foram encontradas 125 questões.

A respeito do modelo entidade-relacionamento, é correto afirmar:

Provas

Questão presente nas seguintes provas

- Banco de Dados RelacionalCardinalidade de Relacionamentos

- Banco de Dados RelacionalTipos de ChavesChave Estrangeira

- Modelagem de DadosModelo Entidade-Relacionamento

- Modelagem de DadosModelo Lógico

Sobre o mapeamento de uma modelagem conceitual entidade-relacionamento para uma modelagem relacional, é correto afirmar:

Provas

Questão presente nas seguintes provas

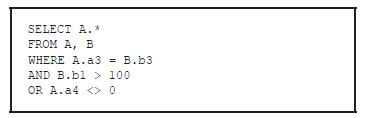

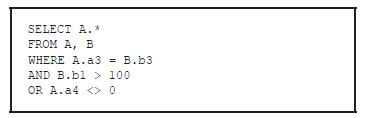

Considere a seguinte consulta SQL sobre duas tabelas fictícias A e B:

Assinale a alternativa que descreve corretamente a intenção dessa consulta.

Assinale a alternativa que descreve corretamente a intenção dessa consulta.

Provas

Questão presente nas seguintes provas

- Banco de Dados DistribuídoFragmentação de Dados (Horizontal e Vertical)

- Banco de Dados DistribuídoReplicação de Dados

- Banco de Dados DistribuídoTransações Distribuídas

A respeito de bancos de dados distribuídos, é correto afirmar:

Provas

Questão presente nas seguintes provas

A afirmação “o DBA deve definir todas as restrições de integridade para assegurar transições válidas para os dados” se refere a uma ação tomada para garantir uma das propriedades ACID de uma transação.

Assinale a alternativa que apresenta o nome dessa propriedade.

Assinale a alternativa que apresenta o nome dessa propriedade.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica o(s) modelo(s) de projeto de BD que é (são) independente(s) do Sistema Gerenciador de Banco de Dados (SGBD) a ser adotado.

Provas

Questão presente nas seguintes provas

Considere um software hipotético a desenvolver, que interagirá com duas categorias de usuários humanos: gerentes e empregados (cada papel com acesso a diferentes conjuntos de funcionalidades). O software em questão fará sua persistência de dados em um banco de dados MySQL e deve interagir com o site dos Correios (ECT) para obtenção de dados relacionados a CEP (código de endereçamento postal).

Avalie as seguintes afirmações a respeito da modelagem de casos de uso desse software hipotético:

1. A modelagem de casos de uso do software deve apresentar exatamente um ator associado à modelagem da interação humana (com gerentes e empregados).

2. Além da modelagem da interação humana, a modelagem de casos de uso do software deve apresentar apenas mais um ator, correspondente à modelagem da interação com o site dos correios.

3. Além da modelagem da interação humana, a modelagem de casos de uso do software deve apresentar apenas mais um ator, correspondente à modelagem da interação com o banco de dados MySQL.

4. A modelagem de casos de uso do software deve apresentar um ator correspondente à modelagem da interação com o banco de dados MySQL e um ator correspondente à modelagem da interação com o site dos correios.

Assinale a alternativa que indica todas as afirmativas corretas.

Avalie as seguintes afirmações a respeito da modelagem de casos de uso desse software hipotético:

1. A modelagem de casos de uso do software deve apresentar exatamente um ator associado à modelagem da interação humana (com gerentes e empregados).

2. Além da modelagem da interação humana, a modelagem de casos de uso do software deve apresentar apenas mais um ator, correspondente à modelagem da interação com o site dos correios.

3. Além da modelagem da interação humana, a modelagem de casos de uso do software deve apresentar apenas mais um ator, correspondente à modelagem da interação com o banco de dados MySQL.

4. A modelagem de casos de uso do software deve apresentar um ator correspondente à modelagem da interação com o banco de dados MySQL e um ator correspondente à modelagem da interação com o site dos correios.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

- LinuxDistribuiçõesDebian

- LinuxPacotes e Atualizações no Linuxapt-get

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxManipulação de Texto (Shell)cat

- LinuxManipulação de Texto (Shell)tail

Relacione os seguintes comandos do sistema operacional Debian com seus respectivos objetivos.

Comandos

1. apt-get

2. sudo

3. tail

4. cat

Objetivos

( ) Exibir o conteúdo final de um arquivo.

( ) Executar um comando como outro usuário.

( ) Gerenciamento de pacotes.

( ) Concatenar arquivos ou entrada padrão e exibir na saída padrão.

Assinale a alternativa que indica a sequência correta, de cima para baixo.

Comandos

1. apt-get

2. sudo

3. tail

4. cat

Objetivos

( ) Exibir o conteúdo final de um arquivo.

( ) Executar um comando como outro usuário.

( ) Gerenciamento de pacotes.

( ) Concatenar arquivos ou entrada padrão e exibir na saída padrão.

Assinale a alternativa que indica a sequência correta, de cima para baixo.

Provas

Questão presente nas seguintes provas

- WindowsWindows ServerActive DirectoryAD DS: Active Directory Domain Services

- WindowsWindows ServerWindows Server 2003

Assinale a alternativa que indica como abrir o utilitário do Windows Server 2003 que permite criar novos usuários do sistema.

Provas

Questão presente nas seguintes provas

- WindowsConfiguração e Manutenção do WindowsConfiguração de Rede (Windows)

- WindowsDesktopWindows Vista

Quando um computador com sistema operacional Windows Vista é conectado a uma rede pela primeira vez, o usuário deve especificar o local de rede no procedimento de configuração da rede, para que o sistema selecione o nível de segurança adequado.

Assinale a alternativa que indica os três locais de rede que podem ser configurados pelo usuário.

Assinale a alternativa que indica os três locais de rede que podem ser configurados pelo usuário.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container