Foram encontradas 120 questões.

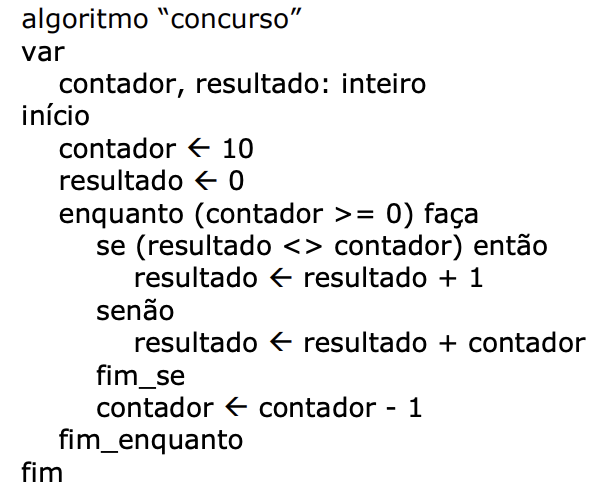

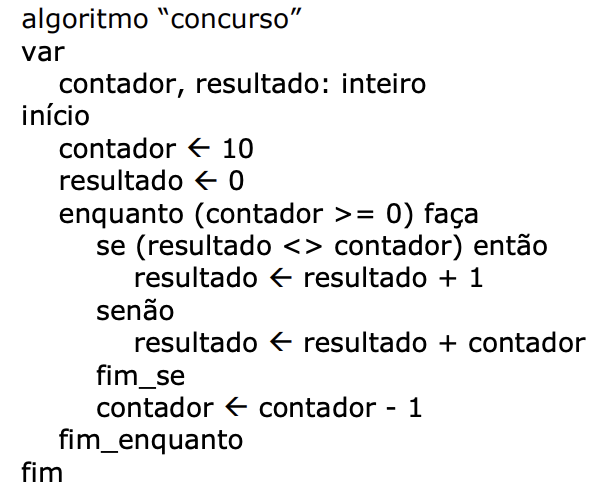

Analise o algoritmo abaixo, escrito em pseudocódigo (Portugol):

Ao final da execução do algoritmo, qual será o valor da variável “resultado”?

Ao final da execução do algoritmo, qual será o valor da variável “resultado”?

Provas

Questão presente nas seguintes provas

Considerando a escrita de algoritmos no software VisuAlg 3.0, qual das alternativas

abaixo corresponde à declaração de uma variável de 20 posições?

Provas

Questão presente nas seguintes provas

Assinale a alternativa que corresponde a uma instrução pertencente ao subconjunto

DQL (Linguagem de Consulta de Dados), da linguagem SQL, e que é utilizada para consultar dados

armazenados em um banco de dados.

Provas

Questão presente nas seguintes provas

Sobre a abordagem entidade-relacionamento, são elementos que podem ser

utilizados na construção de Diagramas Entidade-Relacionamento (DER):

I. Atributos.

II. Entidades.

III. Processos.

IV. Relacionamentos.

Quais estão corretos?

I. Atributos.

II. Entidades.

III. Processos.

IV. Relacionamentos.

Quais estão corretos?

Provas

Questão presente nas seguintes provas

Em sistemas operacionais Linux, o comando "ps" é utilizado para listar processos em

execução. Ao ser utilizado com o parâmetro "a", conforme apresentado abaixo, quais processos

ligados ao terminal serão listados?

ps a

ps a

Provas

Questão presente nas seguintes provas

Sobre o Microsoft Windows 10, versão padrão para computador e em português,

assinale a alternativa que NÃO corresponde a uma forma de acessar a ferramenta Gerenciador de

Tarefas.

Provas

Questão presente nas seguintes provas

O Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil

(CERT.br) define códigos maliciosos (malwares) como programas especificamente desenvolvidos para

executar ações danosas e atividades maliciosas em um computador. São tipos de malwares, segundo

o CERT.br, EXCETO:

Provas

Questão presente nas seguintes provas

Em relação aos princípios elementares da segurança da informação, analise as

assertivas abaixo e assinale V, se verdadeiras, ou F, se falsas.

( ) Autenticidade é a garantia de que uma informação deve ser mantida na mesma condição em que foi disponibilizada por seu proprietário, visando protegê-la contra alterações indevidas, intencionais ou acidentais.

( ) Confidencialidade é a garantia de que uma informação deve ser protegida de acordo com o grau de sigilo de seu conteúdo, visando limitar seu acesso e uso às pessoas a quem é destinada.

( ) Conformidade é a garantia de que a informação seja proveniente da fonte à qual ela é atribuída.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

( ) Autenticidade é a garantia de que uma informação deve ser mantida na mesma condição em que foi disponibilizada por seu proprietário, visando protegê-la contra alterações indevidas, intencionais ou acidentais.

( ) Confidencialidade é a garantia de que uma informação deve ser protegida de acordo com o grau de sigilo de seu conteúdo, visando limitar seu acesso e uso às pessoas a quem é destinada.

( ) Conformidade é a garantia de que a informação seja proveniente da fonte à qual ela é atribuída.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que corresponde, correta e respectivamente, às máscaras de

sub-rede padrão de endereços IP das classes A, B e C.

Provas

Questão presente nas seguintes provas

É um protocolo de rede utilizado para recebimento de mensagens de e-mail:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container