Foram encontradas 858 questões.

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

No pior caso, a complexidade do algoritmo conhecido como Busca Linear é:

Provas

Questão presente nas seguintes provas

Considere uma estrutura de dados, representada pela variável V, com procedimentos de inclusão, exclusão e consulta do próximo elemento e) disponível na estrutura, obedecendo à seguinte propriedade: sempre que houver uma remoção, o elemento removido é o que está na estrutura há mais tempo.

Pode-se concluir que a estrutura de dados representada pela variável V corresponde à seguinte estrutura de dados:

Provas

Questão presente nas seguintes provas

Considere a tabela criada pelo comando SQL mostrado a seguir:

CREATE TABLE candidato (codigo smallint, nome character varying(60), idade smallint, CONSTRAINT pk_candidato PRIMARY KEY (codigo) )

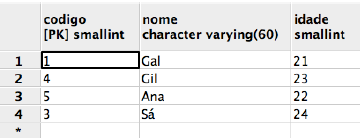

Assuma que os registros existentes na tabela criada pelo comando SQL anterior estão ilustrados na figura a seguir:

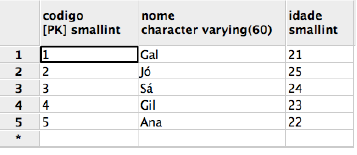

Selecione o comando SQL que, quando executado, fará com que a tabela candidato passe a conter os registros ilustrados na figura a seguir:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que NÃO apresenta ameaça ou vulnerabilidade típica de sistemas Web:

Provas

Questão presente nas seguintes provas

Ataque em que uma vulnerabilidade encontrada em um Web site permite a injeção de código malicioso em uma aplicação web. Quando os visitantes acessam a página infectada, o código malicioso é executado no browser da vítima e pode possibilitar o roubo de cookies, execução de malware e a exploração de vulnerabilidades do browser.

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareCiclo de Vida de Software

- Qualidade de SoftwareVerificação e Validação (V&V)

- Segurança de SoftwareSDL: Security Development Lifecycle

Existem diferentes modelos e metodologias para desenvolvimento de software, mas a maioria tem fases semelhantes durante o ciclo de vida de desenvolvimento do software. É importante que a segurança seja integrada em cada fase, não importando o modelo usado. Nesse contexto, assinale a alternativa que apresenta em que fase do ciclo de vida de desenvolvimento do software deve ser realizado o processo de Certificação de Segurança do Software.

Provas

Questão presente nas seguintes provas

Validação dos dados inseridos em formulários e uso de visões (views) em Banco de Dados são que tipos de controles de segurança, respectivamente:

Provas

Questão presente nas seguintes provas

2471114

Ano: 2013

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFC

Orgão: UFC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFC

Orgão: UFC

Provas:

Sobre o processo de análise e extração de dados em memória RAM, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Assinale a alternativa correta a respeito dos tipos testes de invasão.

Provas

Questão presente nas seguintes provas

“A Anatel pode exigir que equipamentos de redes não tragam as funcionalidades de acesso remoto aos dados, no momento de homologação. A providência visa aumentar a segurança das infraestruturas de telecomunicações no país. O Senado Federal aprovou a criação de uma CPI (Comissão Parlamentar de Inquérito) para apurar as denúncias da espionagem eletrônica dos Estados Unidos. Nesta quinta-feira (11), o ministro das Comunicações, Paulo Bernardo, disse na audiência pública do Senado que debateu as denúncias de espionagem eletrônica pelos Estados Unidos, que os fabricantes desses hardwares estrangeiros, para atender exigência dos americanos, adotam essas funcionalidades e, como produzem em série, podem estar sendo vendidos aqui no Brasil e em outros países.”

fonte http://www.telesintese.com.br/index.php/plantao/23483-anatel-pode-exigir-equipamentos-de-rede-sem-para-homologacao.

O texto faz referência ao uso de código malicioso que permite acesso remoto de dados. Qual especificamente?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container