Foram encontradas 690 questões.

Considerando as portas padrões utilizadas pelos principais protocolos de rede, as portas utilizadas pelos protocolos SSH, LDAP, DNS e SNMP, desconsiderando o protocolo de transporte utilizado são, respectivamente,

Provas

Os administradores de rede, responsáveis por servidores baseados no sistema operacional Microsoft Windows, contam com o Microsoft Event Viewer (visualizador de eventos/logs do sistema operacional Windows) para registrar as ocorrências e auxiliar na prevenção de erros e tratamento de eventos relacionados a cada serviço em execução. Sobre o Event Viewer, é correto afirmar:

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Segurança de RedesPolíticas de Segurança de Rede

- Segurança de RedesProxy

- Segurança de RedesSegurança de Emails

Sobre segurança em servidores, afirma-se:

I | Para impedir a divulgação de informações sobre o software do navegador utilizado pelos clientes em uma intranet, que acessam sites externos através de um proxy Squid, o administrador pode configurar o arquivo squid.conf inserindo a linha “header_access User-Agent allow all” |

II | Para evitar o acesso indevido às tabelas de um banco de dados MySQL, o administrador deve restringir o número de usuários com conta de acesso no sistema operacional, uma vez que o MySQL, diferentemente do PostgreSQL, vincula os usuários do banco de dados aos usuários do sistema. |

III | Para manter uma blacklist em um servidor de e-mails Postfix, o administrador pode criar um mapa contendo os ips e/ou domínios a serem bloqueados seguidos do parâmetro REJECT. Esse mapa deve ser convertido para o formato DB, utilizando o aplicativo postmap, antes de reiniciar o serviço |

IV | Para restringir a permissão de realização de transferência de zonas DNS em servidores Bind a endereços de hosts confiáveis, os endereços IP desses hosts devem ser inseridos dentro das chaves relacionadas ao parâmetro “allow-transfer” do arquivo de configuração named.conf. |

Das afirmações, estão corretas

Provas

Sobre segurança em redes wireless 802.11, afirma-se:

I | O protocolo WEP provê dois métodos de autenticação de dispositivos: CRC-32 para verificação de integridade de dados e o uso do algoritmo RC4, que tem o objetivo de prevenir a leitura dos dados de usuários em trânsito na rede. |

II | O WEP2 substituiu a chave estática do protocolo WEP de 40 bits por uma chave de 104 bits, mantendo o IV (vetor de inicialização) com 24 bits, informação que “passa em claro” na rede uma vez que precisa ser utilizada no processo de decodificação. |

III | O WPA, embora também baseado no uso do RC4, estendeu o IV (vetor de inicialização) de 24 para 48 bits. Porém, a sua versão mais simples, a WPA-Personal, é baseada no uso de uma chave pré-compartilhada (PSK) que, dependendo do seu tamanho e complexidade, pode ser descoberta através de “ataques de dicionário”. |

IV | O WPA2, base para o padrão 802.11i, utiliza novos algoritmos de criptografia e integridade, diferentemente dos seus antecessores, como o CCMP, baseado no protocolo AES, com chaves de bloco de 40 bits que dificulta, porém não impede, o êxito tanto de ataques de força bruta, como ataques de reinjeção de pacotes. |

Das afirmações, estão corretas

Provas

Para a implementação de Redes Virtuais Privadas (VPNs), o administrador deve analisar, sempre, as características de cada rede de modo a escolher, adequadamente, as soluções e protocolos específicos para cada caso. Com base nisso, considere as afirmativas a seguir.

I | O PPTP, protocolo para implementação de VPNs criado pela Microsoft foi, desde a sua concepção, bastante utilizado pelo fato de não apresentar problemas com mascaramento (NAT) e/ou regras específicas em firewalls. |

II | VPNs geralmente utilizam criptografia. Porém, não necessariamente os túneis virtuais privados devem estar encriptados para serem considerados VPNs. |

III | Na utilização da solução OpenVPN, implementação de código aberto de VPNs, é possível utilizar compactação, com o objetivo de reduzir/otimizar o fluxo do tráfego tunelado. |

IV | O IPSec é uma das opções de utilização de VPNs que, dentre outras funcionalidades, possibilita a autenticação de cabeçalhos (AH) e o encapsulamento (ESP) recursos incorporados por padrão no IPv4. |

Das afirmações, estão corretas

Provas

A partir dos conceitos, técnicas e ferramentas relacionados a sistemas de detecção de intrusões (IDS), considere as afirmativas a seguir.

I | O Snort IDS pode ser classificado, em sua configuração padrão, como um IDS baseado em rede (NIDS) e em assinaturas. |

II | Mesmo estando conectado a um hub, por onde passa todo o tráfego a ser analisado, ou a um switch com porta de monitoramento corretamente configurada, o IDS de rede deve atuar em “modo promíscuo” evitando o descarte de pacotes não destinados à própria máquina. |

III | Um IDS, conceitualmente, é considerado um elemento ativo, emitindo alertas sobre ataques detectados e executando, quando configurado com essa funcionalidade, ações reativas (de bloqueio, por exemplo). |

IV | Os IDS de host (HIDS) baseiam-se no uso de assinaturas de ataques comumente realizados contra redes de computadores, emitindo alertas tão logo identifiquem algum tipo de tráfego malicioso. |

Das afirmações, estão corretas

Provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaWAN: Wide Area Network

- Equipamentos de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

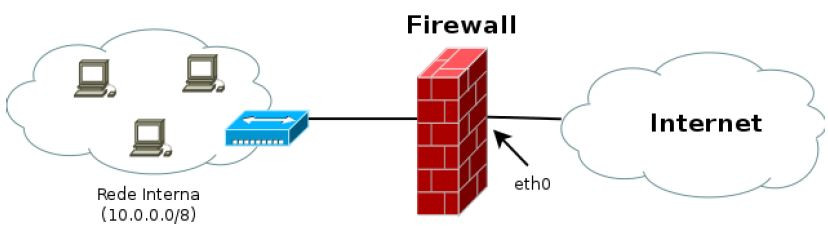

O esquema a seguir apresenta o layout de uma pequena rede local com acesso à Internet.

A linha de comando Netfilter/Iptables para executar o mascaramento (NAT N:1) no firewall de rede é:

Provas

O comando Netfilter/Iptables aplicado em um firewall de rede para bloquear tentativas de transferência de zona destinadas a um servidor DNS interno de endereço 200.1.2.3, que utiliza a porta padrão para esse serviço, é:

Provas

Os firewalls têm se consolidado como componentes obrigatórios em redes de computadores de todos os tamanhos, variando o seu nível de filtragem de pacotes e incorporação de serviços complementares de acordo com as características de cada rede e a política de segurança de cada instituição. Sobre firewalls, afirma-se:

I | Os firewalls stateless, ou dinâmicos, tratam cada pacote de forma individual permitindo a tomada de decisão baseada na análise e comparação com o tráfego de pacotes anteriores. |

II | UTMs (Unified Threat Management) são soluções que buscam disponibilizar de forma integrada múltiplos serviços de segurança em um mesmo produto, como firewall, IDS, IPS, VPN e/ou antivírus. |

III | Os firewalls com suporte a DPI (Deep Packet Inspection) permitem a inspeção total de todas as camadas da pilha de protocolos utilizada, implicando, muitas vezes, em um maior “gargalo” na rede. |

IV | Os firewalls com suporte a SPI (Standard Packet Inspection) limitam seus recursos de filtragem à camada de rede (análise do protocolo IP e protocolos de roteamento). |

Das afirmações, estão corretas

Provas

Sobre VLANs (redes virtuais) 802.1Q, afirma-se:

I | As VLANs são grupos de dispositivos de rede em um mesmo domínio de broadcast, possibilitando o roteamento entre redes distintas sem a necessidade de um roteador específico para essa função. |

II | Em VLANs com configuração dinâmica, baseadas em endereços de rede MAC ou IP, quando um dispositivo ingressa na rede, automaticamente é associado à VLAN da porta na qual está conectado. |

III | Os switches com suporte à VLAN, das principais marcas disponíveis no mercado, apresentam como configuração padrão a associação de todas as portas à “VLAN 1” pré-configurada no equipamento. |

IV | “Trunk link” é um tipo de configuração feita nas portas de “cascateamento” de switches de modo a possibilitar o tráfego de várias VLANs entre elas. |

Das afirmações, estão corretas

Provas

Caderno Container