Foram encontradas 207 questões.

Considerando o software para a manipulação de planilhas CALC (OpenOffice), analise a fórmula a seguir:

=SE(2^3>2+2*2;2*2^1;3+3*3)

Assinale a alternativa com o valor CORRETO, que será produzido como resultado ao aplicar essa fórmula:

=SE(2^3>2+2*2;2*2^1;3+3*3)

Assinale a alternativa com o valor CORRETO, que será produzido como resultado ao aplicar essa fórmula:

Provas

Questão presente nas seguintes provas

O acrônimo SSID é utilizado para:

Provas

Questão presente nas seguintes provas

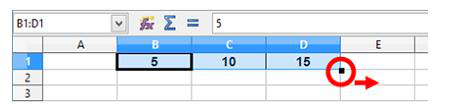

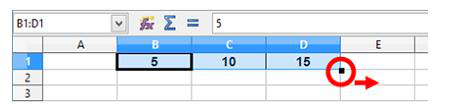

Considerando o software para a manipulação de planilhas CALC (LibreOffice), em sua instalação padrão, e a planilha, a seguir, ao selecionar as células B1, C1 e D1 (B1:D1) e em seguida clicar com o botão esquerdo do mouse no canto inferior direito da célula D1, conforme circulado, e "arrastar" uma célula à direita, será apresentado automaticamente na célula E1 o valor:

Provas

Questão presente nas seguintes provas

Considerando o editor de texto WRITER (OpenOffice), para sair do programa, além da opção padrão de fechar as janelas do Windows (Alt + F4), o usuário pode optar pela tecla de atalho:

Obs. O caractere + foi utilizado apenas para a interpretação da questão.

Obs. O caractere + foi utilizado apenas para a interpretação da questão.

Provas

Questão presente nas seguintes provas

Observe a definição, a seguir, e assinale a alternativa CORRETA: "Uma conexão estabelecida sobre uma infraestrutura pública ou compartilhada, usando tecnologias de tunelamento e criptografia para manter seguros os dados trafegados":

Provas

Questão presente nas seguintes provas

Qual opção representa um algoritmo de criptografia de 128bits unidirecional?

Provas

Questão presente nas seguintes provas

A criptografia é um processo de conversão de textos legíveis, para um código cifrado, muito utilizado para envio ou armazenamento de informações sigilosas. Existem dois tipos bem conhecidos de chaves de criptografia, qual alternativa indica tais chaves?

Provas

Questão presente nas seguintes provas

Segundo a Cartilha da Certificação digital, "as transações eletrônicas necessitam da adoção de mecanismos de segurança capazes de garantir autenticidade, confidencialidade e integridade às informações eletrônicas." A criptografia consiste em "esconder" a informação em forma de um texto incompreensível (cifrado). A criptografia, em que há DUAS CHAVES relacionadas, em que uma chave pública é disponibilizada gratuitamente a qualquer pessoa que queira enviar uma mensagem e uma segunda chave privada é mantida em sigilo, para que seja possível a posterior leitura (decifragem), é a:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoCrosstalk/Diafonia e Delay Skew

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Segundo a Wikipédia, "o cabeamento por par trançado (Twisted pair) é um tipo de cabo que possui pares de fios entrelaçados um ao redor do outro para cancelar as interferências eletromagnéticas de fontes externas e interferências mútuas (linha cruzada ou, em inglês, crosstalk) entre cabos vizinhos". Esses cabos são compostos por alguns fios coloridos, onde é importante que a sequência de cores seja respeitada ao se montar um cabo. Um cabo padrão UTP CAT5 contém:

Provas

Questão presente nas seguintes provas

Existem situações em que os dispositivos da rede de computadores que queremos ligar se encontram afastados de uma tomada elétrica. Nesses casos, é utilizada uma tecnologia que permite o transporte para a alimentação dos dispositivos de rede por meio do próprio cabo de pares de cobre, juntamente com os dados. Essa tecnologia é conhecida como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container