Foram encontradas 331 questões.

O objetivo de uma busca é encontrar uma ou mais ocorrências de registros com chaves iguais à chave

de pesquisa. Quando o conjunto de registros a ser pesquisado é pequeno o suficiente para ser

carregado todo de uma vez na memória principal (ou memória interna) do computador, métodos de

busca interna podem ser utilizados.

Considerando um conjunto de registros previamente ordenado e sem repetições, analise as seguintes proposições sobre métodos de busca interna:

I. A aplicação de busca sequencial sobre esse conjunto exigirá a verificação de todos os registros do conjunto para o melhor caso.

II. A aplicação de busca sequencial com sentinela sobre esse conjunto reduz o número de comparações, pois elimina a necessidade de testar a cada passo se o final do conjunto foi alcançado.

III. A busca binária pode ser aplicada sobre esse conjunto de registros.

Assinale a alternativa CORRETA:

Considerando um conjunto de registros previamente ordenado e sem repetições, analise as seguintes proposições sobre métodos de busca interna:

I. A aplicação de busca sequencial sobre esse conjunto exigirá a verificação de todos os registros do conjunto para o melhor caso.

II. A aplicação de busca sequencial com sentinela sobre esse conjunto reduz o número de comparações, pois elimina a necessidade de testar a cada passo se o final do conjunto foi alcançado.

III. A busca binária pode ser aplicada sobre esse conjunto de registros.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Segundo Ziviani (2012, p. 111), “ordenar corresponde ao processo de rearranjar um conjunto de objetos

em ordem ascendente ou descendente”. A Ordenação por Borbulhamento (Bubble Sort) é um dos

métodos de ordenação baseados em comparação de chaves, que se dá por meio de sucessivas

comparações e movimentações feitas com base nas chaves dos elementos do conjunto.

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Considere o vetor v = [5, 2, 9, 1, 6] e a aplicação do algoritmo de Bubble Sort para ordená-lo em ordem crescente. Após a primeira passagem (primeiro ciclo) do algoritmo, o estado do vetor é:

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Considere o vetor v = [5, 2, 9, 1, 6] e a aplicação do algoritmo de Bubble Sort para ordená-lo em ordem crescente. Após a primeira passagem (primeiro ciclo) do algoritmo, o estado do vetor é:

Provas

Questão presente nas seguintes provas

Segundo Ziviani (2012, p. 98), “uma fila é uma estrutura de dados em que todas as inserções são

realizadas em uma de suas extremidades (final da fila), enquanto que todas as retiradas e acessos são

realizados na outra extremidade da estrutura (início da fila)”.

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar (): cria uma fila vazia; • enfileirar (f, x): enfileira o item x no final da fila f; • desenfileirar (f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo fila, do início para o final, após a execução de todas as operações acima:

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar (): cria uma fila vazia; • enfileirar (f, x): enfileira o item x no final da fila f; • desenfileirar (f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo fila, do início para o final, após a execução de todas as operações acima:

Provas

Questão presente nas seguintes provas

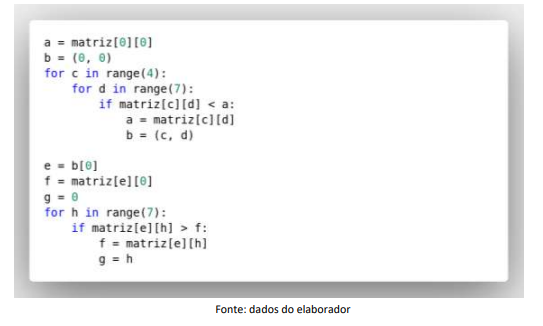

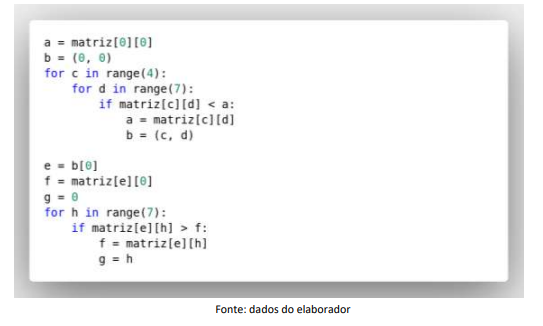

Uma matriz é uma variável composta homogênea multidimensional. Define-se o elemento MINMAX de

uma matriz como o maior elemento da linha em que se encontra o menor elemento da matriz. O código

em Python, a seguir, tem como objetivo calcular o MINMAX de uma matriz 4x7.

Considerando o código acima, a variável que representa o valor MINMAX é:

Considerando o código acima, a variável que representa o valor MINMAX é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Durante uma avaliação de segurança em sistemas corporativos, um analista identificou que o atacante estava tentando descobrir senhas por meio de uma lista previamente preparada com palavras comuns, nomes próprios e combinações frequentes, sem testar todas as combinações possíveis de caracteres. Esse tipo de técnica é classificado como:

Durante uma avaliação de segurança em sistemas corporativos, um analista identificou que o atacante estava tentando descobrir senhas por meio de uma lista previamente preparada com palavras comuns, nomes próprios e combinações frequentes, sem testar todas as combinações possíveis de caracteres. Esse tipo de técnica é classificado como:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Durante uma análise de segurança, um técnico encontra uma vulnerabilidade em um sistema Web. De acordo com a base de dados para classificação Common Vulnerability Scoring System (CVSS), tal vulnerabilidade apresenta pontuação 9.8.

Com base nas boas práticas em Segurança da Informação, a prioridade CORRETA para tratar essa vulnerabilidade é:

Durante uma análise de segurança, um técnico encontra uma vulnerabilidade em um sistema Web. De acordo com a base de dados para classificação Common Vulnerability Scoring System (CVSS), tal vulnerabilidade apresenta pontuação 9.8.

Com base nas boas práticas em Segurança da Informação, a prioridade CORRETA para tratar essa vulnerabilidade é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um administrador de sistemas está configurando a política de firewall em um servidor Linux que utiliza o iptables. O requisito é permitir apenas conexões de entrada via SSH (porta 22/TCP) e bloquear todas as demais portas de entrada.

A alternativa que apresenta CORRETAMENTE os comandos necessários para atender a essa necessidade é:

Um administrador de sistemas está configurando a política de firewall em um servidor Linux que utiliza o iptables. O requisito é permitir apenas conexões de entrada via SSH (porta 22/TCP) e bloquear todas as demais portas de entrada.

A alternativa que apresenta CORRETAMENTE os comandos necessários para atender a essa necessidade é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um estudante de banco de dados está analisando mecanismos de armazenamento no MySQL 8.0 para decidir qual utilizar em um sistema que exige consistência, integridade referencial e recuperação segura após falhas. Ele observa que o mecanismo InnoDB se destaca em relação a outros engines, como o MyISAM.

A alternativa que descreve CORRETAMENTE características disponíveis no InnoDB que atendam à demanda do estudante é:

Um estudante de banco de dados está analisando mecanismos de armazenamento no MySQL 8.0 para decidir qual utilizar em um sistema que exige consistência, integridade referencial e recuperação segura após falhas. Ele observa que o mecanismo InnoDB se destaca em relação a outros engines, como o MyISAM.

A alternativa que descreve CORRETAMENTE características disponíveis no InnoDB que atendam à demanda do estudante é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um sistema acadêmico armazena milhões de registros na tabela usuario, e as consultas que filtram pela coluna email estão apresentando lentidão significativa. Para otimizar o desempenho dessas consultas, o desenvolvedor decide criar um índice específico para essa coluna.

Considerando o SGBD PostgreSQL 15, assinale a alternativa que o desenvolvedor deve utilizar para criar CORRETAMENTE o índice:

Um sistema acadêmico armazena milhões de registros na tabela usuario, e as consultas que filtram pela coluna email estão apresentando lentidão significativa. Para otimizar o desempenho dessas consultas, o desenvolvedor decide criar um índice específico para essa coluna.

Considerando o SGBD PostgreSQL 15, assinale a alternativa que o desenvolvedor deve utilizar para criar CORRETAMENTE o índice:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Durante a disciplina de Administração de Bancos de Dados, o professor solicita que um estudante configure um novo usuário no MySQL 8.0 para práticas de segurança. A tarefa consiste em criar um usuário chamado maria, que deve:

• ter acesso apenas a partir da máquina onde está o MySQL; • possuir uma senha inicial definida pelo administrador do banco de dados; • receber exclusivamente permissão de leitura sobre a tabela funcionarios, pertencente ao banco de dados empresa.

Considerando esse cenário, assinale a alternativa que realiza a criação do usuário e a concessão do privilégio CORRETAMENTE:

Durante a disciplina de Administração de Bancos de Dados, o professor solicita que um estudante configure um novo usuário no MySQL 8.0 para práticas de segurança. A tarefa consiste em criar um usuário chamado maria, que deve:

• ter acesso apenas a partir da máquina onde está o MySQL; • possuir uma senha inicial definida pelo administrador do banco de dados; • receber exclusivamente permissão de leitura sobre a tabela funcionarios, pertencente ao banco de dados empresa.

Considerando esse cenário, assinale a alternativa que realiza a criação do usuário e a concessão do privilégio CORRETAMENTE:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container