Foram encontradas 331 questões.

- Gerenciamento de Redes

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

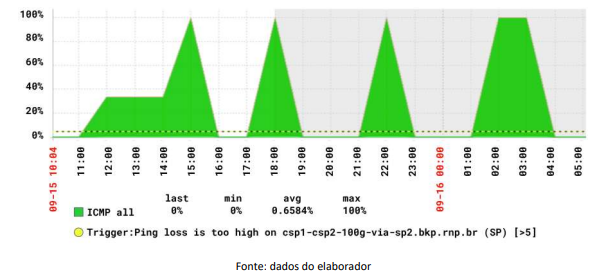

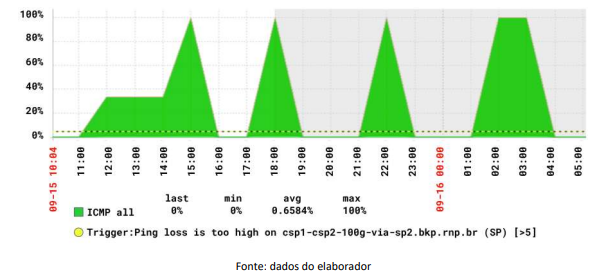

O gráfico a seguir, gerado pelo Zabbix, apresenta a perda de pacotes ICMP (ICMP loss) para um host

monitorado no período entre 15/09 10:04 e 16/09 05:00. Há um trigger configurado para alertar quando

a perda ultrapassar 5%. Observam-se momentos de estabilidade e também picos de perda

significativos.

Com base nos dados do gráfico de ICMP LOSS acima, analise as questões a seguir:

• Em qual faixa de tempo ocorre a maior instabilidade de conectividade? • Qual é a média aproximada de perda de pacotes registrada no período? • Considerando o trigger configurado, em quais momentos ele provavelmente foi acionado?

Assinale a alternativa CORRETA:

Com base nos dados do gráfico de ICMP LOSS acima, analise as questões a seguir:

• Em qual faixa de tempo ocorre a maior instabilidade de conectividade? • Qual é a média aproximada de perda de pacotes registrada no período? • Considerando o trigger configurado, em quais momentos ele provavelmente foi acionado?

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

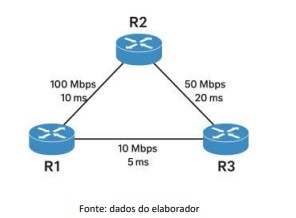

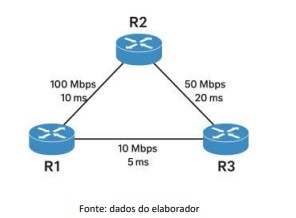

Uma rede corporativa interna possui três roteadores interconectados, formando uma rede intra-AS. Os

roteadores estão interconectados por enlaces que apresentam as seguintes características, conforme

figura a seguir:

O administrador define uma métrica composta para o custo de cada enlace:

• componente largura de banda: BW_comp = reference_bw / link_bw, com reference_bw = 100 Mbps.

• componente atraso normalizado: Delay_norm = delay_ms / max_delay_ms, com max_delay_ms = 20 ms.

• custos combinados com pesos: Custo = w_bw * BW_comp + w_delay * Delay_norm, onde w_bw + w_delay = 1.

Considere dois cenários de pesos:

• Cenário 1: w_bw = 0.7, w_delay = 0.3 (prioridade à largura de banda). • Cenário 2: w_bw = 0.3, w_delay = 0.7 (prioridade ao atraso).

Considere dois protocolos de roteamento hipotéticos:

• Protocolo A: escolhe a rota de menor custo (métrica composta).

• Protocolo B: escolhe a rota com menor contagem de saltos.

Com base nos dados fornecidos, assinale a alternativa CORRETA sobre o comportamento geral da escolha de rota entre R1 e R3:

O administrador define uma métrica composta para o custo de cada enlace:

• componente largura de banda: BW_comp = reference_bw / link_bw, com reference_bw = 100 Mbps.

• componente atraso normalizado: Delay_norm = delay_ms / max_delay_ms, com max_delay_ms = 20 ms.

• custos combinados com pesos: Custo = w_bw * BW_comp + w_delay * Delay_norm, onde w_bw + w_delay = 1.

Considere dois cenários de pesos:

• Cenário 1: w_bw = 0.7, w_delay = 0.3 (prioridade à largura de banda). • Cenário 2: w_bw = 0.3, w_delay = 0.7 (prioridade ao atraso).

Considere dois protocolos de roteamento hipotéticos:

• Protocolo A: escolhe a rota de menor custo (métrica composta).

• Protocolo B: escolhe a rota com menor contagem de saltos.

Com base nos dados fornecidos, assinale a alternativa CORRETA sobre o comportamento geral da escolha de rota entre R1 e R3:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Segurança de RedesCaptura de Tráfego

Um administrador de redes realizou a resolução do nome diretoria.dgti.ufla.br por meio do comando

dig, consultando diretamente o servidor DNS 200.131.250.1, conforme comando a seguir:

$ dig @200.131.250.1 diretoria.dgti.ufla.br

A resposta retornou o registro A com o IP 177.105.5.127.

;; ANSWER SECTION: diretoria.dgti.ufla.br. 604800 IN A 177.105.5.127 ;; Query time: 27 msec ;; SERVER: 200.131.250.1#53(200.131.250.1) (UDP) ;; WHEN: Tue Sep 23 02:09:23 -03 2025 ;; MSG SIZE rcvd: 95

Para inspecionar o tráfego, foi utilizado o tcpdump, conforme comando a seguir:

$ sudo tcpdump -i enp1s0 udp port 53 -n -v

Saída:

tcpdump: listening on enp1s0, link-type EN10MB (Ethernet), snapshot length 262144 bytes 02:09:23.958273 IP (tos 0x0, ttl 64, id 53923, offset 0, flags [none], proto UDP (17), length 91) 192.168.3.135.42435 > 200.131.250.1.53: 41156+ [1au] A? diretoria.dgti.ufla.br. (63) 02:09:23.985367 IP (tos 0x0, ttl 54, id 15703, offset 0, flags [none], proto UDP (17), length 123) 200.131.250.1.53 > 192.168.3.135.42435: 41156*- 1/0/1 diretoria.dgti.ufla.br. A 177.105.5.127 (95)

Considerando as informações da consulta (dig) e da captura (tcpdump), analise as alternativas e assinale a CORRETA:

$ dig @200.131.250.1 diretoria.dgti.ufla.br

A resposta retornou o registro A com o IP 177.105.5.127.

;; ANSWER SECTION: diretoria.dgti.ufla.br. 604800 IN A 177.105.5.127 ;; Query time: 27 msec ;; SERVER: 200.131.250.1#53(200.131.250.1) (UDP) ;; WHEN: Tue Sep 23 02:09:23 -03 2025 ;; MSG SIZE rcvd: 95

Para inspecionar o tráfego, foi utilizado o tcpdump, conforme comando a seguir:

$ sudo tcpdump -i enp1s0 udp port 53 -n -v

Saída:

tcpdump: listening on enp1s0, link-type EN10MB (Ethernet), snapshot length 262144 bytes 02:09:23.958273 IP (tos 0x0, ttl 64, id 53923, offset 0, flags [none], proto UDP (17), length 91) 192.168.3.135.42435 > 200.131.250.1.53: 41156+ [1au] A? diretoria.dgti.ufla.br. (63) 02:09:23.985367 IP (tos 0x0, ttl 54, id 15703, offset 0, flags [none], proto UDP (17), length 123) 200.131.250.1.53 > 192.168.3.135.42435: 41156*- 1/0/1 diretoria.dgti.ufla.br. A 177.105.5.127 (95)

Considerando as informações da consulta (dig) e da captura (tcpdump), analise as alternativas e assinale a CORRETA:

Provas

Questão presente nas seguintes provas

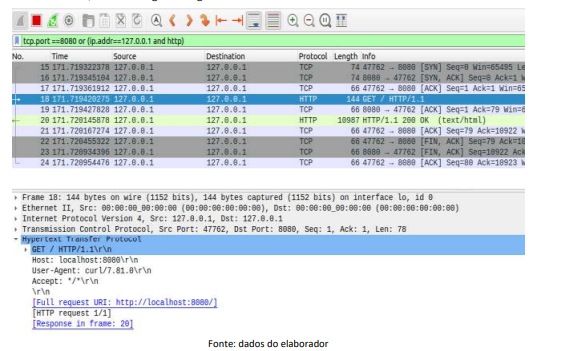

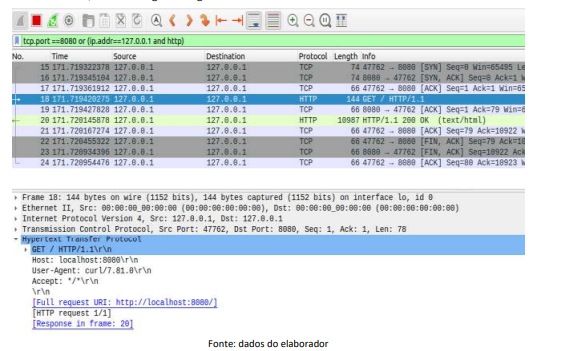

Em um laboratório, um servidor web Nginx foi iniciado em localhost:8080 por meio do comando

sudo service nginx restart em uma máquina virtual executando Linux. Para analisar o tráfego,

foi utilizado o Wireshark com o filtro:

tcp.port == 8080 or (ip.addr==127.0.0.1 and http)

Logo em seguida foi executado localmente, no terminal deste mesmo servidor, sem adaptador de rede cabeada ou wireless configurado, o seguinte comando:

$ curl http://localhost:8080/

Durante a análise, observou-se uma sequência de pacotes capturados típica de uma arquitetura cliente/servidor, conforme figura a seguir:

A captura demonstra o comportamento do transporte e da aplicação durante uma requisição HTTP a um servidor web escutando na porta 8080.

Com base na captura apresentada, assinale a alternativa CORRETA:

tcp.port == 8080 or (ip.addr==127.0.0.1 and http)

Logo em seguida foi executado localmente, no terminal deste mesmo servidor, sem adaptador de rede cabeada ou wireless configurado, o seguinte comando:

$ curl http://localhost:8080/

Durante a análise, observou-se uma sequência de pacotes capturados típica de uma arquitetura cliente/servidor, conforme figura a seguir:

A captura demonstra o comportamento do transporte e da aplicação durante uma requisição HTTP a um servidor web escutando na porta 8080.

Com base na captura apresentada, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

No contexto de redes de computadores, diferentes mecanismos e protocolos garantem a comunicação

eficiente entre dispositivos, tratando desde o endereçamento físico e lógico até a tradução e a

configuração dinâmica.

Considere a seguinte situação hipotética:

Um administrador de redes precisa configurar uma infraestrutura que permita segmentar logicamente a rede, atribuir dinamicamente endereços IP, traduzir endereços IPV4 privados em endereços IPs públicos (roteáveis) e mapear endereços IPs em endereços físicos.

Considerando esses requisitos, assinale a alternativa que apresenta CORRETAMENTE os recursos e protocolos utilizados que o administrador de redes pode usar:

Considere a seguinte situação hipotética:

Um administrador de redes precisa configurar uma infraestrutura que permita segmentar logicamente a rede, atribuir dinamicamente endereços IP, traduzir endereços IPV4 privados em endereços IPs públicos (roteáveis) e mapear endereços IPs em endereços físicos.

Considerando esses requisitos, assinale a alternativa que apresenta CORRETAMENTE os recursos e protocolos utilizados que o administrador de redes pode usar:

Provas

Questão presente nas seguintes provas

As redes de computadores são estruturadas com base em modelos de referência, protocolos e serviços

que possibilitam a comunicação entre sistemas. O modelo OSI (Open Systems Interconnection)

organiza as funções de rede em sete camadas, enquanto o modelo TCP/IP é mais enxuto, mas

amplamente utilizado na prática. Além disso, protocolos como o TCP e o UDP definem diferentes modos

de comunicação entre aplicações.

Considerando esses modelos, assinale a alternativa CORRETA:

Considerando esses modelos, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

A automação de tarefas em Linux com Shell Script permite simplificar atividades rotineiras e repetitivas,

utilizando variáveis, comandos de entrada e saída, estruturas de controle de fluxo, manipulação de

arquivos, diretórios e processamento de texto.

Considere a seguinte situação hipotética:

Um técnico de TI deseja criar um script que receba uma pasta como parâmetro e que atenda aos seguintes requisitos funcionais:

1. verificar se a pasta existe; 2. listar apenas os arquivos com a extensão .log; 3. contar quantas linhas cada arquivo contém; 4. exibir o total de arquivos processados.

Assinale a alternativa que apresenta CORRETAMENTE um script para essa tarefa.

Considere a seguinte situação hipotética:

Um técnico de TI deseja criar um script que receba uma pasta como parâmetro e que atenda aos seguintes requisitos funcionais:

1. verificar se a pasta existe; 2. listar apenas os arquivos com a extensão .log; 3. contar quantas linhas cada arquivo contém; 4. exibir o total de arquivos processados.

Assinale a alternativa que apresenta CORRETAMENTE um script para essa tarefa.

Provas

Questão presente nas seguintes provas

As tarefas administrativas de segurança em sistemas Linux envolvem uma série de práticas essenciais

para proteger o sistema e os dados. Entre elas estão o “endurecimento” (hardening) do sistema,

configuração adequada de permissões de arquivos e diretórios, auditoria de acessos e logs,

configuração de firewall, criptografia de dados, controle de acesso remoto seguro via SSH e

transferência segura de arquivos entre servidores. São objetivos dessas práticas: reduzir

vulnerabilidades, garantir confidencialidade, integridade e disponibilidade das informações e monitorar

atividades suspeitas.

Considere a seguinte situação hipotética:

Um sysadmin precisa realizar os procedimentos de segurança elencados na Coluna I em um servidor Linux. A partir do número do procedimento na Coluna I, identifique o respectivo comando/ação descrito na Coluna II que melhor atende aos requisitos de segurança do procedimento:

COLUNA I – PROCEDIMENTO

1 - Garantir que um arquivo sensível só possa ser lido e alterado pelo proprietário.

2 - Transferir arquivos de forma segura entre dois servidores remotos.

3 - Configurar o acesso remoto via SSH utilizando chaves públicas.

4 - Auditar tentativas de login e atividades suspeitas do sistema.

5 - Criptografar uma mensagem confidencial para envio seguro a outro usuário.

COLUNA II – COMANDO/AÇÃO

A) Executar:

scp file user@servidor:/path

B) Executar:

chmod 600 file

C) Definir a diretiva de configuração:

PublicKeyAuthentication yes no arquivo /etc/ssh/sshd_config.

D) Verificar logs no arquivo: /var/log/auth.log ou executar o comando: journalctl -u ssh

E) Executar: gpg -e -r user file ou openssl enc -aes-256-cbc -in file \ -out file.enc

F) Executar:

chmod 777 file

G) Executar:

ftp user@servidor:/path

H) Configurar telnet com senha

Com base na associação feita entre as colunas, assinale a alternativa que apresenta a sequência CORRETA:

Considere a seguinte situação hipotética:

Um sysadmin precisa realizar os procedimentos de segurança elencados na Coluna I em um servidor Linux. A partir do número do procedimento na Coluna I, identifique o respectivo comando/ação descrito na Coluna II que melhor atende aos requisitos de segurança do procedimento:

COLUNA I – PROCEDIMENTO

1 - Garantir que um arquivo sensível só possa ser lido e alterado pelo proprietário.

2 - Transferir arquivos de forma segura entre dois servidores remotos.

3 - Configurar o acesso remoto via SSH utilizando chaves públicas.

4 - Auditar tentativas de login e atividades suspeitas do sistema.

5 - Criptografar uma mensagem confidencial para envio seguro a outro usuário.

COLUNA II – COMANDO/AÇÃO

A) Executar:

scp file user@servidor:/path

B) Executar:

chmod 600 file

C) Definir a diretiva de configuração:

PublicKeyAuthentication yes no arquivo /etc/ssh/sshd_config.

D) Verificar logs no arquivo: /var/log/auth.log ou executar o comando: journalctl -u ssh

E) Executar: gpg -e -r user file ou openssl enc -aes-256-cbc -in file \ -out file.enc

F) Executar:

chmod 777 file

G) Executar:

ftp user@servidor:/path

H) Configurar telnet com senha

Com base na associação feita entre as colunas, assinale a alternativa que apresenta a sequência CORRETA:

Provas

Questão presente nas seguintes provas

A administração de sistemas Linux envolve atividades essenciais, como: a instalação e gerenciamento

de pacotes, controle de serviços, monitoramento do sistema e manipulação de arquivos. Distribuições

como Ubuntu/Debian e distribuições de Linux baseadas em Red Hat (Red Hat, Fedora, Centos) utilizam

ferramentas distintas para essas atividades.

Considere a seguinte situação hipotética:

Um administrador de sistemas precisa instalar um novo pacote, verificar serviços ativos, analisar logs do sistema e realizar buscas em arquivos de texto. Assinale a alternativa que apresenta CORRETAMENTE os comandos utilizados em cada situação:

Considere a seguinte situação hipotética:

Um administrador de sistemas precisa instalar um novo pacote, verificar serviços ativos, analisar logs do sistema e realizar buscas em arquivos de texto. Assinale a alternativa que apresenta CORRETAMENTE os comandos utilizados em cada situação:

Provas

Questão presente nas seguintes provas

A montagem de um sistema de arquivos é uma atividade importante no gerenciamento de

armazenamento em sistemas operacionais e envolve: a organização de discos e partições, a

formatação de unidades e o processo de tornar essas unidades acessíveis ao sistema.

Diferentes tipos de sistemas de arquivos oferecem características distintas, como compatibilidade, desempenho e confiabilidade. Entre os sistemas de arquivos mais utilizados estão FAT, NTFS, ext3, ext4, XFS, Btrfs e NFS.

Considere a seguinte situação hipotética:

Um técnico de TI precisa preparar uma nova unidade de armazenamento em um servidor Ubuntu 24.04 para ser montada em /mnt/backup. Considerando o processo de organização de discos, partições, formatação e montagem, assinale a alternativa que apresenta a sequência CORRETA de comandos para tornar o disco utilizável:

Diferentes tipos de sistemas de arquivos oferecem características distintas, como compatibilidade, desempenho e confiabilidade. Entre os sistemas de arquivos mais utilizados estão FAT, NTFS, ext3, ext4, XFS, Btrfs e NFS.

Considere a seguinte situação hipotética:

Um técnico de TI precisa preparar uma nova unidade de armazenamento em um servidor Ubuntu 24.04 para ser montada em /mnt/backup. Considerando o processo de organização de discos, partições, formatação e montagem, assinale a alternativa que apresenta a sequência CORRETA de comandos para tornar o disco utilizável:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container