Foram encontradas 50 questões.

Provas

Provas

Provas

Provas

Clarissa ocupa o cargo de técnico-administrativo numa das Instituições Federais de Ensino vinculadas ao Ministério da Educação. Foi questionada por sua colega de trabalho Paola acerca de como se dá o desenvolvimento do servidor no âmbito do Plano de Carreira dos Cargos Técnico-Administrativos em Educação, nas Instituições Federais de Ensino vinculadas ao Ministério da Educação, de acordo com o que estabelece a Lei Nº 11.091, de 12 de janeiro de 2005. Clarissa respondeu que:

I - O desenvolvimento do servidor na carreira darse-á, exclusivamente, pela mudança de nível de capacitação e de padrão de vencimento mediante, respectivamente, Progressão por Capacitação Profissional ou Progressão por Mérito Profissional.

II– A progressão por Mérito Profissional é a mudança para o padrão de vencimento imediatamente subsequente, a cada 2 (dois) anos de efetivo exercício, desde que o servidor apresente resultado fixado em programa de avaliação de desempenho, observado o respectivo nível de capacitação.

III– A mudança de nível de capacitação e de padrão de vencimento acarretará mudança de nível de classificação.

Estão corretas as seguintes afirmações:

Provas

Provas

Com relação a vulnerabilidades e ataques a sistemas computacionais, considere as afirmativas I a IV, a seguir. Quantas delas estão corretas?

I. As vulnerabilidades do tipo buffer overflow são muito exploradas atualmente e podem dar privilégios de administrador para o invasor, rodar códigos maliciosos remotamente e burlar particularidades de cada sistema.

II. O principal objetivo de um ataque de negação de serviço (DDoS) é deixar um recurso computacional inacessível aos seus utilizadores legítimos. Isso é feito criando.

III. Uma vulnerabilidade de segurança permite que sistemas computacionais sejam protegidos contra grandes volumes de tráfego repentino os quais são chamados comumente de rajadas de tráfego.

IV. Ataques de DDoS por inundação se caracterizam por enviarem um grande volume de tráfego ao sistema da vítima primária de modo a congestionar a sua banda. O impacto deste ataque pode variar entre deixar o sistema lento, derrubálo ou sobrecarregar a banda da rede da vítima.

Provas

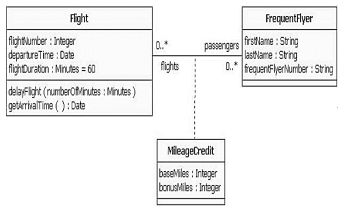

UML possui diversos tipos de diagramas, como o visto abaixo. Qual o tipo de diagrama da imagem a seguir?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFMA

Orgão: UFMA

Dados os números abaixo, respectivamente representados pelos sistemas de numeração decimal, hexadecimal e binário:

X = (111)10 , Y = (101)16 e Z= (1111)2

Qual o resultado da soma ( Y – ( X + Z )) em binário.

Provas

- Organização do EstadoOrganização Político-Administrativa

- Organização do EstadoOrganização do Estado: Distrito Federal e Territórios

José estava lendo a Constituição Federal para saber se havia possibilidade de os Estados virem a se tornar Territórios Federais. De sua leitura atenta, descobriu que:

Provas

Caderno Container