Foram encontradas 760 questões.

Provas

Provas

Provas

- Arquitetura e Design de SoftwareArquitetura Cliente-Servidor

- Arquitetura e Design de SoftwareArquitetura em Camadas

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Ataques e Golpes e AmeaçasMalwares

- AAA: Autenticação, Autorização e Auditoria

No que se refere aos pilares da segurança da informação, um tem por objetivo assegurar que a informação deva estar correta, ser verdadeira e não estar corrompida, enquanto outro visa a garantir que um usuário é de fato quem alega ser. Paralelamente, códigos maliciosos, conhecidos como malware, são usados como intermediários para prática de golpes, realização de ataques e envio de spam. Dentre eles, um programa é capaz de capturar e armazenar as teclas digitadas pelo usuário no teclado do computador. Sua ativação, em muitos casos, está condicionada a uma ação prévia do usuário, como o acesso a um site específico de comércio eletrônico ou de Internet Banking. Nesse contexto, os dois pilares e o nome pelo qual é conhecido o malware descrito são, respectivamente:

Provas

Provas

Provas

No que diz respeito à organização hierárquica dos diretórios, os sistemas GNU/Linux possuem um padrão rígido e específico, definido pela Filesystem Hierarquy Standard, sendo dois deles descritos a seguir.

I. É um diretório que armazena as bibliotecas essenciais e os módulos do kernel Linux, sendo que bibliotecas são conjuntos de funções e recursos utilizados por programas;

II. É um diretório que armazena informações do sistema, como spool de impressora, caixas postais, logs do sistema e cache de programas.

Esses diretórios são conhecidos, respectivamente, por:

Provas

- Nocões BásicasSoftwareTeclas de Atalho

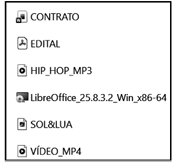

- Sistemas OperacionaisWindowsFuncionalidades do WindowsGerenciamento de Arquivos e PastasWindows Explorer

,ele pode executar dois

procedimentos, descritos a seguir.

,ele pode executar dois

procedimentos, descritos a seguir. (1) Executar um atalho de teclado ou

(2) Selecionar

O atalho de teclado e a tecla pressionada são, respectivamente:

Provas

Caderno Container