Foram encontradas 50 questões.

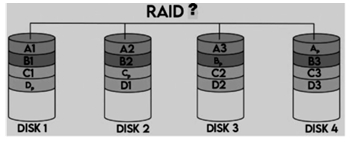

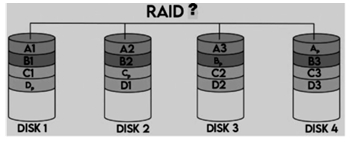

RAID (Redundant Array of Independent Disks - Conjunto

Redundante de Discos Independentes) permite que mais de uma

unidade de armazenamento, disco rígido ou SSD seja utilizada

ao mesmo tempo e possui dois objetivos básicos: aumento do

desempenho e/ou aumento da confiabilidade. A figura abaixo

ilustra um tipo de RAID conhecido como “Strip Set com paridade”,

muito utilizado em servidores e storages com pelo menos três

discos rígidos instalados.

Nesse esquema, é criada uma camada de redundância, necessitando de parte da capacidade de armazenamento do sistema para gerar maior segurança aos dados. Essa configuração funciona criando bits de paridade e gravando-os juntamente com cada um dos bytes. Os bits de paridade são a segurança do sistema em caso de falha de um dos HDs, pois, através desses bits “adicionais”, é possível determinar quais são as partes faltantes, o que possibilita a reconstrução dos dados sem perda de informação. Esse arranjo, recomendado para aplicações com até 8 discos, é conhecido como RAID:

Nesse esquema, é criada uma camada de redundância, necessitando de parte da capacidade de armazenamento do sistema para gerar maior segurança aos dados. Essa configuração funciona criando bits de paridade e gravando-os juntamente com cada um dos bytes. Os bits de paridade são a segurança do sistema em caso de falha de um dos HDs, pois, através desses bits “adicionais”, é possível determinar quais são as partes faltantes, o que possibilita a reconstrução dos dados sem perda de informação. Esse arranjo, recomendado para aplicações com até 8 discos, é conhecido como RAID:

Provas

Questão presente nas seguintes provas

No que diz respeito às ferramentas de análise de tráfego e

comandos associados à pilha de protocolos TCP/IP, dois utilitários

são descritos a seguir.

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Três partes principais estão envolvidas na transferência

de uma mensagem eletrônica, o remetente, o destinatário e o

servidor de e-mail.

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

Provas

Questão presente nas seguintes provas

Dentre os equipamentos para interconexão de redes,

existem aqueles que endereçam os dados com base no

endereço físico (MAC / nível de enlace), e outros pelo endereço

lógico (IP / nível de rede). Exemplos desses equipamentos são,

respectivamente:

Provas

Questão presente nas seguintes provas

Um Analista de TI da UFRJ decidiu utilizar o comando

SELECT em uma tabela intitulada "funcionário", presente em

um banco de dados desenvolvido em MySQL, para gerar uma

tabela ordenada contendo o nome e o salário dos funcionários,

em ordem ascendente por nome. A sintaxe correspondente a essa

situação é:

Provas

Questão presente nas seguintes provas

No uso de tecnologias e dos recursos de um

microcomputador, pode-se implantar uma técnica, conhecida

como virtualização, que permite a criação de uma máquina

virtual para funcionar dentro do sistema de um PC. O processo é

utilizado tanto por usuários comuns como por profissionais de TI

e possibilita, por exemplo, a execução de sistemas operacionais

completos ou uma simulação do comportamento do sistema

para quem trabalha com desenvolvimento de software e testes

de segurança. A virtualização pode ser aplicada em diferentes

camadas da infraestrutura de TI. Cada tipo de virtualização

atende a objetivos específicos e resolve problemas distintos.

Dentre os tipos disponíveis, um é mais comum, no qual um único

servidor físico é particionado em vários servidores virtuais, cada

um funcionando como se fosse independente, o que possibilita

às empresas utilizarem melhor a capacidade dos servidores,

reduzindo a quantidade de máquinas físicas necessárias. Além

disso, há um aumento na resiliência do processo de virtualização,

pois, em caso de falha, é possível migrar rapidamente uma

máquina virtual para outro servidor físico. Como um exemplo

prático, uma empresa de e-commerce pode rodar o banco de

dados, o site e o sistema de pagamentos em máquinas virtuais

diferentes, todas hospedadas em um mesmo servidor físico.

Esse tipo de virtualização é conhecido como virtualização de:

Provas

Questão presente nas seguintes provas

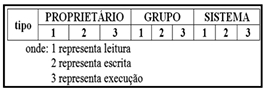

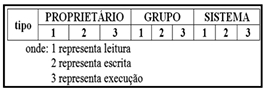

No que diz respeito às permissões de acesso no Linux, uma

codificação é utilizada de acordo com a figura abaixo. Quanto ao

tipo, é empregada a letra d para "diretório", l para "link" e – para

os demais tipos de arquivos.

No que diz respeito ao "grupo", são usados, na concessão dos atributos para permissão de leitura(1) / de escrita(2) / de execução(3), respectivamente, os seguintes caracteres:

No que diz respeito ao "grupo", são usados, na concessão dos atributos para permissão de leitura(1) / de escrita(2) / de execução(3), respectivamente, os seguintes caracteres:

Provas

Questão presente nas seguintes provas

Existem inúmeros recursos nos sistemas de computadores

que se ajustam ao uso de somente um processo a cada vez, como

impressoras e entradas nas tabelas internas do sistema. Caso

dois ou mais processos queiram escrever, simultaneamente, na

mesma impressora, haverá um impasse. Desse modo, todos

os sistemas operacionais devem ter a capacidade de garantir

o acesso exclusivo de um processo a certos recursos, mesmo

que seja temporariamente. Em muitos casos, um processo não

necessita apenas de acesso exclusivo a somente um recurso,

mas a vários. Por exemplo, dois processos querem gravar, em

DVD, um documento obtido pelo scanner. O processo alfa está

usando o scanner, enquanto o processo beta, que é programado

diferentemente, está usando o gravador de DVD. Então, o

processo alfa pede para usar o gravador de DVD, mas a solicitação

é negada até que o processo beta o libere. Porém, ao invés de

liberar o gravador de DVD, o processo beta pede para usar o

scanner. Nesse momento, ambos os processos ficam bloqueados

e assim ficarão para sempre. Essa situação é denominada:

Provas

Questão presente nas seguintes provas

Um exemplo de arquitetura cliente-servidor é um navegador

da web (cliente) solicitando uma página da web do servidor de um

website. O servidor processa a solicitação e envia de volta a página

da web, que o navegador exibe ao usuário. Os componentes de

uma arquitetura cliente-servidor incluem:

I. dispositivos ou aplicações de software que solicitam e usam serviços;

II. dispositivos ou aplicações de software que fornecem serviços ou recursos;

III. componentes como roteadores, switches e cabeamento que conectam clientes e servidores;

IV. programas executados em clientes e servidores para facilitar a comunicação e a entrega de serviços.

Os componentes descritos em I, II, III e IV são denominados, respectivamente:

I. dispositivos ou aplicações de software que solicitam e usam serviços;

II. dispositivos ou aplicações de software que fornecem serviços ou recursos;

III. componentes como roteadores, switches e cabeamento que conectam clientes e servidores;

IV. programas executados em clientes e servidores para facilitar a comunicação e a entrega de serviços.

Os componentes descritos em I, II, III e IV são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

4048066

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

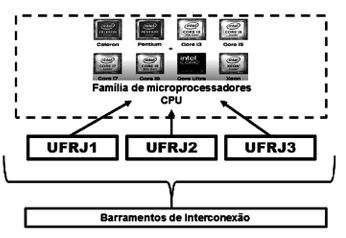

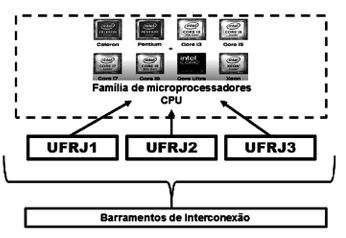

No que diz respeito à arquitetura dos computadores, observe

a figura abaixo que ilustra a família de microprocessadores Intel.

Sendo UFRJ2 a unidade de controle, os demais componentes da CPU identificados na figura como UFRJ1 e UFRJ3 são denominados, respectivamente:

Sendo UFRJ2 a unidade de controle, os demais componentes da CPU identificados na figura como UFRJ1 e UFRJ3 são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container