Foram encontradas 339 questões.

A possibilidade da ocorrência de eventos que comprometam o sucesso dos objetivos

institucionais planejados é uma premissa para que os riscos sejam considerados,

mensurados e acompanhados, com vistas a mitigar seus impactos. Numa pesquisa

desenvolvida por Mendonça (2017), constatou-se que 68,25% das universidades federais

brasileiras utilizam, pelo menos, um método para a gestão do Plano de Desenvolvimento

Institucional (PDI), sendo o segundo mais usado, com 17 citações, o Balanced Scorecard.

Essa prática está em consonância com as exigências do Tribunal de Contas da União (TCU),

que é considerado um órgão de controle

Provas

Questão presente nas seguintes provas

Na análise e melhoria dos processos organizacionais, a padronização é indispensável para

garantir que os requisitos estabelecidos sejam realizados dentro de certos padrões. A norma

internacional que promove a análise, melhoria e padronização de processos é denominada

Provas

Questão presente nas seguintes provas

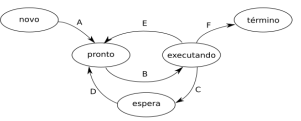

Processos são instâncias ativas de programas. Um processo pode estar em diversos estados durante sua execução como mostra a figura abaixo.

A lista de eventos que disparam as mudanças de estados de um processo de acordo com a figura é:

Provas

Questão presente nas seguintes provas

A comunicação por troca de mensagens utilizando Message Passing Interface (MPI) é

largamente utilizada em processamento de alto desempenho. O mecanismo de trocas de

mensagens ponto a ponto oferece uma forma de comunicação entre dois processo MPI.

Sobre esse tipo de comunicação, é correto afirmar:

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisSistemas Multiprocessadores

- Gerenciamento de ProcessosComunicação entre Processos (IPC)

Pode-se melhorar o desempenho em muitos programas paralelos que usam MPI através d a

sobreposição de comunicação e computação. Uma maneira de conseguir isso é usar

comunicação não bloqueante. O MPI inclui funções de envio e recebimento não bloqueantes.

Uma descrição correta de uma dessas funções é:

Provas

Questão presente nas seguintes provas

Os logs do Linux fornecem uma linha de tempo dos eventos para o kernel Linux, aplicativos e

sistema, e são uma valiosa ferramenta de solução de problemas de segurança. Na maioria

das distribuições Linux, os arquivos são armazenados em texto simples e podem ser

encontrados no diretório /var/log e subdiretórios. Após suspeitar de uma invasão no servidor

Linux da empresa Security10, o analista de TI precisa verificar todos os logs de autenticação,

incluindo logins e métodos de autenticação bem-sucedidos e com falhas. Essas informações

estarão gravadas provavelmente nos arquivos,

Provas

Questão presente nas seguintes provas

Algumas situações de suspeita de cibercrimes exigem uma investigação forense

computacional. Para esse fim, são necessárias ferramentas que permitam adquirir, preservar

e recuperar as provas do suposto crime. Algumas ferramentas permitem, inclusive, a análise

dos dados armazenados em mídias computadorizadas. No Brasil, a Operação Lava Jato deu

notoriedade a este tipo de ferramenta, sendo fundamental para a investigação. Os sistemas

IPED, EnCase, FTK e UFED Touch são exemplos conhecidos deste tipo de ferramenta.

Infelizmente, a empresa Security10 não possui nenhuma dessas ferramentas que certamente

seriam úteis para que o analista de TI, João, pudesse realizar a perícia que lhe foi atribuída.

Na ausência dessas ferramentas, João resolveu enviar uma imagem assinada (através do uso

de hash) do disco principal da máquina suspeita para um amigo da Polícia Federal que lhe

prestará alguma ajuda. Nesse caso, considerando que João possui apenas o Linux à sua

disposição, ele deve gerar a imagem através do seguinte comando:

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisInterrupções de Hardware e Sinais

- Fundamentos de Sistemas OperacionaisKernelModos de Acesso (Kernel e Usuário)

O sistema operacional Linux implementa um esquema de níveis de proteção para

interrupções. Sobre esse esquema, é correto afirmar:

Provas

Questão presente nas seguintes provas

A Security10 resolveu implementar um proxy transparente com a utilização do iptables e

Squid. Foi determinado que o serviço Squid será configurado na porta 3300. No entanto, o

analista de TI, João, ainda está inseguro no uso do iptables e não sabe bem como realizar

esta tarefa. Nesse contexto, o comando iptables necessário para permitir que requisições http

padrão oriundas da rede interna, através da interface eth1, para acesso internet sejam

automaticamente redirecionadas para a porta usada pelo Squid é

Provas

Questão presente nas seguintes provas

Backup é um mecanismo simples, mas de grande importância em qualquer esquema de

segurança computacional. Na verdade, quando todos os outros mecanismos falham, o backup

pode ser a solução. O recomendado é estabelecer uma agenda de backup, mesclando

diferentes estratégias de backup, a fim de otimizar o tempo e os recursos gastos nesta tarefa.

As estratégias de backup mais comuns são: backup completo ou full; incremental e

diferencial. Na empresa Security10, o analista de TI, João, implementou a estratégia de

backup full a cada semana, pois é preciso um final de semana para que a cópia de segurança

seja gerada, devido à quantidade de dados. Insatisfeito e temendo o risco de uma falha no

meio da semana, o que acarretaria em uma perda de alguns dias, João resolveu incrementar

sua rotina de backup e incluir uma estratégia diária. Entretanto, a quantidade de dados

computacionais da empresa inviabiliza um backup full diário. Assim, João optou por copiar

somente os dados que não faziam parte do último backup completo.

Nesse caso, João realizará um backup do tipo

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container